Во время подготовки одной из предыдущих статей про структуру документов ИБ наткнулся на очередные изменения в лучших практиках – австралийской Information Security Manual, который мне захотелось рассмотреть поподробнее.

Почему данный документ можно отнести к лучшим практикам? По моим наблюдениям документ обновляется каждый год, учитывает современные тенденции, придерживается риск-ориентированного подхода к обязательным требованиям, имеет иерархическую структуру, применяется для широкого круга организаций.

По сравнению с предыдущим обзором ISM в 2012 году , ISM разделился на 3 документа, каждый из которых имеет свои цели и свою аудиторию:

·

Executive Companion (28 страниц) предназначен для руководства организаций и содержит описание основных угроз и нарушителей, 5 ключевых вопросов, на которые нужно ответить руководителю о состоянии ИБ в организации и даже пример ответов (case study)

·

Principles (78 страниц) предназначен для CISO, CIO и ответственных за ИБ и содержит основные принципы ИБ, которые необходимо учитывать при разработке политики ИБ, сгруппированы по блокам:

o

Information Security Risk Management

o

Outsourced Information Technology Services

o

Roles and Responsibilities

o

Information Security Documentation

o

System Accreditation

o

Information Security Monitoring

o

Cyber Security Incidents

o

Physical Security

o

Personnel Security

o

Communications Infrastructure

o

Communications Systems and Devices

o

PSPF Mandatory Requirement INFOSEC 4 Explained

o

Product Security

o

Media Security

o

Software Security

o

Email Security

o

Access Control

o

Secure Administration

o

Network Security

o

Cryptography

o

Cross Domain Security

o

Data Transfers and Content Filtering

o

Working Off–Site

·

Controls (328 страниц) предназначен для менеджеров ИБ, консультантов, аудиторов и других практических специалистов по ИБ и содержит детальный перечень из 1300 мер (control) необходимых для реализации Принципов и снижения рисков до приемлемого уровня.

Говорить о проблемах и задачах ИБ на разных уровнях и разными языками, это важно. Для сравнения, в РФ тоже появились сильные актуальные нормативные и методические документы по ИБ, но разделять их по аудитории не стали – всё идет в перемешку.

По австралийскому ISM мы с топ. менеджерами обсуждаем вопросы:

·

К какому ущербу может привести серьезный инцидент ИБ?

·

Кому выгодно получить доступ к нашей информации?

·

Что мы предпринимаем чтобы защитится против актуальных угроз?

·

Придерживаются ли мои подчиненные культуры ИБ в своей работе?

·

Готовы ли мы к оперативному реагированию на инцидент ИБ?

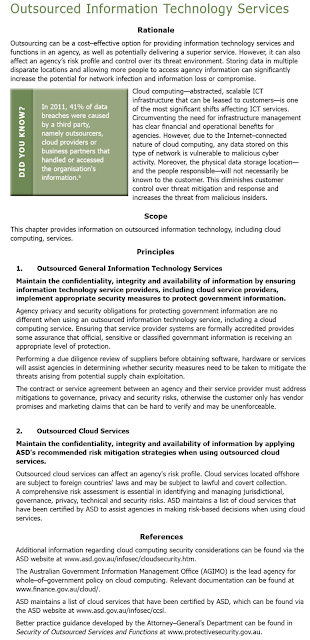

Для CISO по различным направлениям ИБ приводится обоснование необходимости (Rationale), область действия (Scope), принципы ИБ которых нужно придерживаться в данной области (Principles) и ссылки на дополнительные источники информации (References). Пример:

Для экспертов, консультантов и аудиторов приводится необходимая информация для внедрения и проверки внедрения мер ИБ. Информация сгруппирована блоками по различным направлениям ИБ, в каждом блоке приводится информация о целях принятия мер (Objective), области действия (Scope), описание ситуаций, когда данные меры применимы / не применимы (Context), меры ИБ (Controls) и ссылки на дополнительные источники информации (References). Пример:

В общем, данный стандарт представляется полезным. В связи с хорошей проработкой по всем направлениям ИБ, его можно использовать для решения отдельных задач, которые в других стандартах проработаны плохо. Планирую сделать ещё несколько статей по структуре документов ИБ, ролям и риск-ориентированному подходу из ISM.