Что такое хеш?Хеш-функцией называется математическое преобразование информации в короткую, определенной длины строку.

Зачем это нужно?Анализ при помощи хеш-функций часто используют для контроля целостности важных файлов операционной системы, важных программ, важных данных. Контроль может производиться как по необходимости, так и на регулярной основе.

Как это делается?Вначале определяют, целостность каких файлов нужно контролировать. Для каждого файла производится вычисления значения его хеша по специальному алгоритму с сохранением результата. Через необходимое время производится аналогичный расчет и сравниваются результаты. Если значения отличаются, значит информация содержащаяся в файле была изменена.

Какими характеристиками должна обладать хеш-функция?

- должна уметь выполнять преобразования данных произвольной длины в фиксированную;

- должна иметь открытый алгоритм, чтобы можно было исследовать её криптостойкость;

- должна быть односторонней, то есть не должно быть математической возможности по результату определить исходные данные;

- должна «сопротивляться» коллизиям, то есть не должна выдавать одинаковых значений при разных входных данных;

- не должна требовать больших вычислительных ресурсов;

- при малейшем изменении входных данных результат должен существенно изменяться.

Какие популярные алгоритмы хеширования?В настоящее время используются следующие хеш-функции:

- CRC– циклический избыточный код или контрольная сумма. Алгоритм весьма прост, имеет большое количество вариаций в зависимости от необходимой выходной длины. Не является криптографическим!

- MD5 – очень популярный алгоритм. Как и его предыдущая версия MD4 является криптографической функцией. Размер хеша 128 бит.

- SHA-1 – также очень популярная криптографическаяфункция. Размер хеша 160 бит.

- ГОСТ Р 34.11-94 – российский криптографический стандарт вычисления хеш-функции. Размер хеша 256 бит.

Когда эти алгоритмы может использовать системный администратор? Часто при скачивании какого-либо контента, например программ с сайта производителя, музыки, фильмов или другой информации присутствует значение контрольных сумм, вычисленных по определенному алгоритму. Из соображений безопасности после скачивания необходимо провести самостоятельное вычисление хеш-функции и сравнить значение с тем, что указано на сайте или в приложении к файлу. Делали ли вы когда-нибудь такое?

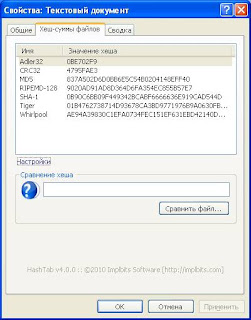

Чем удобнее рассчитывать хеш?Сейчас существует большое количество подобных утилит как платных, так и свободных для использования. Мне лично понравилась HashTab . Во-первых, утилита при установке встраивается в виде вкладки в свойства файлов, во-вторых, позволяет выбирать большое количество алгоритмов хеширования, а в третьих является бесплатной для частного некоммерческого использования.

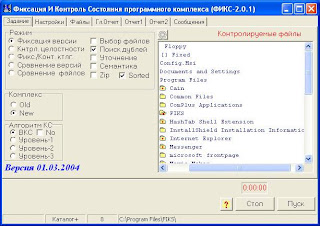

Что есть российского? Как было сказано выше в России есть стандарт хеширования ГОСТ Р 34.11-94, который повсеместно используется многими производителями средств защиты информации. Одним из таких средств является программа фиксации и контроля исходного состояния программного комплекса «ФИКС». Эта программа является средством контроля эффективности применения СЗИ.

Производитель - Центр безопасности информации . Привожу краткое описание возможностей программы.

ФИКС (версия 2.0.1) для Windows 9x/NT/2000/XP

- Вычисление контрольных сумм заданных файлов по одному из 5 реализованных алгоритмов.

- Фиксация и последующий контроль исходного состояния программного комплекса.

- Сравнение версий программного комплекса.

- Фиксация и контроль каталогов.

- Контроль изменений в заданных файлах (каталогах).

- Формирование отчетов в форматах TXT, HTML, SV.

- Изделие имеет сертификат ФСТЭК по НДВ 3 № 913 до 01 июня 2013 г.

А как на счет ЭЦП? Результат вычисленияхеш-функции вместе с секретным ключом пользователя попадает на вход криптографического алгоритма, где и рассчитывается электронно-цифровая подпись. Строго говоря, хеш-функция не является частью алгоритма ЭЦП, но часто это делается специально, для того, чтобы исключить атаку с использованием открытого ключа.

В настоящее время многие приложения электронной коммерции позволяют хранить секретный ключ пользователя в закрытой области токена (ruToken, eToken) без технической возможности извлечения его оттуда. Сам токен имеет весьма ограниченную область памяти, измеряемую в килобайтах. Для подписания документа нет никакой возможности передать документ в сам токен, а вот передать хеш документа в токен и на выходе получить ЭЦП очень просто.