Иранские хакеры – невидимые воины киберфронта: подробный разбор хакерской деятельности Ирана

Иранские киберпреступники за последнее десятилетие совершили одни из самых разрушительных кибератак, уничтожив целые компьютерные сети по всему Ближнему Востоку и в США.

Наблюдаемое использование хакерских возможностей Ирана свидетельствует о прагматичных кибероперациях, преследующих три стратегические цели, которые совпадают с геополитическими целями Ирана.

- Первая цель – внутренняя стабильность Ирана. Кибероперации используются для поддержки режима путем слежки за политическими диссидентами, журналистами и активистами, которых считают потенциальными векторами иностранного влияния.

- Вторая цель – защита национальной территории, основанной на предполагаемом уровне военных и киберугроз, исходящих от врагов (США, Израиль, Саудовская Аравия). Здесь используются стратегические операции кибершпионажа для сбора разведданных о намерениях противника.

- Третья цель – внешняя политика. Иран использует киберкампании как инструмент для продвижения и обеспечения своего регионального влияния.

Иран был и остается целью многочисленных кибератак. Этот аспект важен для лучшего понимания иранской киберстратегии, поскольку Иран часто проводит операции возмездия. Истоки проведения Ираном наступательных киберопераций связаны с двумя основными событиями:

- Зеленым движением 2009 года, когда граждане Ирана протестовали против переизбрания президента Махмуда Ахмадинеджада;

- Обнаружение в 2010 году вредоносной программы Stuxnet, якобы разработанной спецслужбами США и Израиля для повреждения ядерных центрифуг.

Иранские лидеры, вероятно, осознали необходимость наблюдения за Интернетом, особенно за социальными сетями, для поддержания стабильности и осознали потенциал наступательных киберопераций как в качестве цели, так и в качестве инициатора.

Иранские хакерские группы в основном сосредоточены на целях, связанных с иностранным правительством, военными, энергетическими, морскими транспортными и исследовательскими организациями, работающие над вопросами Ирана и Ближнего Востока. Кампании хакеров включают фишинг в качестве начального вектора, шпионаж, дестабилизация и кража конфиденциальной информации. Прибыль для иранских хакеров имеет малый приоритет.

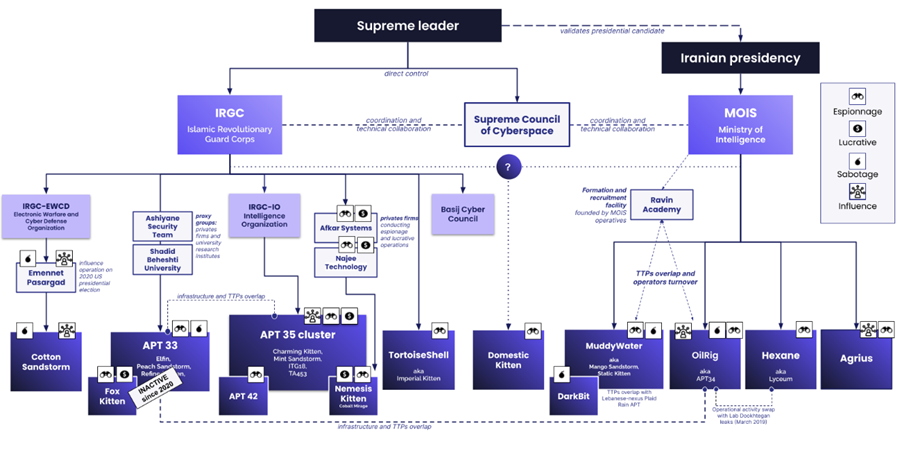

Схема разделения иранских хакерских группировок

В основном все кибератаки Ирана управляются двумя главными спецслужбами, Корпусом стражей исламской революции (КСИР, IRCG) и Министерством разведки и безопасности Ирана (MOIS).

IRCG — это ветвь иранских вооруженных сил, основанная после исламской революции 1979 года в качестве идеологически мотивированной милиции, ответственной за защиту политической системы Исламской Республики. КСИР можно рассматривать как элитный военный корпус с конкретными миссиями, включая наземные, космические и морские силы, а также силы в киберпространстве.

Считается, что под руководством КСИР действуют группировки APT35 (TA453, Mint Sandstorm, Yellow Garuda), Iranian Cyber Army, APT42, Nemesis Kitten (Cobalt Mirage, TunnelVision, UNC2448 и Cotton Sandstorm, NEPTUNIUM) – подкластер Mint Sandstorm.

MOIS — это главная иностранная разведывательная служба. MOIS отвечает как за иностранные операции, так и за внутреннее наблюдение. Миссии службы часто пересекаются с КСИР, с которым отношения конкурентные. MOIS отвечает за разведку и сбор информации в киберпространстве. Если обе структуры нацелены на защиту Ирана, то MOIS считается более техничным и менее идеологизированным, чем лидеры КСИР.

Под управлением MOIS работают группировки APT33 (MuddyWater, APT35, Charming Kitten, Phosphorus), APT34 и APT39.

Стоит отметить, что названия иранских группировок часто пересекаются из-за того, как они идентифицируются и классифицируются различными организациями и исследователями кибербезопасности.

Когда обнаруживается новая группа или кампания, эксперты дают ей уникальное имя, которое отражает какие-то особенности группы или ее действий. Это может быть связано с методами атаки, целями, используемым вредоносным ПО или географией. Однако разные исследователи могут независимо обнаружить одну и ту же группу и дать ей разные названия. Это приводит к тому, что одна и та же группа может быть известна под несколькими названиями.

Кроме того, хакерские группы часто меняют свои тактики, техники и процедуры (TTPs), что может привести к тому, что одна и та же группа будет восприниматься как несколько разных групп. Все это создает сложности в идентификации и отслеживании хакерских групп, включая иранские группы.

Цели иранских кибератак

Иран проводит кибероперации с целью сбора информации для стратегических целей, в основном соседних государств, в частности геополитических соперников Ирана – Израиль, Саудовская Аравия, Албания и страны Персидского Залива. Внутреннее наблюдение также является важным фокусом для иранских группировок.

Хакеры Ирана мотивированы различными факторами, такими как национальная безопасность, региональное влияние, идеология, религия, месть или выгода. Они также имеют разные цели, в зависимости от их принадлежности, миссии и стратегии. Однако, можно выделить несколько общих направлений, которые характеризуют действия Ирана в киберпространстве:

- Шпионаж: сбор информации о своих противниках, конкурентах или партнерах в области политики, экономики, военных дел, науки и технологий. Иран также проникает в системы своих целей, чтобы получить доступ к их конфиденциальной информации и планам. Иран особенно заинтересован в сборе информации о ядерной программе Израиля, Саудовской Аравии и США, а также о ситуации в Сирии, Ираке, Йемене и Афганистане.

- Дестабилизация: Иран пытается подорвать доверие, легитимность или стабильность своих противников или конкурентов в регионе или за его пределами. Иранские хакеры также вмешиваются во внутренние дела других стран, поддерживая оппозиционные силы или провоцируя конфликты. Иран особенно заинтересован в дестабилизации ситуации Саудовской Аравии, Израиля, США и их союзников, а также в поддержке своих союзников или прокси-групп в регионе.

- Саботаж: нанесение ущерба или нарушение работы критической инфраструктуры, промышленности или обороны своих противников или конкурентов. Иранские хакеры также пытаются вывести из строя или уничтожить компьютеры, серверы или сети своих целей. Иран особенно заинтересован в саботаже нефтяной и газовой промышленности Саудовской Аравии и других стран Персидского залива, а также в ядерной программе Израиля.

- Пропаганда: Иран стремится распространять свою идеологию, религию или политическую агенду среди населения других стран или регионов. Группировки из Ирана также пытаются влиять на общественное мнение, манипулировать информацией или дезинформировать своих противников или конкурентов. Иран особенно заинтересован в пропаганде своей роли как лидера мусульманского мира и защитника угнетенных народов.

Хакеры Ирана представляют серьезную угрозу для международного сообщества, особенно для стран Ближнего Востока и Запада. Они способны проводить сложные и разнообразные кибероперации, используя различные векторы атаки и инструменты. Они также могут адаптироваться к изменяющейся ситуации и контрмерам своих противников. Хакеры также могут сотрудничать с другими группировками, чтобы усилить свой эффект или обменяться информацией или ресурсами.

Иранские кибергруппы активно проводят кибератаки, и вот несколько примеров, которые были документированы:

- Shamoon 2012 – первая документированная кибератака Ирана. В ходе атаки был использован разрушительный вайпер, который оказал сильное влияние на саудовскую компанию Saudi Aramco. В результате атаки было уничтожено около 35 000 компьютеров.

- Cleaver: в ходе кампании под названием «Operation Cleaver», которая была обнаружена в 2014 году, иранские хакеры атаковали более 50 целей в 16 странах по всему миру. Цели включали в себя критическую инфраструктуру, такую как энергетические установки, аэропорты и телекоммуникационные системы.

- APT34 (OILRIG) – иранская группировка, которая активна с 2014 года. Группа известна своими шпионскими операциями, направленными на секторы энергетики и химической промышленности. Хакеры APT34 используют различные методы, включая социальную инженерию и вредоносное ПО, для получения доступа к целевым системам.

- APT33: группа угроз активна с 2013 года. В 2017 году APT33 была замечена в атаках на аэрокосмическую промышленность, энергетический сектор и военные объекты Саудовской Аравии, Южной Кореи и США.

- APT39: группа угроз активна с 2014 года и известна своими атаками на телекоммуникационные компании и путешествия.

- Charming Kitten: группировка активна с 2014 года. В 2023 году группа провела кампанию, целями которой были женщины, активно участвующие в политических вопросах и делах по правам человека на Ближнем Востоке.

- APT35: группировка действует с 2015 года. Целевые объекты хакеров – морские порты, энергетические компании, транзитные системы и крупная коммунальная и газовая фирма США. Предполагается, что кампания была проведена в ответ на атаки на морскую, железнодорожную системы и системы АЗС Ирана, которые происходили в 2020-2021 годах. Стоит отметить, что Иран впоследствии обвинил Израиль и США в организации атак на заправочные станции в попытке вызвать волнения в стране.

8. Iranian Cyber Army: группа действует с 2009 года и связана с иранским правительством, в частности с КСИР. Участники группировки заявляют свою верность верховному лидеру Ирана. В 2010 году группа провела кибератаку на китайскую поисковую систему Baidu, в результате которой в течение нескольких часов поисковик был недоступен по всему миру.

Все эти атаки показывают, что Иран активно использует киберпространство для достижения своих стратегических целей.

Заключение

Эксперты заявляют, что киберугроза Ирана, вероятно, продолжит расти в ближайшие годы по мере развития технических и операционных возможностей страны, в то время как Иран находится в геополитической конфронтации с Израилем и западными странами.

Геополитическое противостояние, вероятно, продолжится и против членов Совета сотрудничества арабских государств Персидского залива, включая Саудовскую Аравию, несмотря на нормализацию дипломатических отношений между Эр-Риядом и Тегераном.

Нападения на ближневосточных операторов связи и сектор морского транспорта со стороны MOIS и КСИР соответственно продолжится, вероятно, как часть стратегии предварительного позиционирования в случае открытого конфликта, когда судоходство и телекоммуникации в Персидском заливе будут иметь решающее значение для Ирана.