Фитнесс-браслеты, смарт-часы и другие носимые устройства составляют «Интернет вещей» - предметы ежедневного использования, которые собирают информацию и обмениваются ею (например, транспортные средства, интеллектуальные термостатические системы и любые другие устройства с онлайн-возможностями). Но знаете ли Вы, что среди подобных устройств есть множество более технологичных устройств, осуществляющих мониторинг здоровья человека?

Современные высокотехнологические кардиостимуляторы представляют массу преимуществ, особенно для пациентов, которым требуется постоянная проверка и интенсивный контроль над их здоровьем. Такие устройства имеют возможности подключения к Интернету, позволяющие им обмениваться информацией с медицинскими работниками и докторами, а также с производителем данного устройства. Хотя кардиостимуляторы не всегда активны, такие возможности соединений используются для настройки и установки параметров работы устройства, удаленного мониторинга его работы, а также для передачи данных на свой носитель. А где же минусы?

Можно ли взломать кардиостимулятор?

Говоря о любом подключаемом к Интернету устройстве, нам необходимо рассмотреть вопрос, может ли это устройство быть взломано и как. Некоторые исследователи и «порядочные» хакеры уже работают в этом направлении в поиске возможных уязвимостей, но это все не просто. Производители не хотят предоставлять какие-либо подробные сведения, касающиеся разработки и производства данных устройств, а также спецификации используемого ПО, что в значительной степени затрудняет исследования.

Поговаривали, что известный хакер под именем Барнаби Джек разработал ПО для взлома кардиостимуляторов, что позволяло ему убить любого человека, который использует взломанное устройство (независимо от расстояния). Он умер незадолго до того, как мог подтвердить такую возможность на конференции Black Hat в Лас-Вегасе (США). Пока непонятно, существует ли на самом деле способ контроля кардиостимуляторов через Интернет-подключение вне зависимости от расстояния, потому что на текущий момент нет опубликованных исследований, которые бы опровергали или подтверждали это.

Одно из самых последних исследований было проведено ученым-исследователем и экспертом по безопасности . Она приступила к осуществлению нового проекта, чтобы проанализировать риски и слабые места данных устройств (кардиостимуляторов и других носимых устройств и технологий, используемых в медицине). В этом проекте ей помогали и другие специалисты, работающие в данном направлении. Мо тщательно занялась этим проектом еще и потому, что серьезно обеспокоилась рисками своего собственного кардиостимулятора.

Оригинал статьи:

Panda Security в России

+7(495)105 94 51, marketing@rus.pandasecurity.com

Итак, что мы знаем на текущий момент? В году команда исследователей из Archimedes Center for Medical Device Safety в Университете штата Мичиган (США) подтвердили, что такие кардиостимуляторы могут быть взломаны, в результате чего существует риск извлечения персональной информации с этих устройств или изменения их конфигурации. Как Вы понимаете, это представляет серьезную опасность для жизни пациента.

Поговаривали, что известный хакер под именем Барнаби Джек разработал ПО для взлома кардиостимуляторов, что позволяло ему убить любого человека, который использует взломанное устройство (независимо от расстояния). Он умер незадолго до того, как мог подтвердить такую возможность на конференции Black Hat в Лас-Вегасе (США). Пока непонятно, существует ли на самом деле способ контроля кардиостимуляторов через Интернет-подключение вне зависимости от расстояния, потому что на текущий момент нет опубликованных исследований, которые бы опровергали или подтверждали это.

Одно из самых последних исследований было проведено ученым-исследователем и экспертом по безопасности . Она приступила к осуществлению нового проекта, чтобы проанализировать риски и слабые места данных устройств (кардиостимуляторов и других носимых устройств и технологий, используемых в медицине). В этом проекте ей помогали и другие специалисты, работающие в данном направлении. Мо тщательно занялась этим проектом еще и потому, что серьезно обеспокоилась рисками своего собственного кардиостимулятора.

Цель ее проекта заключается в том, чтобы показать пациентам, что такие продукты не всегда являются безопасными, несмотря на постоянное их развитие. Мо надеется, что ее исследование поможет предотвратить будущие атаки и позволит производителям данных устройств исправлять любые возможные ошибки безопасности, которые имеются на производимых их устройствах. Недавно FDA об уязвимостях, найденных в инъекционных насосах, которые контролируют дозировку пациентам медицинских инъекций в определенных рамках. Бреши в их системе позволяют осуществить несанкционированное обновление прошивки данного устройства. Теоретически, хакер смог бы изменить прошивку и настроить работу устройства так, как он захочет, даже установив запрещенные дозы, приводящие к смерти пациента.

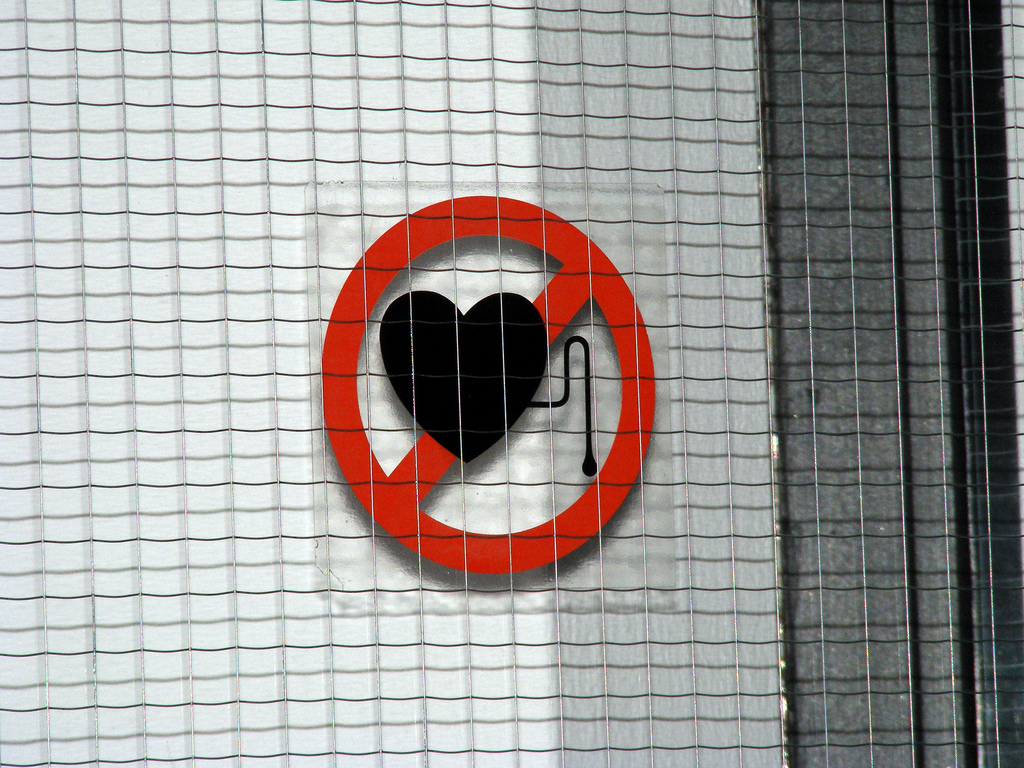

Имейте в виду: никто не может позволить себе потерять любимого человека из-за поврежденного устройства.

Оригинал статьи:

Panda Security в России

+7(495)105 94 51, marketing@rus.pandasecurity.com