Заражение компьютеров новым типом шифровальщиков

Рассылка своего резюме «везде в Интернете» может привести к ощущению безнадежности процесса поиска работы. Куда попало мое резюме в конечном итоге? Смотрел ли его вообще кто-то из тех, кто набирает персонал? Найти рецепт успешного поиска новой работы – это уже достаточно сложная сама по себе задача, но мы вынуждены еще немного Вас напугать. Каждый раз, когда мы пытаемся устроиться на работу, мы можем оказаться жертвой одной из новых типов кибер-атак, которые используют шифровальщиков, чтобы взять Ваш компьютер в «заложники».

Соискатели работы могут оказаться «пушечным мясом»

На различных веб-сайтах, посвященных поиску работы, кибер-преступники выдают себя за компании, которые осуществляют набор сотрудников. Они обманывают соискателей и рекрутеров, запрашивая у них слишком много информации (например, персональной и финансовой). Вы знаете кого-нибудь, кто ищет работу? Вы знакомы с LinkedIn? Такие субъекты становятся популярными целями для кибер-преступников.

безобразные нападки на невинных соискателей работы, когда «липовые» менеджеры по персоналу из якобы известных компаний публиковали ложные объявления о трудоустройстве, что позволяло им собирать персональную и другую чувствительную информацию. Кроме фишинга, мы были предупреждены и о другом типе атаки: вредоносная программа , которая используется для заражения компьютерных систем компании: менеджер по персоналу скачивает ее, думая, что он скачивает резюме претендента на работу.

Они хотят заполучить Вас с помощью PETYA

Этот тип вредоносной программы под названием Petya распространяется по электронной почте. Ниже представлен процесс заражения :

- HR-менеджеры компании получают по электронной почте письмо от потенциального кандидата на работу, которое содержит ссылку на их резюме и фотографию, хранящиеся на Dropbox.

- При нажиматии на ссылку, пользователь начинает скачивать самораспаковывающийся файл, который содержит троян.

- Вредоносная программа загружает шифровальщик, который позже блокирует всю операционную систему.

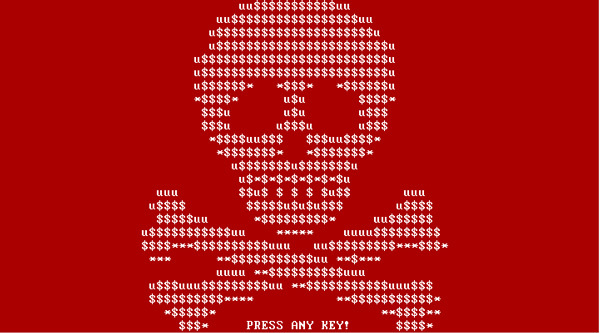

- На экране появляется «синий экран смерти» Windows. Если Вы попробуете перезагрузить компьютер, то Вы увидите череп на красном фоне с сообщением от хакера (на данном этапе бессмысленно использовать Безопасный режим, потому что вредоносная программа отключает его).

Единственный способ вернуть контроль над Вашим устройством и критически важной информацией – это заплатить выкуп. В настоящее время примерная стоимость освобождения системы и файлов составляет порядка 0.99 биткионов, что равно примерно 431,379 евро (биткион – это первая цифровая валюта, которая может использоваться и для «законных» платежей, но, как правило, используется в «теневом» Интернете как способ оплаты за кражу и на черном рынке).

При таком сценарии легко стать жертвой, потому что всегда есть кто-то, кто отчаянно охотится за деньгами. Летом 2015 года группа экспертов по безопасности обнаружила ряд отправленных в различные компании писем с резюме, и в этом случае в ZIP-файле .

Несмотря на неуверенность и страх, не поддавайтесь давлению! Оплата выкупа не гарантирует разблокировку зараженного компьютера: наоборот, это может даже мотивировать преступника запросить еще большую сумму выкупа.

Заражен: что теперь?

- Решением для пострадавших может стать консультация экспертов по ИТ-безопасности (включая ), которые могут направить Вас по пути уничтожения шифровальщика в Вашей системе и браузере, а также перенастройки Вашего компьютера.

- Самый лучший способ предотвратить данный тип вредоносного взлома Вашей системы – это предпринять меры предосторожности, потому что в основном пользователи сами (по незнанию) открывают двери угрозам.

- Обязательно устанавливайте все патчи безопасности и обновления системы, чтобы Ваши система, браузер и антивирус были всегда обновлены. Регулярно делайте резервные копии Ваших файлов.

- Не скачивайте документы и не переходите по ссылкам из неизвестных источников, а если что-то скачали, то проверьте формат.

- Наконец, будьте в курсе новых атак и угроз, обнаруженных экспертами безопасности. В этом случае Вы будете точно знать, на что нужно обратить внимание.

Как говорится, профилактика лучше, чем лечение.

Оригинал статьи:

Panda Security в России

+7(495)105 94 51, marketing@rus.pandasecurity.com