Еще в 2008 году исследователь компании McAfee Торалв Дирро опубликовал блог о замедлении темпов роста новых вредоносных программ (правда, от геометрической прогрессии к простому линейному росту) примерно до 20 000 новых образцов вредоносных программ в день. Затем он продолжил, сказав, что «сейчас с постоянным, хотя все еще массивным, ростом все же есть свет в конце туннеля для индустрии безопасности»…

К сожалению, то «вредоносное плато» в 2008 году было лишь временной передышкой: к 2010 году объемы создания новых вредоносных программ утроились до уровня 63000 образцов в день, а в 2015 году, по данным антивирусной лаборатории PandaLabs, их количество достигло 230000 новых образцов ежедневно.

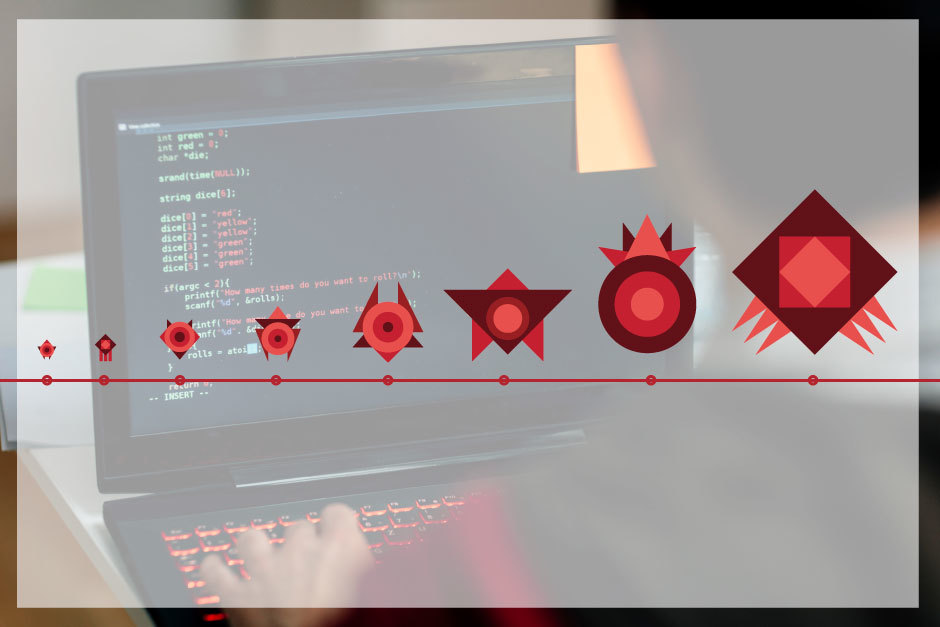

За последние 12 месяцев . Эта тенденция подтверждается статистикой от независимой лаборатории : возможно, впервые количество новых образцов вредоносных программ, обнаруженных в этом году, будет ниже показателя прошлого года.

Для 2016 года красный сектор показывает количество новых угроз, зарегистрированных в AV - Test , по состоянию на 16 ноября 2016г., а синий сектор показывает примерное количество новых угроз, которые будут зарегистрированы в оставшиеся недели 2016 года. Как видно из графика, общее количество новых зарегистрированных вредоносных программ в 2016 году ожидается ниже, чем в 2015 году.

Итак, мы стали в большей безопасности?

Неправильно. Все равно существует порядка 200000 новых образцов вредоносных программ, которые появляются ежедневно, при этом кибер-атаки стали еще опаснее, чем когда-либо ранее: в некоторых странах на их долю приходится свыше 50% от числа всех зарегистрированных преступлений.

Это новое «вредоносное плато» может быть обусловлено следующими причинами:

- Меньше традиционных вредоносных программ: Вирусы и черви уходят «в тень» на фоне троянов, особенно шифровальщиков.

- Точечные вредоносные атаки: До 90% вредоносных программ уникальны для конкретной конечной точки, что делает сигнатурное и эвристическое обнаружение малоэффективным, в результате этого новые вредоносные образцы реже достигают антивирусных лабораторий.

- Самоуничтожающиеся вредоносные программы: Мы наблюдаем примеры шифровальщиков и APT, которые после успешного выполнения своих вредоносных действий самостоятельно себя удаляют, в результате чего антивирусные вендоры не могут идентифицировать эти вредоносные программы, которые могут использоваться повторно.

- Социальная инженерия: Объем данных о предприятиях и физических лицах, находящийся в свободном доступе в Интернете, привел к тому, что можно скомпрометировать их системы и без вредоносных программ.

- Атаки с меньшим числом файлов: Наблюдается рост угроз, которые вместо того, чтобы использовать файлы вредоносных программ, злоупотребляют вполне законными системными утилитами (такими как PowerShell) в связке с реестром, позволяя получать корпоративные данные без использования эксплойтов, вредоносных URL и какого-либо другого вредоносного ПО в системе.

- Рост Интернета вещей: Роутеры, IP-камеры, даже термостаты и видеоняни с недостаточным уровнем безопасности и, как правило, с настройками по умолчанию, предоставляют хакерам легкий доступ к домашним и корпоративным сетям. В результате этого хакеры получают легкий доступ к Вашим данным или могут использовать Ваши устройства для выполнения DDoS-атак на другие устройства и серверы.

Для борьбы с новыми, стремительно развивающимися угрозами Gartner рекомендует предприятиям повысить свой уровень безопасности с помощью решений

Автор статьи: Нейл Мартин

Оригинал статьи:

Panda Security в России

+7(495)105 94 51, marketing@rus.pandasecurity.com