BEC-аферы являются очень популярным направлением среди кибер-преступников. При таком мошенничестве злоумышленники выдают себя за другого человека, как правило, из числа руководителей (собственник, генеральный директор компании), а иногда и из числа клиентов или партнеров, поставщиков, подрядчиков. Все это делается для того, чтобы обманным путем заставить конкретного сотрудника компании совершить (или способствовать этому) перевод денег мошенникам. Для кибер-преступников являются крайне выгодным бизнесом: они относительно просты в реализации, но при этом способны приносить огромные деньги.

По данным (FinCEN), количество подобных кибер-преступлений, наряду с объемом доходов от него, растет каждый год. Например, в FinCEN показывает, что в прошлом году доход от подобного рода мошенничества достиг 301 миллиона долларов США в месяц, т.е. порядка 3,6 миллиардов долларов США за год.

Афера с широким кругом жертв

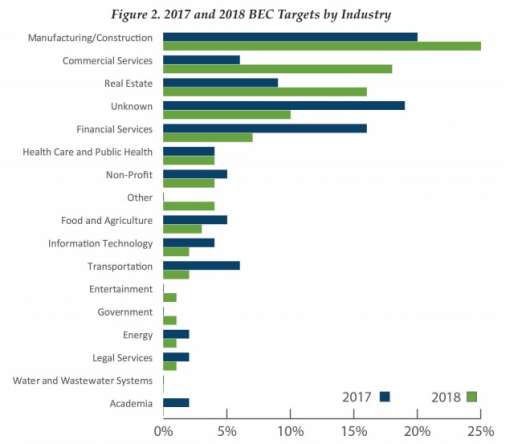

Помимо этих данных в отчете FinCEN представлена и другая информация по BEC-аферам, такая как тип компаний, которые чаще всего становятся жертвами данного вида мошенничества.

В этом году чаще всего жертвами становились предприятия обрабатывающей и строительной отраслей – на них приходится 25% всех случаев. 18% жертв приходится на сектор коммерческих услуг, в то время как доля финансового сектора сократилась с 16% до 9% в этом году.

Жертвы BEC -афер (Источник: FinCEN )

Одной из причин такого сокращения доли финансовых организаций могут быть усилия, предпринимаемые ими для усиления своей информационной безопасности, наряду с , в результате чего сотрудники таких организаций хорошо осведомлены о кибер-угрозах, которым они могут подвергаться.

Методы меняются

В 2017 году при осуществлении BEC-афер кибер-преступники чаще всего (33% случаев), запрашивая перевод денежных средств и пользуясь тем, что вряд ли кто-то скажет директору «НЕТ». Однако в 2018 году кибер-преступники поменяли свой подход: теперь такая тактика используется всего в 12% случаев.

В прошлом году чаще всего кибер-преступники выдавали себя за партнера или подрядчика, отправляя в компанию поддельный счет. Такие поддельные счета использовались в 39% случаев. Если мы посмотрим на суммы денег, которые были украдены, то легко увидеть, почему произошло такое изменение. Если при «подделке» директора мошенники зарабатывали в среднем 50 373 долларов США, то поддельные счета принесли им в среднем по 125 439 долларов США.

Ярким примером таких афер можно назвать Литву. Один человек из Литвы , отправив им поддельные счета от якобы производителя аппаратного обеспечения.

Вредоносные программы помогают BEC -аферам

Хотя инструкции по переводу денег, а также другие аспекты социальной инженерии, используемые при атаке, передаются по электронной почте, вредоносные программы все еще являются составляющей частью этой «игры». Сообщения должны быть правдоподобными, и они должны приходить с реальных адресов или, как минимум, с таких адресов, которые кажутся реальными. С этой целью кибер-преступники используют для кражи конфиденциальной информации или регистрационных данных. Затем эта информация используется для создания писем, которые выглядят правдоподобно как по форме, так и по содержанию, что может убедить жертв в том, что письмо с запросом является настоящим.

Что мы можем сделать, чтобы остановить BEC -аферы?

Как мы уже видели, эти аферы приносят невероятные деньги. Чтобы избежать в компании огромных финансовых потерь, к которым может привести такой род мошенничества, важно следовать ряду советов.

Во-первых, необходимо принять подход . Это означает, что надо не доверять всему, что кажется необычным. Если у вас есть хотя бы малейшее сомнение в легитимности письма в электронной почте, вы никогда не должны отвечать на него, и уж тем более, не переводить никаких денег. Если вы не уверены, сообщите об этом в ваш ИТ-отдел.

Такой подход также может защитить компанию от вреда со стороны шпионских программ, которые могут использоваться для инициирования BEC-аферы. Никогда не следует открывать вложения, полученные от неизвестных отправителей, или находящихся в подозрительных письмах электронной почты.

Также необходимо защищать сеть компании от любого потенциального вторжения. Решение осуществляет непрерывный мониторинг всей активности в сети. Таким образом, вы можете быть уверенным в том, что ни шпионское ПО, ни любой другой вид сложной или неизвестной угрозы не будут угрожать безопасности вашей компании.

С 2016 года доходы хакеров от BEC-афер утроились, и они продолжают стремительно расти. По этой причине теперь как никогда ранее важно сделать так, чтобы не стать следующей жертвой подобных преступлений.

Оригинал статьи:

Panda Security в России и СНГ

+7(495)105 94 51, marketing@rus.pandasecurity.com

Panda Security в России и СНГ

+7(495)105 94 51, marketing@rus.pandasecurity.com