Еще в мае город Балтимор (США) «впал в ступор». Все ИТ-системы муниципалитета были заражены новым вариантом шифровальщика под названием RobbinHood («Робин Гуд»). Злоумышленники требовали 13 биткоинов (76000$ или 68961€) в виде выкупа за расшифровку систем. Точно такой же вариант шифровальщика использовался и для (штат Северная Каролина, США) в апреле.

RobbinHood использует свою дурную славу

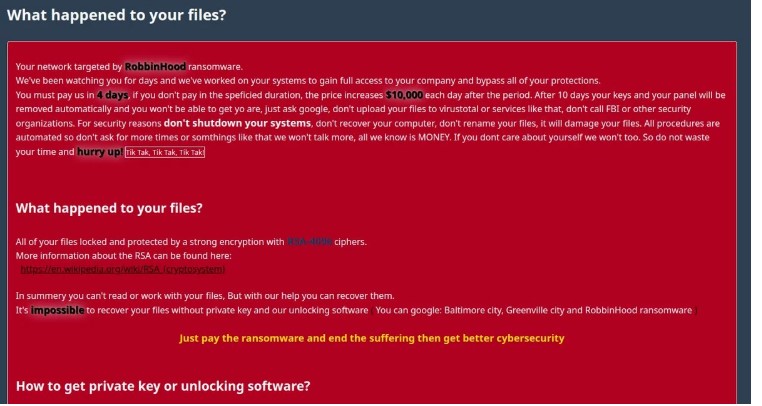

Эти два инцидента попали в заголовки многих СМИ, когда они были обнародованы, преимущественно в силу масштаба и уровня серьезности атак. Теперь кибер-преступники, стоящие за шифровальщиком RobbinHood, похоже, используют этот факт для своей собственной выгоды. , исследователь в сфере информационной безопасности, обнаружил новый вариант вредоносной программы. В этой новой версии уведомление о выкупе , чтобы понять, насколько серьезна их ситуация, и расстаться со своими надеждами на бесплатную расшифровку файлов.

Уведомление также позволяет жертве узнать, что злоумышленники пребывают в их сети уже определенный период времени, изучив все ее слабые места, а потому выкуп следует выплатить в течение четырех дней. «...если вы не заплатите в указанный срок, то после этого цена будет увеличиваться на 10 000$ каждый день... Не звоните в ФБР или другие службы безопасности».

Помимо хвастовства о своих прошлых успехах, кибер-преступники также подчеркивают тот факт, что в открытом доступе не существует никакого инструмента, который позволил бы расшифровать зашифрованные файлы – это означает, что невозможно восстановить их без закрытого ключа, который могут предоставить только авторы этого шифровальщика.

Ущерб от атаки RobbinHood

Если мы посмотрим на ущерб, который может причинить атака шифровальщика RobbinHood, то неудивительно, что инцидент в Балтиморе привлек к себе столь много внимания и что злоумышленники решили его использовать, чтобы получить еще как можно больше денег. Несмотря на то, что хакеры требовали выкуп в размере 76 000 долларов США, город в конечном итоге потратил уже порядка 4,6 миллионов долларов США на восстановление всех данных с пострадавших компьютеров, а ИТ-системы города были выведены из строя примерно на месяц.

Впрочем, по оценкам мэрии, к концу этого года предполагается потратить еще порядка 5,4 миллионов долларов США, в результате чего общая сумма расходов увеличится примерно до 10 миллионов долларов США. И эти расходы еще не включают в себя потенциальную потерю дохода из-за неуплаты штрафов, налогов и других платежей во время простоя ИТ-систем. : порядка 18 миллионов долларов США.

Учитесь на ошибках Балтимора

Хотя верно, что RobbinHood нанес существенный ущерб ИТ-системам города, но также верно и то, что сам город и до, и после инцидента подвергся мощной критике, что способствовало увеличению расходов. Первые обвинения были связаны с тем, что в отличие от города Атланта (США), в 2018 году, Балтимор для покрытия ущерба от кибер-атак, несмотря на предупреждения главы безопасности. Также в мэрии не было плана обучения своих сотрудников, а резервные копии хоть и были сделаны, все равно не ясно, было ли их достаточно для полного восстановления данных. Более того, мэр Балтимора отказался подтвердить существование плана аварийного восстановления, который должен был помочь справляться с атаками шифровальщиков.

Избегайте ущерба от шифровальщиков

К сожалению, утверждения злоумышленников верны: на данный момент нет открытого ключа для расшифровки файлов, пострадавших от RobbinHood . Впрочем, это не означает, что оплата выкупа злоумышленникам является решением проблемы, связанной с атакой шифровальщика. На самом деле, эксперты по информационной безопасности согласны с тем, что оплата выкупа только добавит проблем, поощрив кибер-преступников продолжать выполнять свои атаки, а полученные ими средства будут использоваться для развития своей преступной деятельности. Мы в компании Panda Security согласны с этой позицией и также напоминаем вам, что выплата выкупа никоим образом не гарантирует вам, что вы получите свои восстановленные данные назад.

Одной из наиболее важных мер защиты является создание резервных копий, которые позволят вам как можно быстрее восстановить данные и вернуться к нормальной работе. Также хорошей идеей является наличие плана реагирования на инциденты, который позволит точно знать, что делать, если ваша компания пострадает от подобного рода угроз.

Наряду с этим советом стоит также помнить о том, что шифровальщики имеют широкий диапазон для проникновения в ИТ-системы практически любых организаций и компаний. Вот почему крайне важно точно знать, что именно происходит в вашей системе в любое время, для того чтобы сократить поверхность атаки. Одним из принципов, на котором основана расширенная защита в комплексном решении безопасности , является 100% классификация всех активных процессов. Таким образом, ваша ИТ-система может автоматически адаптироваться к эволюции атак. Она также предоставляет вам полную видимость ваших устройств.

Когда начался инцидент в Балтиморе, о том, что шифровальщик проник в городские ИТ-системы с помощью уязвимости EternalBlue, хотя позже это было . Но какой бы ни была причина, факт остается фактом: многие атаки шифровальщиков используют уязвимости для доступа к корпоративным сетям. Чтобы успешно реагировать на подобного рода инциденты, Panda Adaptive Defense имеет в своем арсенале дополнительный модуль . Этот модуль осуществляет мониторинг и расставляет приоритеты среди обновлений, чтобы вы всегда могли быть уверены в наличии самой лучшей защиты от уязвимостей. Таким образом, вы сможете управлять патчами и обновлениями, необходимыми для вашей копании, не инвестируя дополнительное время и ресурсы на решение данного вопроса. И вы сможете создать полноценную систему защиты, чтобы обезопасить ваши активы от атак таких шифровальщиков как RobbinHood.

Оригинал статьи:

Panda Security в России и СНГ

+7(495)105 94 51, marketing@rus.pandasecurity.com