Бренд Panda Security, принадлежащий компании WatchGuard, анонсировал выпуск своего отчета по . Основные результаты исследования показывают, как коронавирус COVID-19 повлиял на ландшафт угроз безопасности, а также свидетельствуют о том, что злоумышленники продолжают нацеливаться на корпоративные сети, несмотря на переход к удаленной работе и рост числа связанных с пандемией вредоносных доменов и фишинговых кампаний.

«По мере того как продолжает увеличиваться воздействие COVID-19, наша система threat intelligence дает ключевое представление о том, как злоумышленники корректируют свою тактику», - сказал Кори Нахрайнер, технический директор компании WatchGuard. «Пока нет такого понятия, как «новая норма», когда речь идет про безопасность, компании могут быть уверены, что повышение защиты как для конечных устройств, так и для всей сети будет приоритетом в 2021 году и далее. Также будет важно разработать многоуровневый подход к информационной безопасности с сервисами, которые могут смягчать трудно обнаруживаемые и зашифрованные атаки, сложные фишинговые кампании и многое другое».

Отчеты WatchGuard об Интернет-безопасности предоставляют компаниям, партнерам и конечным клиентам надежные данные, экспертный анализ и действенную информацию о последних тенденциях развития вредоносных программ и сетевых атак по мере их появления и влияния на постоянно меняющийся ландшафт угроз. Основные выводы, которые можно сделать из отчета за 3 квартал 2020 года:

- Сетевые атаки и уникальные обнаружения достигли двухлетних максимумов. Количество сетевых атак выросло в 3 квартале до более чем 3,3 миллион ов , что на 90% больше, чем в предыдущем квартале, и является самым высоким уровнем за последние два года. Количество уникальных сигнатур сетевых атак также продолжило восходящую траекторию, достигнув двухлетнего максимума в третьем квартале. Эти выводы подчеркивают тот факт, что предприятия должны уделять приоритетное внимание поддержанию и укреплению защиты сетевых активов и сервисов, даже когда сотрудники переходят на удаленный режим работы .

- Растет число мошеннических афер, связанных с коронавирусом COVID . В 3 квартале рекламная кампания COVID-19, запущенная на сайтах, легитимно используемых для поддержки во время пандемии, попала в список WatchGuard из 10 самых скомпрометированных сайтов. Компания WatchGuard также раскрыла фишинговую атаку, которая использует Microsoft SharePoint для размещения псевдо-страницы входа в систему, выдающей себя за Организацию Объединенных Наций (ООН), а переход на эту страницу осуществлялся из письма, содержащего информацию о помощи малому бизнесу со стороны ООН в результате пандемии коронавируса COVID-19. Эти выводы еще больше подчеркивают тот факт, что злоумышленники будут продолжать использовать страх, неуверенность и сомнения, связанные с глобальным кризисом здравоохранения, чтобы обманывать своих жертв

- Сотрудники компаний нажимают на сотни подозрительных ссылок и попадаются на множество фишинговых атак. В 3 квартале служба компании WatchGuard заблокировала в совокупности 2 764 736 вредоносных доменных соединений, что в общей сложности составляет 499 заблокированных соединений в среднем на одну организацию. В противном случае каждая организация подключилась бы к 262 вредоносным доменам, 71 скомпрометированному веб-сайту и стала жертвой 52 фишинговых кампаний. В сочетании с вышеупомянутым ростом случаев мошенничества в связи с коронавирусом COVID -19, эти результаты иллюстрируют всю важность внедрения служб фильтрации DNS и обучения пользователей безопасности .

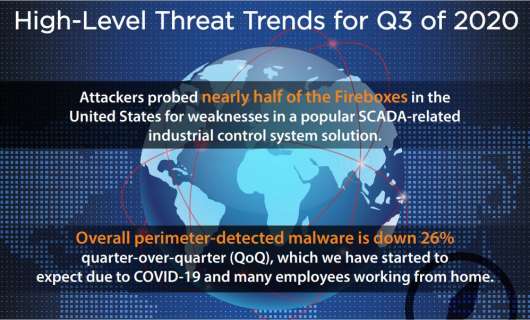

- Злоумышленники проверяют на наличие уязвимостей SCADA -системы в США. Одно новое дополнение к наиболее распространенному списку сетевых атак WatchGuard в 3 квартале связано с использованием ранее исправленной уязвимости обхода средств аутентификации в популярной системе управления контролем и сбором данных ( SCADA ). Хотя этот класс уязвимостей не так серьезен, как дыры безопасности, позволяющие удаленно выполнять требуемый код, но он все же может позволить злоумышленнику взять под контроль программное обеспечение SCADA , работающее на сервере. В 3 квартале злоумышленники, используя данные угрозы, нацелились примерно на 50% сетей в США, а это свидетельствует о том, что промышленные системы управления могут стать основной областью внимания со стороны хакеров в предстоящем году .

- Аналог LokiBot дебютирует в качестве наиболее распространенного варианта вредоносной программы. Похититель паролей Farelt , напоминающий LokiBot , попал в пятерку наиболее распространенных вредоносных программ по количеству обнаружений в 3 квартале, составленную компанией WatchGuard . Хотя неясно, использует ли ботнет Farelt ту же структуру командования и управления, что и LokiBot , но существует высокая вероятность того, что одна и та же группа SilverTerrier создала оба варианта вредоносного ПО. Этот ботнет предпринимает множество шагов, чтобы обойти контроль со стороны антивирусных средств и обмануть пользователей, установив вредоносное ПО. Исследуя эту угрозу, компания WatchGuard обнаружила убедительные доказательства того, что вредоносная программа, скорее всего, нацелилась на гораздо большее число жертв, чем предполагают полученные данные.

- Emotet упорствует. Плодовитый банковский троянец и известный похититель паролей Emotet впервые дебютировал в первой десятке списка WatchGuard вредоносных программ за 3 квартал и едва не попал в первую десятку доменов, распространяющих вредоносное ПО (не хватило всего несколько подключений). Несмотря на то, что в последнем списке он занял 11-е место, его появление там особенно примечательно, поскольку лаборатория исследования угроз WatchGuard и другие исследовательские группы видели актуальные варианты Emotet , «сбрасывающие» на своих жертв такие угрозы, как Trickbot и даже шифровальщик Ryuk .

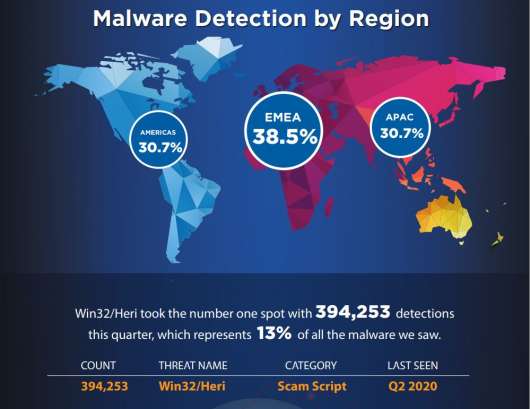

Ежеквартальные исследовательские отчеты компании WatchGuard основаны на обезличенных данных Firebox Feed от активных устройств WatchGuard, владельцы которых решили делиться данными для поддержки лаборатории исследования угроз компании WatchGuard. В третьем квартале свой вклад в формирование отчета внесли почти 48000 устройств WatchGuard (самый большой показатель за всю историю), заблокировав в общей сложности более 21,5 миллиона вариантов вредоносных программ (в среднем 450 вариантов на каждое устройство) и более 3,3 миллиона сетевых угроз (или примерно 70 обнаружений на каждое устройство). Устройства Firebox также продолжили обнаруживать уникальные сигнатуры, в совокупности идентифицировав и заблокировав в 3 квартале 438 уникальных сигнатур атак, что на 6,8% больше, чем во втором квартале, и больше всего с 4 квартала 2018 года.

Полный отчет включает в себя детальные исследования и ключевые рекомендации, которые предприятия любых размеров могут использовать для защиты от современных угроз безопасности. В отчете также содержится подробный анализ исторического взлома Twitter, в рамках которого были скомпрометированы 130 известных аккаунтов для продвижения биткоин-аферы в июле 2020 года.

и читайте полностью Отчет WatchGuard по Интернет-безопасности в 3 квартале:

.

Оригинал статьи:

Panda Security в России и СНГ

+7(495)105 94 51, marketing@rus.pandasecurity.com

Panda Security в России и СНГ

+7(495)105 94 51, marketing@rus.pandasecurity.com