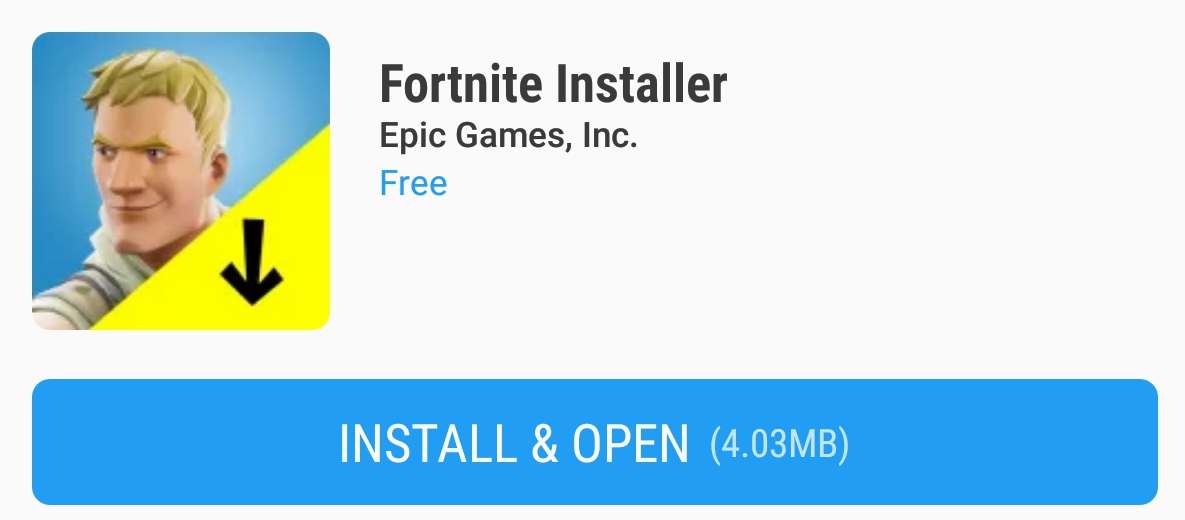

Инсталлятор загружает и сохраняет файл с игрой во внешнюю память. Любое приложение, также имеющее доступ к внешней памяти, может подменить этот файл. Инсталлятор далее начнет установку игры, не подозревая, что запускает уже что-то не то: подлинность загруженного файла не проверяется. Более того, можно сделать так, что поддельный Fortnite автоматически, без уведомления пользователя, получит доступ к приватным данным. При использовании приложением определенной версии SDK телефон даже не будет спрашивать разрешения у пользователя (которые все равно одобряются по умолчанию в большинстве случаев).

Суть скандальчика простая: на стороне Google произошел конфликт интересов. Компания берет 30% с любых продаж в приложениях, выложенных в Google Play. Epic Games не планирует выкладывать Fortnite в официальный магазин, чтобы не платить эту пошлину. Игра и так популярная — дополнительная раскрутка, обеспечиваемая самой площадкой Google, ей не требуется. Конечно же, разработчик игры объяснил такое решение не денежным вопросом, а «желанием развивать альтернативные каналы дистрибуции» или чем-то подобным. Хотя на сайте Epic Games Android-версия игры преподносится как бета-версия, в магазине приложений Samsung она доступна просто так и рекламируется сразу двумя рекламными баннерами, чтоб наверняка.

Кто прав? Google свои же правила работы с опасной информацией об уязвимостях не нарушила. В комментариях в багтрекере справедливо говорят, что если бы приложение распространялось через Google Play, проблемы бы не было — не пришлось бы городить огород с «инсталлятором инсталлятора». С другой стороны, в Google должны были осознавать конфликтную ситуацию, да и кто устраивает другим компаниям проблемы, публикуя информацию в пятницу в семь вечера? Так ли опасна сама уязвимость? Это ведь получается, что пользователь уже должен иметь на смартфоне приложение, имеющее плохие намерения — через дырявый код Fortnite украсть персональные данные.

Опыт подсказывает, что несущественных мелочей в инфобезопасности не бывает. В любой другой ситуации это был бы обычный обмен информацией: мы нашли проблему, вы ее устранили, все хорошо. Здесь же дискуссия вокруг рутинной уязвимости незамедлительно политизировалась. Эта история — она, скорее, про отсутствие доверия. В следующий раз кто-то найдет уязвимость в ПО, зарепортит производителю, а тот намеренно будет тянуть с ответами, запрашивать дополнительную информацию, не признаваться, что дыра уже давно закрыта. В такой «здоровой», «дружеской» атмосфере вероятность стрельбы по ногам будет только увеличиваться.

Что еще произошло?

«Лаборатория Касперского» исследовала новую кампанию группы Lazarus (это которая предположительно атаковала Sony Pictures в 2014 году), и там какой-то непростой боевик: впервые таргетируется система Mac OS X, используется сложносочиненный троян, доставляемый с поддельного сайта фейковой биржи для купли-продажи поддельных криптовалют. Коротко на русском написано , подробно на английском .

В OpenSSH закрыли не очень серьезную уязвимость (непреднамеренная утечка имен пользователей), которая присутствовала в коде 19 лет, с выпуска самой первой версии программного пакета. В компании Qualys , что закрытие произошло непреднамеренно — проблема обнаружена не до обновления кода, а после.

На Google за отслеживание координат пользователей, когда те этого не хотят, по следам недавнего Associated Press. В нем выяснилось, что отключение определения местоположения отключает его не до конца.

Disclaimer: Все очень сложно, и проще не становится. Будьте внимательны и осторожны.