Первоисточники: , из исследования «Лаборатории Касперского», подробная статья на сайте , официальное компании Asus. Проверить MAC-адрес своего устройства Asus можно с помощью онлайнового сервиса.

Что произошло

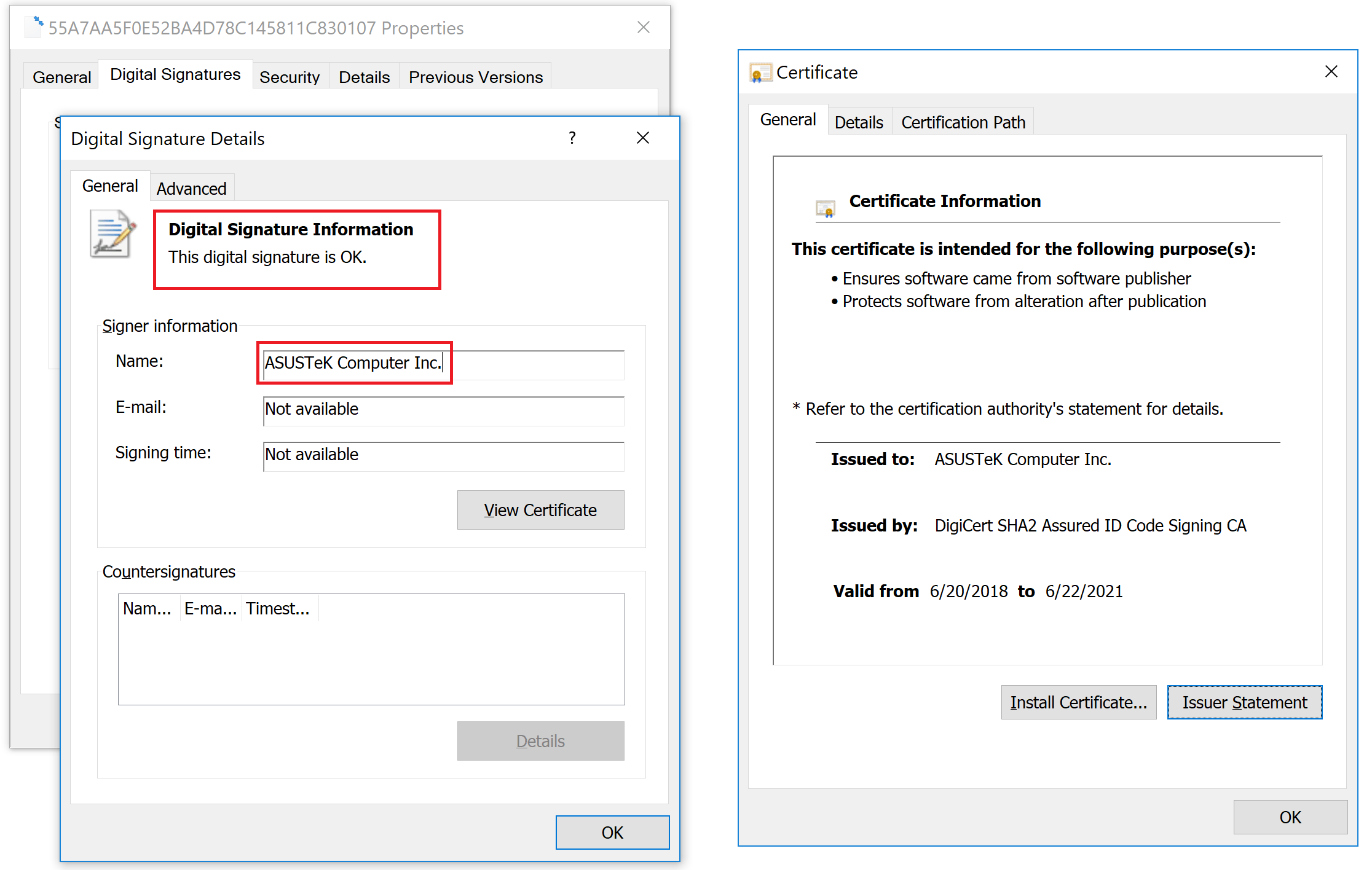

С июня по ноябрь 2018 года с серверов Asus раздавалась зараженная версия утилиты Asus Live Update. Программа предустанавливается на ноутбуки этого производителя, но доступна также для владельцев компьютеров на базе материнских плат Asus. Она позволяет загружать свежие версии BIOS, прошивок и драйверов устройств и устанавливать их автоматически. Вредоносное приложение было загружено на серверы вендора, подписано легитимными сертификатами компании, оно распространялось как обновление программы. На Reddit есть странного поведения утилиты, хотя пока не установлено, связан ли упомянутый в треде инцидент с данной атакой.

Кто пострадал

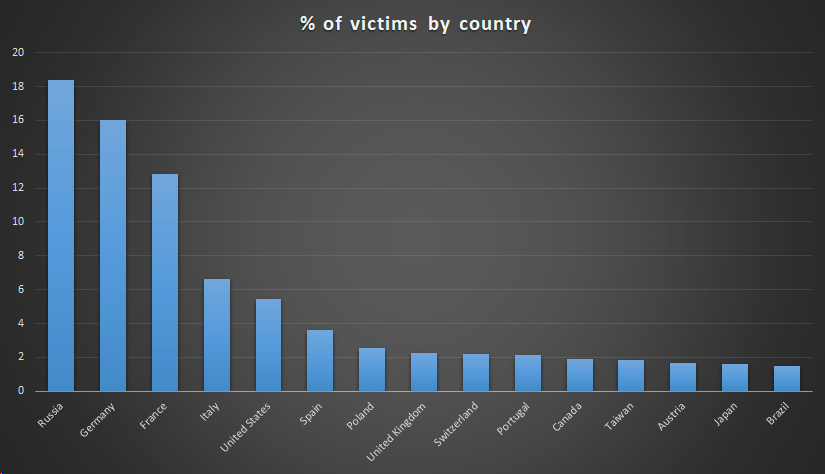

Если считать всех, кому прилетела утилита «с довеском», то пострадали десятки тысяч пользователей, большинство из них из России, Германии и Франции. Но это только по данным «Лаборатории Касперского». Позднее собственные данные предоставила компания Symantec — они насчитали 13 тысяч зараженных систем, с большей долей пользователей из США. Это явно не все пострадавшие, скорее всего вредоносное ПО оказалась на сотнях тысяч систем. Но на большинстве атакованных компьютеров утилита ничего не делала, только сверяла MAC-адреса с собственной базой данных. В случае совпадения с командного сервера (для него был зарегистрирован домен asushotfix[.]com) загружалось дополнительное ПО. В некоторых случаях триггером была комбинация из MAC-адресов проводного и беспроводного сетевых модулей.

Из двухсот сэмплов зараженной утилиты удалось извлечь около 600 MAC-адресов систем, на которые атака ShadowHammer была реально нацелена. Что с ними потом делали — пока не ясно: командный сервер прекратил работу до обнаружения атаки исследователями. Известные факты на этом заканчиваются, начинаются выводы.

Сложностью атаки сейчас вряд ли кого-то можно удивить — существуют примеры таргетированных атак с гораздо более серьезными вложениями в R&D. Важная особенность операции ShadowHammer заключается в том, что это успешная атака на цепочку поставок. Зараженный софт раздается с серверов производителя, подписан сертификатом производителя — на стороне клиента нет никаких оснований не доверять такому сценарию. В данном случае мы имеем дело с предустановленной утилитой, но ранее успешно атаковались и другие программы, которые пользователь обычно устанавливает самостоятельно. У экспертов «Лаборатории Касперского» есть основания предполагать, что свежая атака ShadowHammer связана с двумя инцидентами двухлетней давности.

В первом случае была модифицирована уже упомянутая выше утилита CCleaner, она также раздавалась с серверов производителя. Во втором случае был производитель ПО для управления устройствами в корпоративной сети NetSarang. Не исключено, что были и другие атаки, в ходе которых злоумышленники собрали MAC-адреса представляющих интерес компьютеров жертв. В этой истории есть намек на одну из реальных причин массового заражения IoT-устройств — IP-камер, роутеров и подобных им. Через зараженное устройство не всегда можно добраться до представляющих интерес данных, но можно собрать достаточно информации для использования в следующей, более таргетированной операции.

Конечно, встает вопрос доверия к производителям железа и программного обеспечения: если от вендора прилетает обновление ПО или драйвер, оно безопасное или не очень? Пожалуй, доверять все-таки надо, иначе точка уязвимости может просто переехать в другое место. Оперативная реакция на такие инциденты со стороны производителя также приветствуется. В случае с Asus, по данным «Лаборатории Касперского», с первого уведомления (конец января) до официального подтверждения проблемы (26 марта) прошло почти два месяца. Интересно, какие технологии будут применены для оперативного детектирования подобных атак? Тут есть над чем поработать как производителям защитного ПО, так и вендорам. Случаи использования легитимного сертификата для подписи вредоносного ПО пока единичные, но простое наличие цифровой подписи больше не может служить единственным критерием оценки софта.

Disclaimer: Мнения, изложенные в этом дайджесте, могут не всегда совпадать с официальной позицией «Лаборатории Касперского». Дорогая редакция вообще рекомендует относиться к любым мнениям со здоровым скептицизмом.