Кибергруппировка APT30 известна довольно давно – еще в 2015 году ее активность описывали наши коллеги из FireEye. Участники этой группы обычно атакуют государственные структуры в Южной и Юго-Восточной Азии (в Индии, Таиланде, Малайзии и др. странах) с целью кибершпионажа, а их инструментарий разрабатывается по крайней мере с 2005 года.

В последние несколько лет APT30 не очень активно проявляла себя, однако весной 2020 года нам удалось обнаружить следы новых разработанных хакерами вредоносов. Полное исследование опубликовано по ссылке, а в этой статье мы коснемся его основных моментов.

Введение

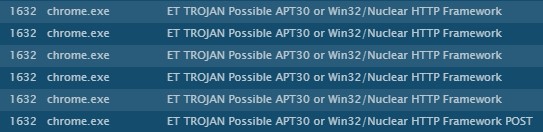

Восьмого апреля 2020 года наши специалисты из экспертного центра безопасности (PT Expert Security Center) обнаружили активность хорошо известной киберпреступной группы. На популярном ресурсе для динамического анализа вредоносного ПО сработали сетевые сигнатуры, описывающие активность APT30, о которой уже давно ничего не было слышно. Это послужило отправной точкой нашего исследования.

Как оказалось, хакеры не только продолжают поддерживать свои старые, хорошо известные инструменты десятилетней давности, но и придерживаются своих подходов к организации сетевых ресурсов.

Бэкдоры BACKSPACE и NETEAGLE

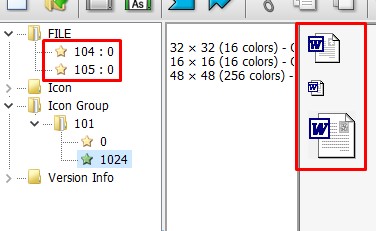

Двадцать пятого августа 2019 года на VirusTotal был загружен файл (MD5: f4f8f64fd66a62fc456da00dd25def0d) с названием AGENDA.scr из Малайзии. Это исполняемый PE-файл на платформе x86, упакованный UPX. Образец имеет иконку офисного документа с целью обмануть пользователя, а в ресурсах содержатся еще два зашифрованных объекта.

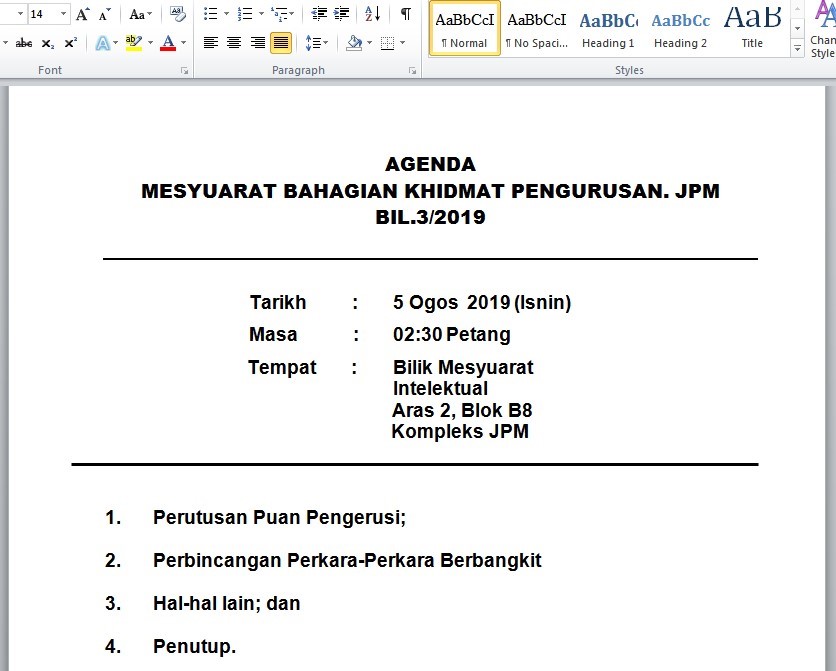

Первый файл (MD5: 634e79070ba21e1e8f08aba995c98112) записывается в каталог с шаблонами Microsoft Office — %APPDATA%MicrosoftWindowsTemplatesAGENDA.docx — и запускается. Это офисный документ, который содержит план совещания в одном из департаментов правительства Малайзии. Цель документа — привлечь внимание пользователя.

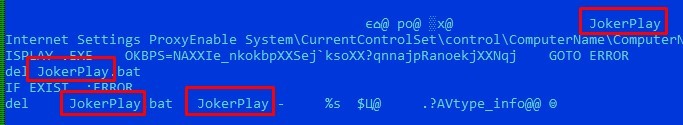

Второй файл (MD5: 56725556d1ac8a58525ae91b6b02cf2c) помещается в каталог автозагрузки %APPDATA%MicrosoftWindowsStart MenuProgramsStartupWINWORD.EXE. В момент создания файл не запускается (злоумышленники рассчитывают на его работу, например, после перезагрузки системы, чтобы не привлекать внимания). Это бэкдор семейства NETEAGLE, модификации которого подробно рассмотрены в отчете наших коллег из FireEye. Любопытно, что характерная строка NetEagle из образцов 2015 года (которая и послужила названием семейства вредоносов) теперь заменена на JokerPlay.

Строка «NetEagle» в образце 2015 года

Строка «JokerPlay» в образце 2019 года

По полученным индикаторам были обнаружены еще два бэкдора (MD5: d9c42dacfae73996ccdab58e429548c0 и MD5: 101bda268bf8277d84b79fe52e25fee4). Согласно дате компиляции, они созданы 21 октября 2019 года, а один из них был тоже загружен на VirusTotal из Малайзии, причем только в мае 2020 года. Эти вредоносы относятся к семейству BACKSPACE, модификации которого также рассмотрены в отчете специалистов из FireEye. Приведем расшифрованные строки для каждого образца вместе с алгоритмом декодирования.

Бэкдор RHttpCtrl

Представляет собой исполняемый PE-файл на платформе x86. Первым делом вредонос пытается извлечь значение ключа random ветки реестра HKCUSoftwareHttpDiv. Если это не удалось, средствами WinAPI-функции GetSystemTimeAsFileTime будет получено системное время — и затем использовано в качестве seed генератора произвольных чисел. Сгенерированное произвольное число будет сохранено в реестр и использовано позднее.

С помощью GET-запроса к адресу hxxp://www.kabadefender.com/plugins/r.exe вредонос получает и сохраняет легитимный архиватор WinRAR (его CLI-составляющую, 4fdfe014bed72317fa40e4a425350288). Затем создает фингерпринт системы, собирая имя компьютера, IP-адрес и версию системы, и отправляет POST-запросом по адресу

hxxp://www.kabadefender.com/clntsignin.php.Бэкдор RCtrl

Представляет собой исполняемый PE-файл на платформе x86, разработанный с применением библиотеки MFC и упакованный с помощью UPX.

С помощью однобайтового XOR с числом 0x23 вредонос расшифровывает адрес основного сервера злоумышленников: 103.233.10.152. Обратившись к нему по TCP на порт 4433, проверяет успешность соединения. Если соединиться не удалось, использует дополнительные данные для получения адреса сервера.

Дополнительные данные — это адреса

hxxp://www.gordeneyes.com/infos/p и hxxp://www.techmicrost.com/infos/p, закодированные однобайтовым XOR с числом 0x25. Расшифровав адреса, вредонос пробует соединиться с ними поочередно посредством GET-запроса. В ответе сервера ожидаются 8 байт: IP-адрес сервера и порт.

Получение адреса сервера злоумышленников: ‘0xAC 0xF7 0xC5 0xBD’ → ‘172 247 197 189’, ‘0xBB 0x01 0x00 0x00’ → 0x1BB → 443

Получив действующий IP-адрес сервера злоумышленников, вредонос повторно соединяется с сервером и ожидает получить от него строку Jo*Po*Hello. Эта строка закодирована в теле вредоноса однобайтовым XOR с числом 0x24. Любопытный прием: как правило, трояны сами инициируют обмен данными.

Если строка получена, создается фингерпринт системы: версия системы, IP-адрес, информация о марке и частоте процессора, объеме дискового пространства. Собранные данные шифруются уникальным алгоритмом на базе побитовых циклических сдвигов и XOR (а именно, циклического сдвига влево на 4 + 3 = 7 бит и XOR с 0x23) и отправляются на сервер злоумышленников.

Затем создается отдельный поток, который каждые 30 секунд отправляет на сервер один и тот же буфер данных. Далее управление получает функция обработки команд, которая расшифровывает принятые данные (алгоритм расшифровки состоит из действий, обратных рассмотренному алгоритму шифрования) и извлекает номер команды.

Заключение

Нельзя сказать, что созданное злоумышленниками ПО отличается высоким классом программного кода, какими-то уловками для сокрытия в системе или обхода обнаружения. Не похоже, что меняются и цели: возможно, более изощренный вредоносный арсенал им и не требуется. Говоря про новый инструментарий, мы отметили его незавершенность. Возможно, группа ведет тестирование свежего ПО в боевых условиях, выявляя недочеты. Так что в будущем стоит ожидать появления улучшенных бэкдоров RHttpCtrl и RCtrl, возможно с применением техник сокрытия или усложнения анализа.

Полная версия отчета доступна по ссылке.

Автор: Алексей Вишняков, Positive Technologies