- ISO 27001 (см. 4.2.2 e), 5.2.2, A.8.2.2)

- ISO 22301 (см. 7.3)

- в COBIT 5 много упоминаний, самые значимые тут: Information Enabler:Awareness Material; Services, Infrastructure and Applications Enabler: Security Awareness; Enabler: Culture, Ethics and Behaviour; Process: BAI08 Manage Knowledge, APO07.03 Manage Human Resources. Maintain the skills and competencies of personnel.

- часто встречается и в SANS top 20

Про повышение осведомленности есть даже в 152-ФЗ (ст. 18.1 1.6):

6) ознакомление работников оператора, непосредственно осуществляющих обработку персональных данных, с положениями законодательства РФ о персональных данных, в том числе требованиями к защите персональных данных, документами, определяющими политику оператора в отношении обработки персональных данных, локальными актами по вопросам обработки персональных данных, и (или) обучение указанных работников.

В документе можно найти информацию о том, как:

- Select awareness and training topics // Выбрать темы обучения и повышения осведомленности

- Find sources of awareness and training material // Найти необходимые ресурсы

- Implement awareness and training material, using a variety of methods // Внедрить материалы по повышению осведомленности

- Evaluate the effectiveness of the program // Оценить программу

- Update and improve the focus as technology and organizational priorities change // Обновлять и совершенствовать программу

Понятно прописано, зачем вообще повышать осведомленность и обучать сотрудников. Все просто, они должны знать и понимать:

- свои роли и ответственность

- требования и процедуры информационной безопасности, принятые в организации

- общие вопросы использования ИТ-ресурсов и обеспечения информационной безопасности

NIST в явном виде разделяет следующие виды обучения: Awareness (повышение осведомленности), Training (проведение тренингов), Education (формализованное обучение/ курсы ). Их взаимосвязь можем видеть на схеме:

Помимо этого, в документе можно найти:

- перечень ролей и ответственности

- рекомендации по разработке программы повышения осведомленности и обучения (включая структуру плана)

- рекомендации по оценке персонала и оценке программы

- советы по разработке обучающих материалов, включая перечень рекомендуемых тем

- мысли и идеи по ресурсам, необходимым для разработки обучающих материалов, и рекомендации по передаче этой задачи на аутсорсинг

- техники представления (распространения) обучающих материалов

- советы по пересмотру обучающих материалов и программы

- индикаторы успеха программы обучения

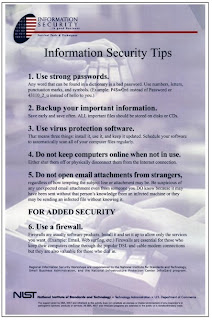

- различные шаблоны документов и примеры постеров (они будут далее)

- использование паролей (создание, частота смены, сложность и безопасность )

- защита от вредоносного ПО

- последствия несоблюдения политики ИБ

- появление электронных писем от незнакомых людей и открытие вложений

- использование сети Интернет (включая мониторинг компанией активности пользователей)

- спам

- резервное копирование и восстановление информации

- вопросы социальной инженерии

- управление инцидентами (кому звонить?, что делать?)

- защита от просмотра информации посторонними ("shoulder surfing") (включая политику "чистого экрана", ввод паролей, PIN-кодов и пр.)

- безопасность оборудования от окружающей среды (огонь, вода, пыль, физический доступ)

- передача информации и оборудования третьим лицам

- работа из дома и использование корпоративных систем для личных целей

- использование портативных (?мобильных) устройств (с учетом физической безопасности и подключения к неизвестным сетям wifi)

- передача конфиденциальной (чувствительной) информации по сети Интернет (в том числе использование криптографии)

- безопасность ноутбуков вне территории организации

- использование персонального ПО и АО

- использование корпоративных систем

- регулярное обновление корпоративных систем и ПО

- использование лицензионного ПО

- вопросы контроля доступа (включая минимальные привилегии и разделение обязанностей)

- персональная ответственность пользователей и соглашение о неразглашении

- контроль доступа на территорию и правила взаимодействия с посетителями

- безопасность рабочих мест (включая политику "чистого экрана", доступа посетителей и коллег, контроля доступа и пр,)

- защита конфиденциальной информации

- правила использования электронной почты (включая корпоративный этикет)

Со своей стороны я бы этот перечень сократил путем объединения некоторых тем и расстановки приоритетов (сначала обучил бы самому важному), но это видение составителей стандарта...

Резюмирую, еще раз отмечу, что документ интересен и полезен. Рекомендую к изучению специалистам внутренних служб информационной безопасности и консультантам.

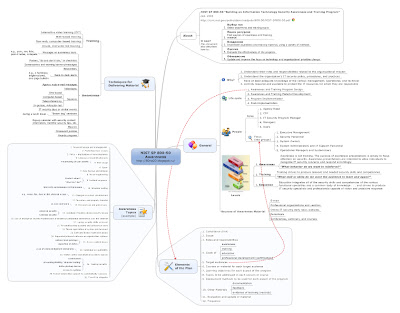

Итоговая майндкарта по документу (в PDF тут ):

P.S. Если интересно, в продолжении несколько примеров постеров из стандарта (да, в нем есть картинки):