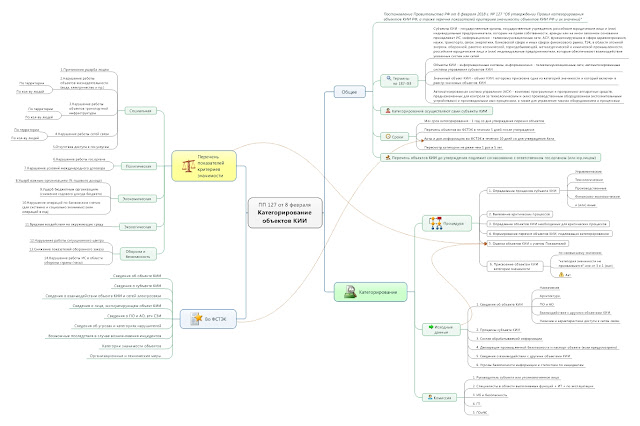

Засел на несколько дней за изучение Постановления Правительства РФ от 8 февраля 2018 г. №127 "Об утверждении Правил категорирования объектов критической информационной инфраструктуры Российской Федерации, а также перечня показателей критериев значимости объектов критической информационной инфраструктуры Российской Федерации и их значений", основyую информацию из которого обобщил в майндкарте (в pdf можно скачать в группе в ВК - https://vk.com/isms8020 ).

1. Из итогового документа убрали текст про полномочия ФСТЭК России давать разъяснения по применению этого постановления (жаль, это было бы полезно), но добавили про финансирование (я читаю это как "все нормально, деньги на безопасность КИИ будут):

"Финансирование расходов, связанных с реализацией настоящего постановления государственными органами и государственными учреждениями, осуществляется за счет и в пределах бюджетных ассигнований, предусмотренных соответствующим бюджетом на обеспечение деятельности субъектов критической информационной инфраструктуры."

2. Сроки категорирования довольно приятные, можно не слишком спешить.

"Максимальный срок категорирования не должен превышать одного года со дня утверждения субъектом критической информационной инфраструктуры перечня объектов."Еще информация про сроки есть в майндкарте.

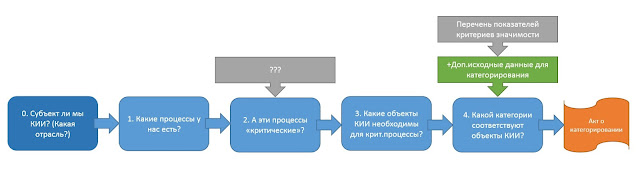

3. Сама процедура категорирования довольно здравая и соответствует "лучшим практикам", но есть один нюанс... Обратите внимание на упрощенную схему процесса категорирования, которую я нарисовал.

Смотрите, требования (методика) категорирования приводятся в документе лишь для шага 4, предполагается, что организации самостоятельно будут выявлять "управленческие, технологические, производственные, финансово-экономические и (или) иные процессы в рамках выполнения функций (полномочий) или осуществления видов деятельности" и оценивать их "критичность" (по сути, это business impact analysis (BIA)). А вот, как именно их оценивать остается на усмотрении у самой организации. И я не исключаю возможности после "правильной" оценки критичности процессов или существенно сократить область действия КИИ (перечень объектов КИИ), или даже прийти к выводу, что "у субъекта КИИ отсутствуют объекты КИИ, подлежащие категорированию" со всеми вытекающими последствиями...

Но стоит помнить:

"Перечень объектов утверждается субъектом критической информационной инфраструктуры. Перечень объектов подлежит согласованию с государственным органом или российским юридическим лицом, выполняющим функции по разработке, проведению или реализации государственной политики и (или) нормативно-правовому регулированию в установленной сфере в части подведомственных им субъектов критической информационной инфраструктуры."

4. Категорирование на шаге 4, помимо прочего, предполагает проведение оценки угроз безопасности информации и составление модели нарушителей в отношении объектов КИИ. Какой методикой пользоваться пока не понятно, раньше были неплохие документы ФСТЭК России по КСИИ, но в текущей ситуации они потеряли свою актуальность. А новых методик пока не выпустили...

5. В ранних версиях проекта Постановления предполагалось, что во ФСТЭК России будут отправляться лишь Акты категорирования, сейчас же требуется готовить довольно большой пул информации (см.майндкарту). При этом стоит помнить, что для многих организаций она будет "информацией ограниченного доступа" вплоть до ГТ. Это стоит учитывать при ее подготовке и пересылке. Будем надеяться, что в отличие от РКН с их реестром операторов ПДн, такие сведения не появятся в открытом доступе...

Вот, это такие первые прикидки и наблюдения. Теперь стоит ждать уже практику прохождения процедуры отдельными организациями. На мой взгляд, этот процесс довольно сложный, и такая деятельность легко может затянуться (вплоть до конца года)...