На почти любых мероприятиях по SOC, и небольших, как круглый стол, который я модерировал на InfoSecurity Russia, и крупных, как SOC Forum, всегда возникают вопросы по тем или иным количественным характеристикам SOC. Сколько людей нужно в SOC? Сколько стоит строительство SOC? Сколько событий безопасности обрабатывает SOC? Сколько инцидентов ИБ попадает в SOC? И т.п. Надо сразу сказать, что эти вопросы НЕВЕРНЫ и правильного ответа на них не существует. Точнее все ответы будут правильными, так они зависят от кучи параметров - масштаба организации, покрываемой SOC области, определения инцидента и т.п. Но так как вопросы все равно возникают и будут возникать (особенно у тех, кто только подступается к теме SOC), я попробовал найти хоть какие-нибудь численные значения, на которые можно ориентироваться.

Итак:

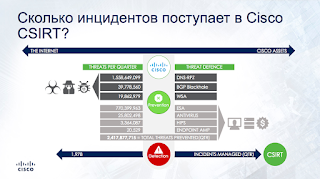

- Внутренняя служба реагирования на инциденты в Cisco обрабатывает около 2000 инцидентов в квартал. При этом угроз мы видим около 2.5 миллиардов, а число событий безопасности и вовсе измеряется десятками триллионов.

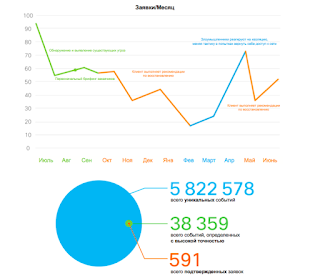

- Наш внешний SOC (хотя аутсорсинговые центры мониторинга и реагирования на инциденты вообще сложно оценивать - очень уж разное у них количество заказчиков может быть) при около 200 миллиардах поступаемых событий "ужимает" их в 7 миллионов угроз, которые транслируются в 7 тысяч кейсов для наших аналитиков. Есть только цифры по двум из заказчиков, которые отдали нам аутсорсинг свою безопасность.

|

| Количественные показатели по заказчику-банку |

|

| Количественные показатели по заказчику из промышленности |

- Австралийский центр кибербезопасности зафиксировал с 1-го января 2015 по 30 июня 2016 года серьезных 1095 инцидентов на государственные системы, то есть примерно (если считать, что распределение равномерное) по 60 инцидентов в месяц. Австралийский же CERT за год отработали 14804 инцидентов.

- У британского центра кибербезопасности схожие цифры - 1131 инцидент в год (из них 590 серьезных).

- Голландский центр кибербезопасности в год фиксирует около 600 инцидентов.

- Центр киберзащиты HPE CDC, мониторящий и сеть HPE и сеть ее заказчиков, детектирует ежедневно около 5 миллионов атак и 2,5 миллиардов событий безопасности. Число инцидентов, которые обрабатываются аналитиками CDC, я не нашел. Предвосхищая вопрос, почему порядок отслеживаемых событий у Cisco и HPE отличается на порядок, отвечу, что HPE CDC мониторит только периметр (это только первая стадия трехэтапной стратегии развития HPE CDC).

- У Solar Security средний поток событий безопасности в первом полугодим 2017-го года составил чуть больше 6 миллиардов в сутки, а событий с подозрением на инцидент было обнаружено 172 тысячи, то есть около 955 в сутки.

- Отечественной компанией "Перспективный мониторинг" за первый квартал 2017-го года было зафиксировано всего 137 миллионов событий безопасности, в которых было обнаружено 98 инцидентов ИБ.

- На российские организации по словам секретаря Совета Безопасности в прошлом году было осуществлено несколько десятков миллионов атак.

Есть у меня в копилке и еще ряд цифр, но они уже носят непубличный характер и поэтому демонстрировать их я не буду. Но некоторые выводы могу сделать:

- Число инцидентов, которые обрабатывает SOC в год, измеряется несколькими сотнями в случае, если мы имеем дело с государственным центром мониторинга, и несколькими тысячами, если мы имеем дело с корпоративным SOC мультинациональной компании, офисы которой разбросаны по всему миру. При этом это число врядли превысит 7-8 тысяч. Поэтому у меня есть вопросы по данным Solar Security, которые за год около 350 тысяч инцидентов фиксирует.

- Государственные центры ИБ в первую очередь собирают данные об инцидентах, не занимаясь их мониторингом в реальном времени.

- Многие SOCи (что корпоративные, что аутсорсинговые) преимущественно ориентируются на мониторинг периметра, "забывая" или не имея возможности следить за внутренней сетью предприятия.

ЗЫ. Про особенности построения государственных центров мониторинга ИБ буду рассказывать 27 октября в рамках Kaz'Hack'Stan в Алматы.