Продолжаю вчерашнюю заметку про примеры отчетов/презентаций, с которыми CISO ходят на ковер к своему начальству. Напомню, что такие документы по своему уникальны и зависят от конкретной организации (от ее сферы действия, бизнес-целей, регуляторики, ожиданий руководства, взглядов CISO), но есть у них и ряд общих элементов:

- Изменения в ландшафте рисков, угроз и недопустимых событий

- Недопустимые события / приоритетные или ключевые риски / основные негативные последствия

- Уровень зрелости программы ИБ

- Имеющиеся инициативы ИБ и прогресс по ним

- Важные инциденты ИБ, имеющие значение для всей компании.

Соответственно по первому пункту топ-менеджмент хочет знать и видеть, что:

- ландшафт рисков, угроз и недопустимых событий мониторится и CISO понимает, какие изменения происходят и как они влияют на бизнес-цели компании

- риски, угрозы и недопустимые события анализируются и приоритизируются

- риски, угрозы и недопустимые события снижаются или нейтрализуются

- склонность к риску (риск-аппетит) учитывается при принятии решений по управлению рисками, угрозами и недопустимыми событиями

- кибер-риски, угрозы и недопустимые события включены в общую стратегию управления рисками предприятия.

Будем проводить декомпозицию дальше!

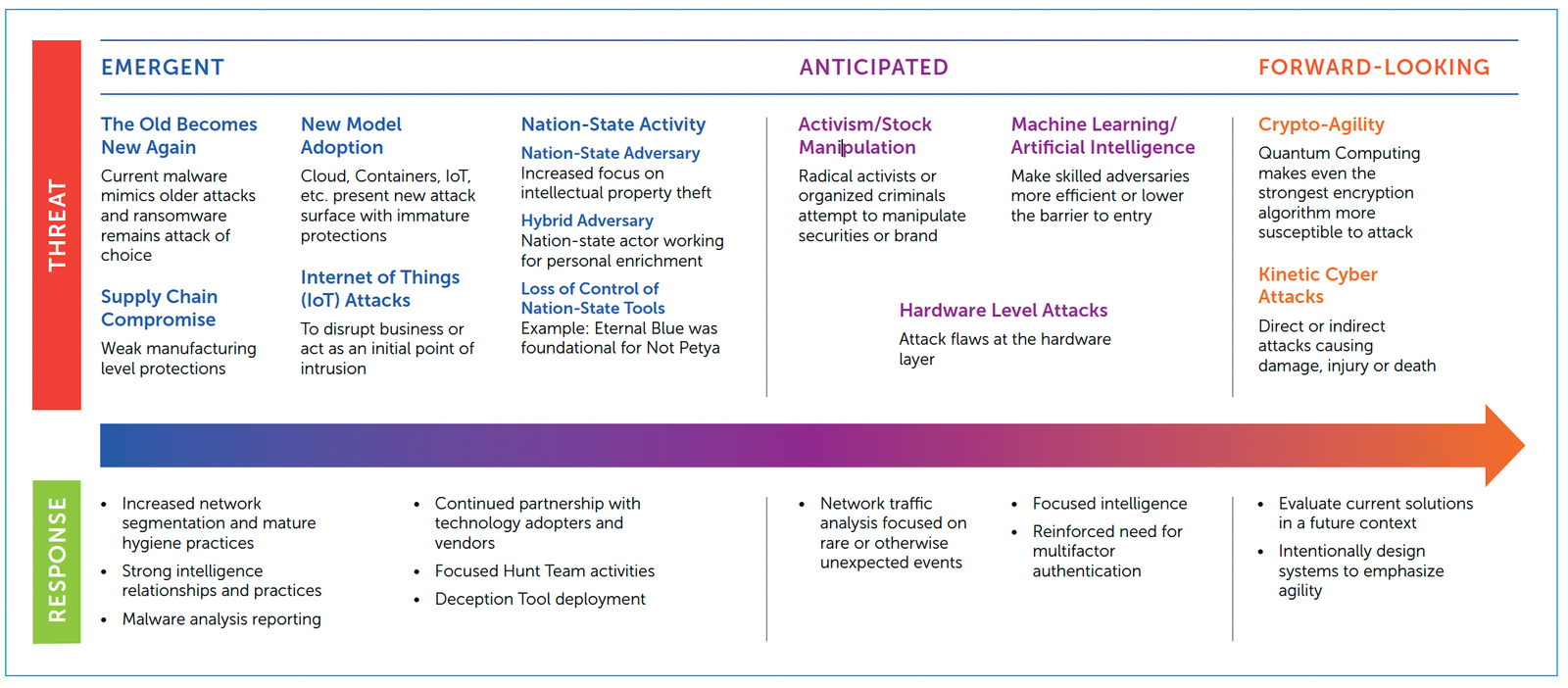

CISO, говоря с топами о ландшафте недопустимых событий, обычно фокусируются на следующих составляющих:

- киберугрозы

- текущие и будущие угрозы

- новые вектора атак

- специфичные нарушители и их методы

- как эти изменения влияют на компанию, ее поставщиков и клиентов, а также индустрию

- метрики по хакерской активности

- уязвимости с максимальными последствиями для компании

- регуляторика

- новое или грядущее законодательство, индустриальные стандарты или договорные обязательства

- метрики по взаимодействию с регуляторами, аудиторами и клиентами

- защитные меры.

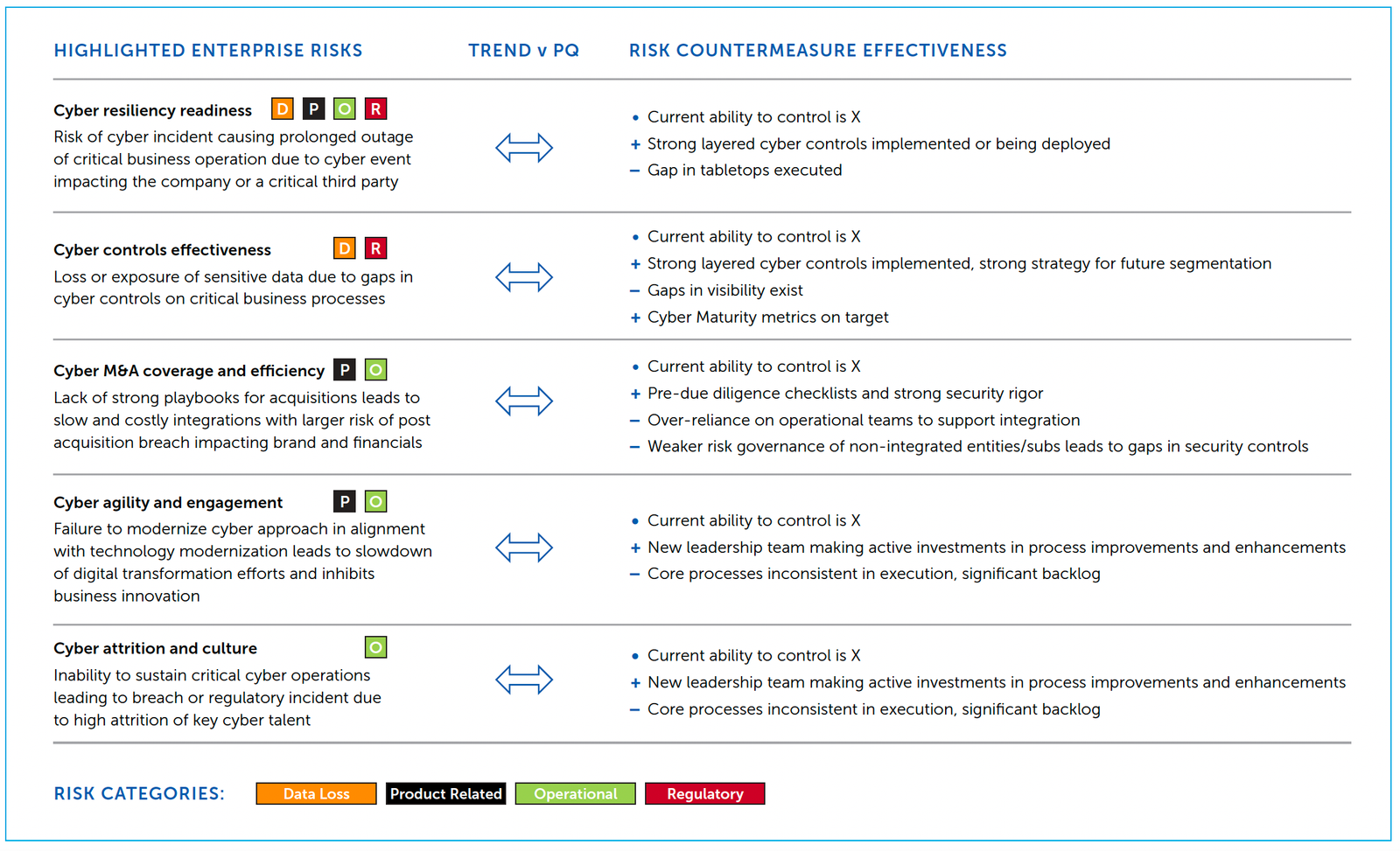

Анализ и приоритизация рисков также зависят от множества условий и привычек топ-менеджмента. Учитывая это, CISO представляют на управляющих комитетах и собраниях советов директоров следующую информацию (или что-то из нее):

- список основных недопустимых событий, рисков и угроз, а также мер по их нейтрализации

- значимость рисков на базе их вероятности и ущерба (отображаются нередко с помощью тепловых карт)

- описание основных рисков, угроз и недопустимых событий

- описание сценариев реализации недопустимых событий (на основе пентестов , моделирования угроз или киберучений)

- подготовленные под запрос детали по каждому риску, угрозе или недопустимому событию.

С точки зрения нейтрализации и снижения рисков топ-менеджмент могут интересовать следующие темы:

- Основные направления в части снижения или нейтрализации рисков, угроз и недопустимых событий

- Дорожная карта, помогающая достигнуть нужного уровня зрелости ИБ

- Разрыв между текущим и планируемым состоянием и способы его устранения

- Стоимость защитных мер для каждого риска, угрозы, недопустимого события, а также (если применимо) стоимость страхования этих рисков

- Изменения ключевых метрик, например, уровень ИБ у поставщиков компании (для оценки уровня защиты от атак на цепочку поставок).

Отношение к риск-аппетиту у зарубежных CISO примерно у всех одинаковое. Этот показатель не может быть определен самим CISO — тут требуется обязательное участие руководителей бизнеса, которые могут сказать, где проходит водораздел между тем, что для них недопустимо, а что может и произойти без существенных потерь для компании. При этом сбор такой информации обычно не формализован и реализуется через обычное общение с топами. Потом CISO, самостоятельно или вместе с рисковиками, готовит соответствующее описание, которое служит точкой отсчета для постановки целей ИБ, определения ключевых метрик и т.п. И уже на собраниях советов директоров это все обсуждается, подтверждается или в них вносятся изменения.

Представляют ли CISO по ту сторону опускающегося железного занавеса финансовые оценки по определенным рискам, угрозам и недопустимым событиям? Обычно нет, но есть нюансы. Если мы говорим о рисках, то странно, что при их обсуждении не говорится об ущербе на понятном для бизнеса языке, а используются «светофоры» или классическая триада уровней «высокий-средний-низкий». А в случае с недопустмыми событиями — это вполне нормальная схема. Однако CISO могут косвенным образом показать финансовую составляющую в общении с руководством. Например, выделяются бизнес-подразделения или бизнес-проекты компании, с указанием доходов по каждому из них и описанию присущих им рисков, угроз или недопустимых событий. Это дает топам понимание того, что может случиться, если недопустимое случится. Но в большинстве случаев CISO не опускаются до детальной финансовой оценки, утверждая, что это требует несоизмеримого объема ресурсов (временных и финансовых), а также команды (или хотя бы одного) актуариев, которых обычно в службе ИБ не бывает.

Актуарий — специалист по страховой математике.

Завтра поговорим о том, как зарубежные CISO представляют своему руководству данные по уровню зрелости кибербезопасности своей организации.

Заметка С чем CISO ходят к своему руководству? Разговор о рисках, угрозах и недопустимых событиях была впервые опубликована на Бизнес без опасности .