Intel website hacked

Intel website hacked

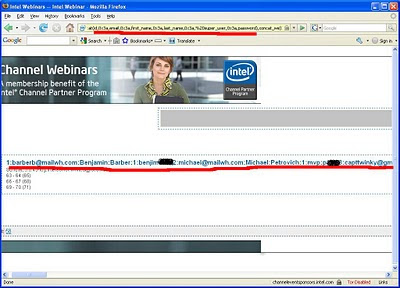

Уже ставший известным широкой аудитории по взломам сайтов " Лаборатории Касперского", Symantec, etc, хакер Unuвновь напомнил о себе. На этот раз исследователь откопал SQL-инъекциюна сайте компании Intel (Intel Channel Webinars, channeleventsponsors.intel.com), который функционирует в рамках программы дистрибуции IT-гиганта.

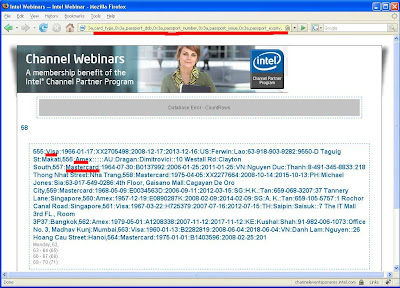

Поверхностно пробежавшись по доступным таблицам, наш герой заметил хранящиеся пароли администраторов в plain-тексте, а также таблички с яркими именами колонок, говорящими сами за себя: id, card_type, passport_dob, passport_number, passport_issue, passport_expiry, passport_nationality, passport_name, phone_number_cell, address1, city, card_issue_number, card_expire_date, card_cvv.

name='more'>

Поверхностно пробежавшись по доступным таблицам, наш герой заметил хранящиеся пароли администраторов в plain-тексте, а также таблички с яркими именами колонок, говорящими сами за себя: id, card_type, passport_dob, passport_number, passport_issue, passport_expiry, passport_nationality, passport_name, phone_number_cell, address1, city, card_issue_number, card_expire_date, card_cvv.

name='more'>

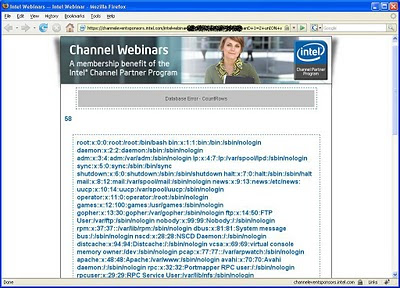

Примечательно, что у пользователя с ограниченными правами (limited@localhost), от имени которого выполнялись SQL-запросы в базу, была назначена привилегия "file_priv", что при развитии атаки могло использоваться злоумышленником для получения возможности выполнения команд на сервере.

Примечательно, что у пользователя с ограниченными правами (limited@localhost), от имени которого выполнялись SQL-запросы в базу, была назначена привилегия "file_priv", что при развитии атаки могло использоваться злоумышленником для получения возможности выполнения команд на сервере.

Дополнительные источники: 1, 2, 3.

Дополнительные источники: 1, 2, 3.

server-side attacks

passwords

инциденты

утечки

взлом

SQL-Injection

hackers