На днях компания CheckPoint опубликовала отчет о состоянии информационной безопасности “ 2015 Security Report ”. Посмотрим на наиболее интересную информацию из него

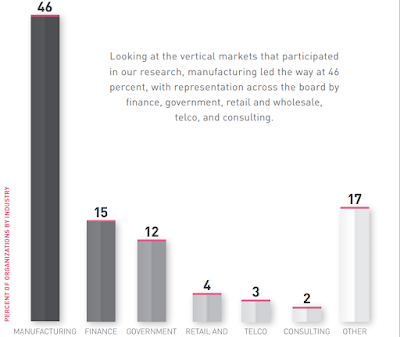

Методология – собирали данные из следующих источников:

- Данные от 1300 компаний подписавшихся на бесплатную акцию Security Checkup

- Данные из облака Check Point Treat Cloud, к которому подключено более 16 тыс. компаний

- Данные с более 3000 шлюзов, подключенных к сервису Threat Cloud Emulation Services

Кстати это лишнее напоминание к тому, что когда вы используете какие-то бесплатные или выгодные сервисы, сервисы так-же используют вас.

Собранные данные анализировались по следующим направлениям:

- Unknown Malware

- Known Malware

- Mobile Security

- High-Risk Applications

- Data Loss Incidents

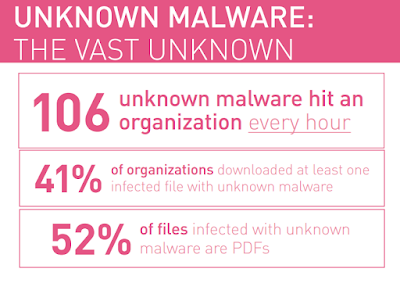

Анализ ранее не известных вредоносных программ (Unknown Malware):

- в 2014 году 41% компаний хотя бы раз загружали не Unknown Malware (что на 25% больше чем в прошлом году)

- в худшем случае Unknown Malware загружался в объемах 106 новых экземпляров в час

- 52% из зараженных файлов были формата PDF

Для защита от Unknown malware check point рекомендует использовать песочницы (OS- and CPU-level sandbox capabilities with threat extraction)

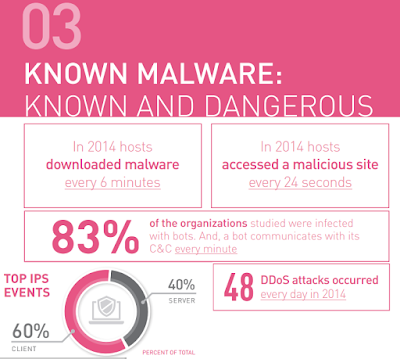

Анализ ранее известных угроз (Known Malware & Intrusion):

- с 86% организаций были обращения на заражённые сайты

- в 63% компаний пытались загрузить файлы с вредоносным содержимым

- в 83% компаний были обнаружены зараженные узлы (bot)

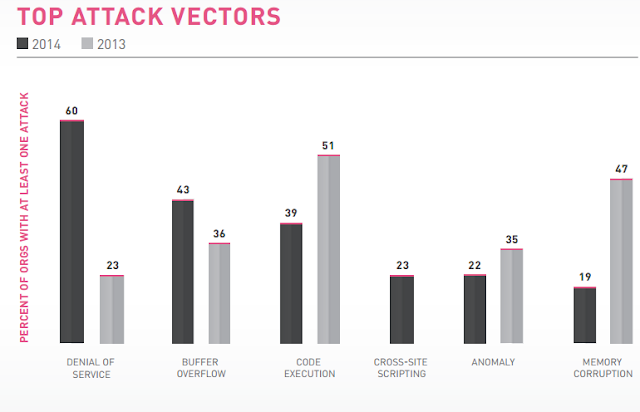

- по статистике обнаруженных атак (ips)

- в сравнении с 2013 годом существенно возросло количество DDoS и DoS атак и попыток использования переполнения буфера

- c32% до 60% сместился вектор атак на клиентские узлы сети (Clientside)

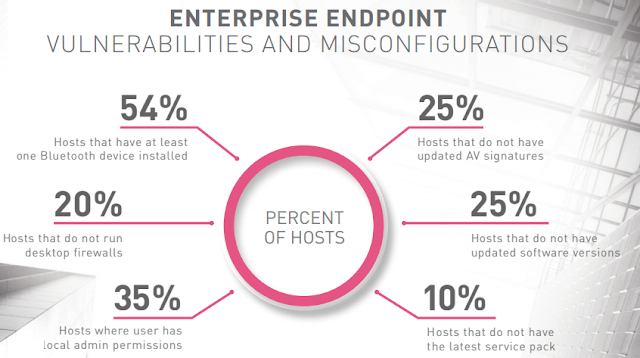

Для защиты от Knownmalware& Intrusion Checkpointрекомендует использовать антивирусы, ips, anti-bot, url-фильтрацию, патч-менеджмент и ограничение административных привилегий в текущей работе.

Анализ безопасности мобильных устройств (MobileSecurity):

- в 91% организаций стали больше использоваться персональные мобильные устройства при работе с корпоративной информацией

- при этом 44% организаций не регламентируют и не управляют использованием мобильных устройств

- в 42% инцидентов связанных с мобильными устройствами нанесенный ущерб превысил $250 000

- из 900 тыс. исследованных мобильных устройств, более 1000 были заражены

Для защиты обработки корпоративных данных на мобильных устройствах Check point рекомендует использовать шифрование и контроль доступа к файлам, регламентировать использование мобильных устройств, применять MDM, использовать защищенные подключения к корпоративной сети.

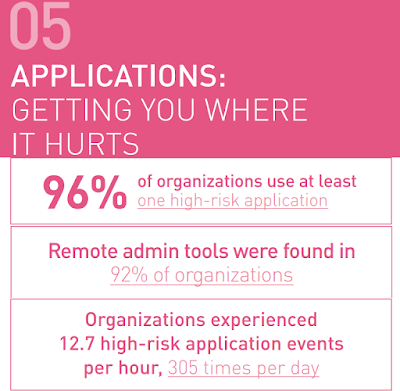

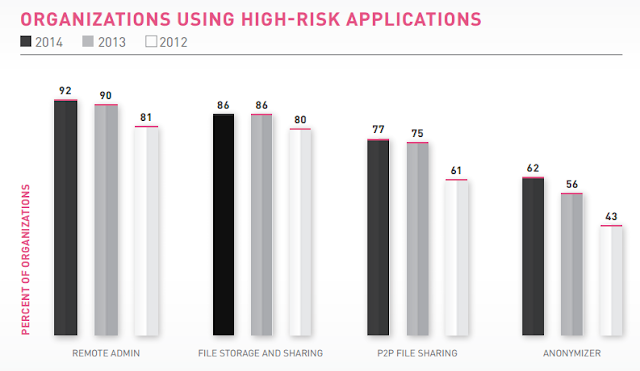

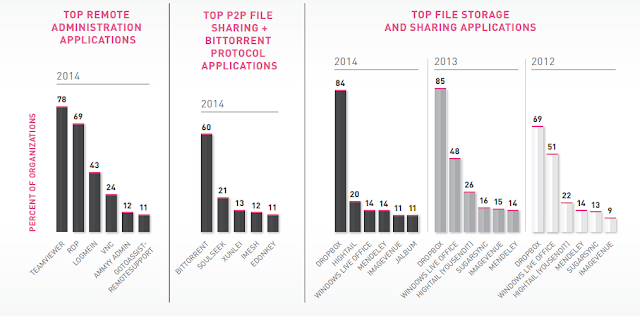

Анализ использования небезопасных приложений (High-Risk Applications):

- использование небезопасных приложений было обнаружено в 96% компаний

- в 78% компаний обнаружено использование анонимайзеров

- по остальным направлениям небольшой рост в 2% (подробнее на графиках)

Для уменьшения рисков от использования небезопасных приложений Check point рекомендует проводить инструктаж пользователей, стандартизовать перечень разрешенных приложений, шифровать корпоративные данные, контролировать установленные приложения и приложения работающие с сетью.

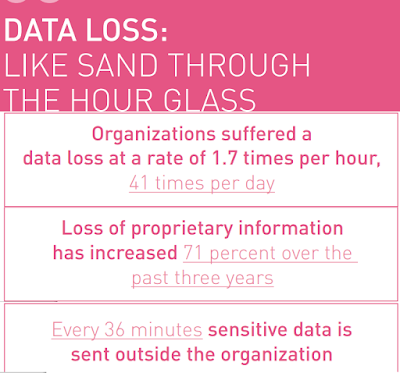

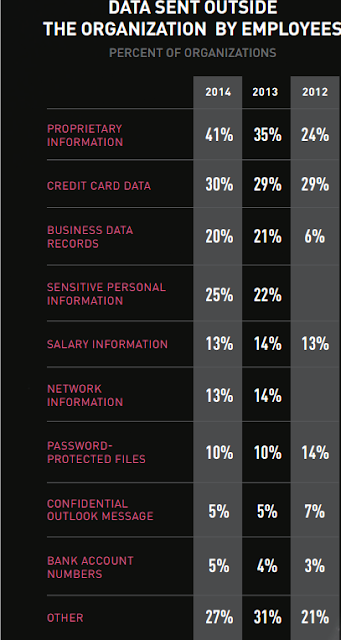

Анализ инцидентов утечки информации (Data Loss Incidents):

- 81% компаний был обнаружен как минимум 1 инцидент потенциальной утечки данных

- при этом в 41% случаев была обнаружена утечка конфиденциальной информации

- в 25% случаев – утечка ПДн

- по остальным направлениям осталось на уровне прошлого года (подробнее на графиках)

Для уменьшения рисков утечки данных Check point рекомендует шифровать данные при хранении и передаче, контролировать передачу на периметре, обучение и вовлечение пользователей в выбор разумных мер защиты при обработке корпоративных данных.