USB Killer — весьма устрашающее название для небольшого, но крайне опасного устройства размером с обычную флешку. За его разработку ответственен российский умелец под псевдонимом «Dark_Purple», который в начале 2015 года опубликовал пост на Хабре, где подробно описал процесс зарождения идеи создания девайса и принцип его действия, а к концу года доработал его и выложил ещё один пост, уже с видеодемонстрацией работы своего творения.

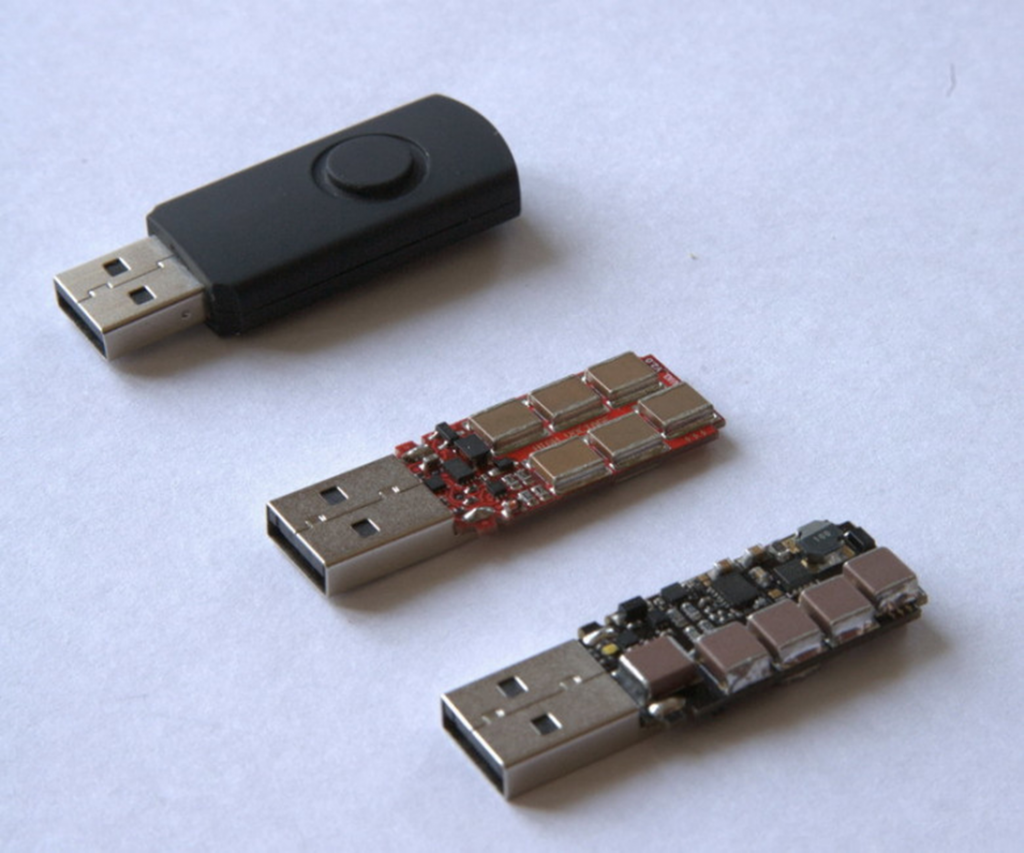

USB Killer v2.0 разработки Dark_Purple

Широкую популярность USB-киллеры обрели в 2016 году — после того, как подсуетились зарубежные производители и представили первую коммерческую модель смертоносного гаджета под названием « USBKill» и инициировали её массовые продажи. Позже подобные девайсы заполонили AliExpress и прочие интернет-магазины под видом пентестерского инструмента. Так что, можно сказать, что их распространение вполне легально.

Как работает USB-киллер?

Сам Dark_Purple в своё время описал принцип действия своей разработки следующим образом: «При подключении к USB порту запускается инвертирующий DC/DC преобразователь и заряжает конденсаторы до напряжения -110 В. При достижении этого напряжения DC/DC отключается и одновременно открывается полевой транзистор, через который -110 В прикладываются к сигнальным линиям USB интерфейса. Далее, при увеличении напряжения на конденсаторах до -7 В, транзистор закрывается, запуская DC/DC. И так в цикле, пока не пробьётся всё и вся».

В последующих итерациях USB Killer, как от самого Dark_Purple, так и от других умельцев, рабочее напряжение могло отличаться в большую сторону. Более того, в некоторых устройствах, особенно китайских, использовался несколько иной принцип работы, подразумевающий установку в корпус гаджета мини-аккумулятора, который и создавал аномально высокое напряжение, убивающее технику.

Что происходит с техникой?

Любое устройство, оборудованное USB Host интерфейсом, будь то компьютер, ноутбук, планшет, смартфон или игровая консоль, при подключении в него USB-киллера сталкиваются с шоковой нагрузкой, выводящей из строя материнскую плату. В зависимости от схемотехники и расположения компонентов на плате, ущерб может быть ограничен как ею одной, так и затронуть все остальные элементы устройства.

Так, были зафиксированы случаи, когда USB-киллер убивал и жёсткие диски, и видеокарты, и прочие компоненты компьютера. Тут как повезёт. Сам Dark_Purple, например, после того, как убил тестовый ноутбук, указал, что замена платы полностью восстановит его работоспособность.

В целом, даже данные с убитого жёсткого диска, судя по информации в Интернете, достать при желании будет возможно, однако проверять это на практике всё же не стоит. Портить даже старую технику подобными девайсами — натуральное кощунство. Чего уж говорить о злонамеренной порче чужой аппаратуры. Да-да, такие эпизоды в истории USB Killer тоже были.

Громкий скандал в американском колледже

В 2019 году 27-летний гражданин Индии по имени Вишванат Акутота, бывший студент колледжа Сент-Роуз в Нью-Йорке, совершил весьма странную атаку на свою альма-матер, проникнув в один из кампусов и уничтожив 66 компьютеров учебного заведения, при этом зачем-то снимая себя на видео.

Горе-преступника задержали спустя неделю после содеянного, так как он не пытался скрыть своё лицо и засветился почти на всех камерах видеонаблюдения. На родину он тоже, по-видимому, не вернулся, поэтому правоохранителям не составило труда арестовать Акутоту.

Суммарный ущерб колледжу, включая расследование и устранение последствий, составил порядка 58 500 долларов (свыше 5 миллионов рублей по текущему курсу). Максимально возможный срок тюремного заключения за содеянное составлял 10 лет, однако, согласно публикации Минюста США от августа 2019 года, Акутота по итогу был осужден на 1 год фактического прибывания в тюрьме с последующим условным сроком ещё на 1 год. Компенсация составила ровно ту сумму, на которую «напакостил» бывший студент Сент-Роуз — 58 500 долларов.

До сих пор неясно, чем руководствовался этот «кибергений», однако именно он показал всему миру настоящий потенциал USB-киллеров. Принеси Акутота подобную флешку на какую-нибудь секретную военную базу, ущерб мог бы составить миллиарды долларов и мог бы запросто подорвать национальную безопасность Соединённых Штатов.

Как же защитить себя от смертоносных USB-киллеров?

Для защиты от подобного рода атак нужно придерживаться банального, но крайне эффективного правила — не стоит подключать в свой компьютер подозрительные устройства, происхождение которых вам неизвестно. Всё гениальное — просто.

Однако, если по долгу службы или каким-то иным причинам вам часто приходится иметь дело с сомнительными флешками и прочими USB-устройствами, рекомендуется использовать внешние USB-концентраторы. Их начинка, как правило, включает небольшой стабилизатор напряжения, который моментально отрубит весь хаб целиком, если максимально допустимое напряжение будет превышено.

Тем не менее, даже при наличии USB-хаба, с сомнительными устройствами всё же стоит быть осторожнее. В прошлой публикации я подробно описал принцип работы вредоносного HID-устройства Rubber Ducky, которое может доставить явно не меньше хлопот, чем «великий и ужасный» USB-киллер.

Заключение

Напоследок хочу сказать, что само существование USB-киллера — это яркий пример фундаментальной физической уязвимости в подавляющем большинстве современной техники, которую явно не стоит недооценивать.

Хотя многие и считают USB-киллеры шуточными гаджетами для «весёлых пранков», на деле это далеко не так. История с индийским студентом — наглядное тому подтверждение. Всегда стоит помнить, что несанкционированное использование подобных устройств против чужой техники — аморальное и незаконное занятие.

На этом у меня всё, друзья. Берегите свои гаджеты, изучайте правила кибербезопасности и будьте бдительны при обращении с незнакомыми USB-устройствами. До встречи в следующих публикациях!