Как работает группа Qilin - один из самых опасных поставщиков вымогательского ПО

Специалисты Group-IB внедрились в группу и рассказали шокирующие подробности о её внутренней работе.

Аффилированные участники группы Qilin (Agenda), предоставляющей вымогательское ПО как услугу (Ransomware-as-a-Service, RaaS), зарабатывают большие деньги на своих кибератаках. А это означает, что для остальных пользователей Интернета ситуация становится всё хуже.

Специалисты по кибербезопасности из компании Group-IB внедрились в группу Qilin в марте и на этой неделе опубликовали отчёт, в котором рассказали о внутренней структуре и экономической модели группировки.

Согласно отчёту Group-IB, аффилированные участники группы Qilin - те, кто платит за использование вымогательского ПО для своих собственных атак - могут забирать себе 80% от суммы выкупа (если он не превышает $3 млн.). Для выкупов свыше $3 млн. доля партнёра может возрасти до 85%.

80-85% — это хорошая прибыль для злоумышленников, которые не нуждаются в разработке своего собственного вымогательского ПО и могут сосредоточиться на поиске жертв. Это также объясняет, почему вымогательское ПО и RaaS-модели остаются распространёнными.

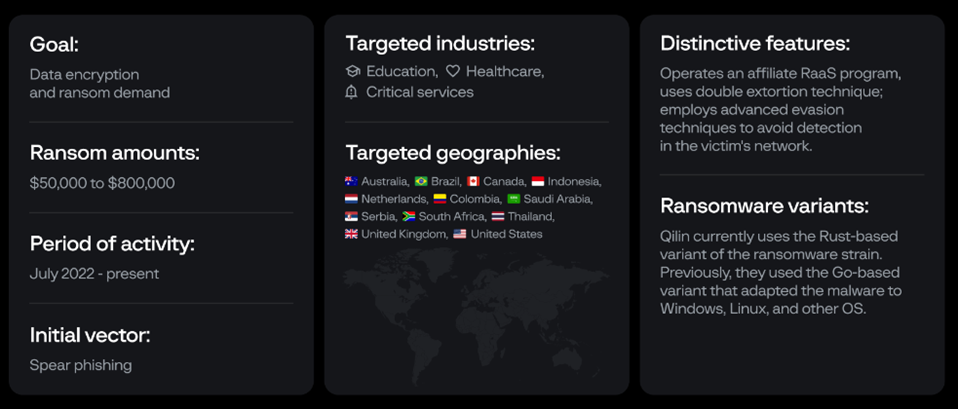

Информация о Qilin

Отчёт Group-IB говорит, что группа Qilin действует с по крайней мере августа 2022 года. Изначально группа предпочитала кодировать на Go, но недавно перешла на язык программирования Rust, который становится всё более популярным среди киберпреступников, потому что он сложнее для анализа и обнаружения, и легче для настройки под конкретные операционные системы.

Как и многие другие группы, Qilin использует двойное вымогательство - одновременно шифрует данные жертвы и крадёт их, а затем требует оплаты за восстановление файлов и за то, чтобы не разглашать данные. Фишинг является стандартной точкой входа, позволяющей участникам группы перемещаться по сетям жертв в поисках данных.

Группа рекламирует своё вредоносное ПО в даркнете и имеет свой собственный сайт для утечек данных, на котором указываются идентификаторы компаний и выкладываются украденные данные. Для партнёров Qilin доступна административная панель для управления атаками, которая включает в себя панель инструментов для всех действий – от целей до платежей, от смены паролей до FAQ.

Аффилированные участники RaaS часто являются крупными группировками с более 100 участниками, среди которых разработчики, менеджеры, переговорщики и другие специалисты. Некоторые партнёры RaaS-моделей относятся к самым известным в мире хакерским группам, таким как LockBit, BlackCat, Hive и BlackBasta.

Исследователи Group-IB отметили, что атаки с использованием вымогательского ПО будут продолжаться, а рынок RaaS, растущее число аффилированных программ и публикация украденных данных на сайтах утечек будут ключевыми факторами этого процесса.