Как график отпусков может украсть ваши пароли? Новый вредонос DarkGate отвечает на вопрос

Будьте осторожны, если получили сообщение от коллеги в Microsoft Teams.

Специалисты компании Truesec обнаружили новую фишинговую кампанию, в которой злоумышленники использовали корпоративный мессенджер Microsoft Teams для отправки вредоносных файлов, активирующих установку вредоносного ПО DarkGate Loader на компьютерах жертв.

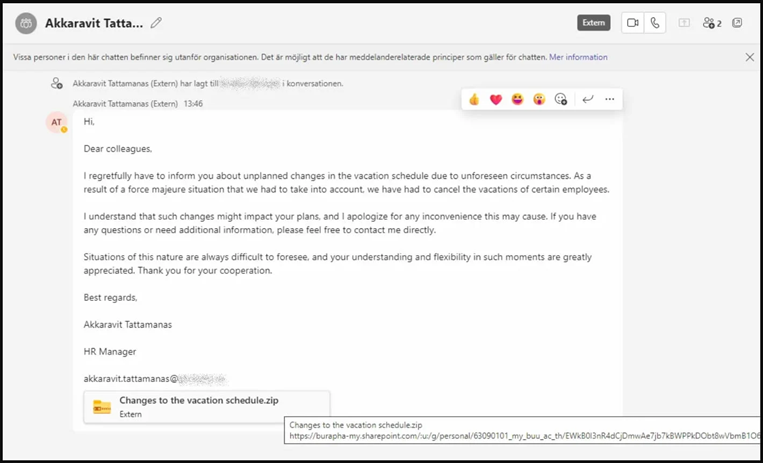

Атака началась с двух скомпрометированных аккаунтов Office 365, которые отправляли фишинговые сообщения в Microsoft Teams на рабочие адреса сотрудников различных организаций. Сообщения предлагали открыть ZIP-файл под названием «Изменения в графике отпусков». При клике на вложение начиналась загрузка ZIP-файла с SharePoint, внутри которого находился LNK-файл, маскирующийся под PDF-документ.

Образец фишингового письма

Вредоносный LNK-файл содержит VBScript, который инициирует установку вируса DarkGate Loader. Для уклонения от антивирусных систем процесс загрузки использует утилиту Windows cURL для получения исполняемых файлов и скриптов вредоносного ПО.

Полученный скрипт предварительно скомпилирован и содержит так называемые «магические байты» (magic bytes), связанных со сценариями AutoIT, что позволяет скрыть вредоносный код. Перед активацией скрипт проверяет наличие антивируса Sophos на компьютере жертвы. В случае его отсутствия, скрипт расшифровывает дополнительный код и запускает шелл-код, создающий исполняемый файл DarkGate в оперативной памяти.

Вредоносное ПО DarkGate поддерживает широкий спектр вредоносных действий, включая установку hVNC-подключения для удаленного доступа, майнинг криптовалюты, настройку Reverse Shell, кейлоггинг, перехват буфера обмена и кражу информации (файлов, данных браузера).

Хотя DarkGate еще не представляет собой широко распространенную угрозу, его расширяющаяся направленность и использование множества путей заражения делают его новой угрозой, требующей тщательного мониторинга. Однако Microsoft не предприняла никаких мер для устранения угрозы, ограничившись лишь рекомендациями для администраторов по улучшению безопасности.

Вредоносное ПО DarkGate поддерживает широкий спектр вредоносных действий от удаленного доступа до кражи данных. В июне исследователи безопасности обнаружили новую фишинговую кампанию MalSpam, в ходе которой устройства жертв заражались DarkGate.По словам специалистов Telekom Security, внезапный всплеск активности DarkGate может быть связан с тем, что разработчик вредоноса начал сдавать его в аренду ограниченному кругу аффилированных лиц. Цены на подписку DarkGate начинаются от $1000 в день и доходят до $100 000 в год.