Скорее обновляться: Adobe исправила ряд уязвимостей в Substance 3D Stager

Целых 6 дыр в безопасности популярного продукта больше не навредят цифровым художникам.

Компания Adobe выпустила обновление безопасности, устраняющее 6 уязвимостей в продукте Substance 3D Stager. Их успешная эксплуатация может привести к утечке памяти и произвольному выполнению кода.

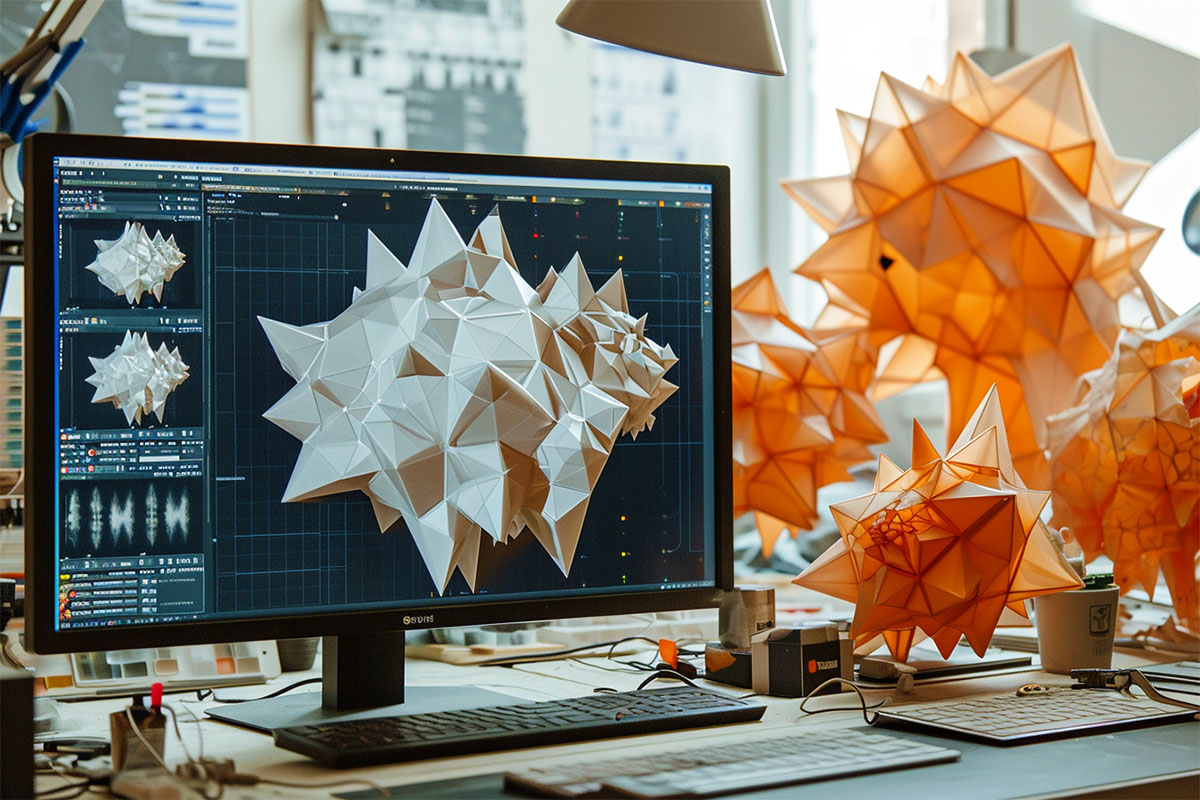

Substance 3D Stager — это передовой инструмент создания 3D-сцен с использованием визуализации в реальном времени и высококачественной отрисовкой.

На момент выпуска обновления ни одна из уязвимостей, которые Adobe устранила, не была общеизвестно. В реальных атаках, судя по всему, они тоже не применялись.

С полным списком исправленных уязвимостей можно ознакомиться ниже. Они получили следующие идентификаторы: CVE-2024-20710, CVE-2024-20711, CVE-2024-20712, CVE-2024-20713, CVE-2024-20714, CVE-2024-20715.

Уязвимости категории «Out-of-bounds» или «Выход за границы буфера» позволяют удалённому злоумышленнику получить доступ к потенциально конфиденциальной информации. Данные уязвимости существуют из-за ошибки проверки пограничных условий. Удалённый злоумышленник может создать специально сформированный файл, заставить жертву его открыть, вызвать ошибку выхода за границы буфера и прочитать память системы.

Уязвимость CVE-2024-20713 с категорией «Improper Input Validation» или «Неправильная проверка вводимых данных» позволяет удалённому злоумышленнику получить доступ к скомпрометированной машине. Причиной уязвимости является недостаточная проверка данных, вводимых пользователем. Удалённый злоумышленник может обманом заставить пользователя открыть специально созданный вредоносный файл и затем получить контроль над системой и запустить произвольный код.

Обнаруженным уязвимостям подвержены версии Substance 3D Stager для Windows и macOS версии 2.1.3 и более ранние. Чтобы исключить любые риски рекомендуется обновиться до безопасной версии под номером 2.1.4, если этого ещё не произошло автоматически.