Видеозвонки от незнакомцев, утечка данных и не только: как «умные» игрушки могут навредить вашим детям?

Лаборатория Касперского проверила насколько безопасна развивающая электроника.

В эпоху технологического прогресса, когда умные устройства становятся неотъемлемой частью нашего быта, производители детских игрушек также не остаются в стороне, предлагая маленьким пользователям обучающих роботов с доступом к интернету.

Однако, как показало исследование Лаборатории Касперского, инновации не всегда идут рука об руку с безопасностью. Специалисты выявили уязвимости в программном обеспечении одного из таких роботов, представляющего собой «планшет на колесах» со множеством функций: от обучающих приложений до видеозвонков.

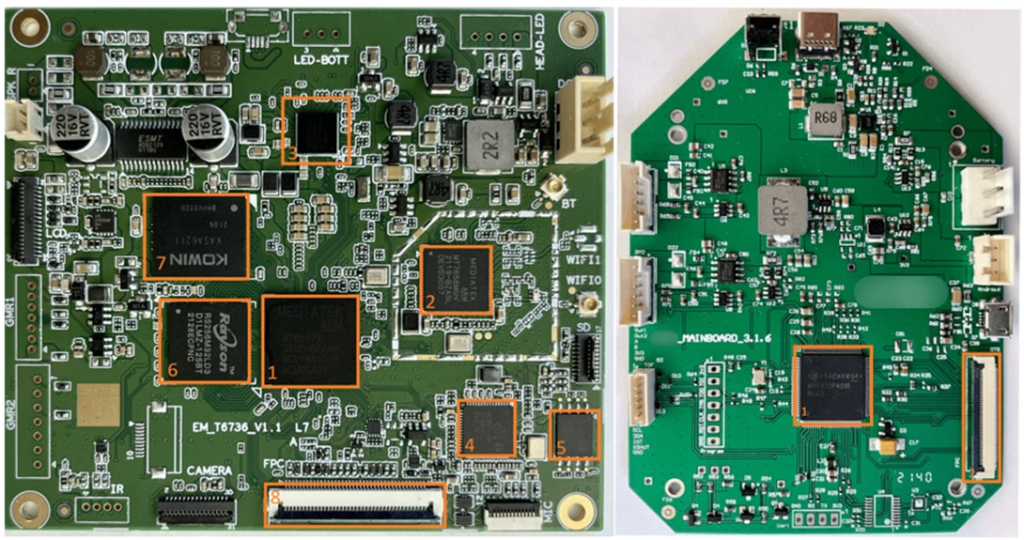

Анализ устройства выявил несколько потенциальных векторов атаки. В частности, было обнаружено, что родительское приложение, необходимое для связи с роботом, позволяет отслеживать активность и успехи ребенка в обучении, что делает его привлекательной целью для злоумышленников. Исследование внутреннего устройства робота подтвердило наличие множества интерфейсов для отладки и разъем USB (подписанный как «Android»), что упрощает доступ к системе.

Основная плата. Вид сверху (слева) и плата управления периферией с USB-разъемом (справа)

Особое внимание было уделено анализу сетевого трафика, который показал, что при первом подключении к интернету робот передает чувствительные данные (имя и возраст ребенка) в открытом виде, что позволяет перехватывать их с помощью специализированного программного обеспечения. Кроме того, была выявлена возможность получения доступа к роботу, используя уязвимости в системе аутентификации и конфигурации устройства.

В ходе исследования также была обнаружена уязвимость, позволяющая проводить атаки на процесс обновления программного обеспечения, что может привести к удаленному выполнению команд на устройстве с правами суперпользователя. Отдельную тревогу вызывает возможность «перепривязки» робота к аккаунту злоумышленника, что приводит к потере контроля над устройством со стороны законного владельца.

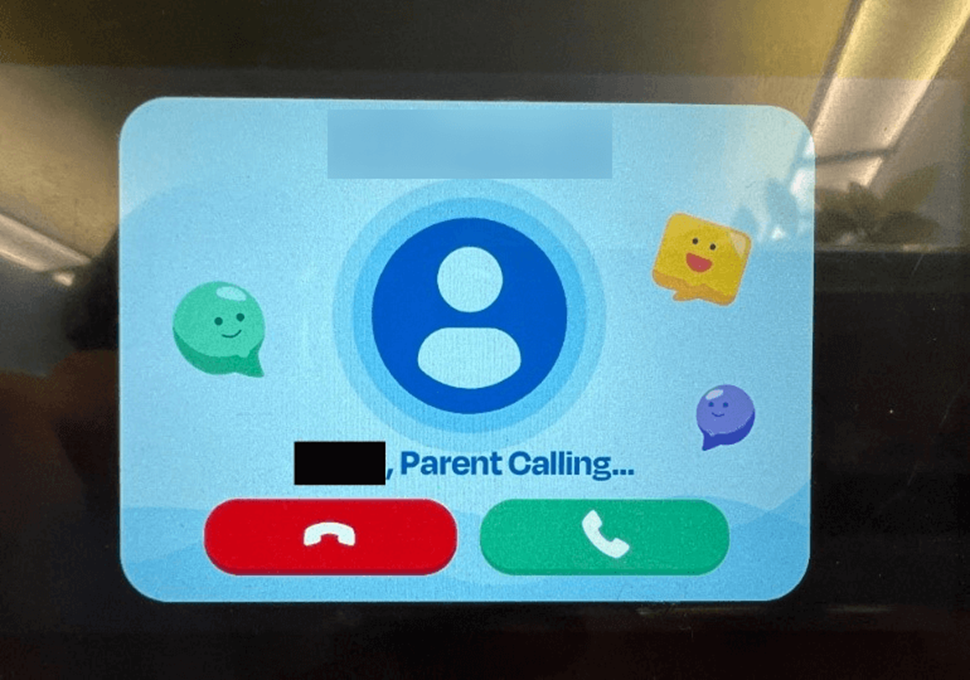

Кроме того, специалисты отметили, что злоумышленник может осуществлять видеозвонки ребенку без ведома родителей. Такая возможность открывается за счет использования сервиса Agora для организации видеосвязи, который, как оказалось, не требует строгой аутентификации для установления соединения. ID роботов, необходимые для звонка, оказались достаточно простыми для подбора, что в сочетании с отсутствием проверок со стороны сервера делает устройство уязвимым перед несанкционированными видеозвонками.

Входящий видеозвонок на робота

Подобный вид атаки не только нарушает конфиденциальность, но и подвергает детей риску столкновения с нежелательным контентом или манипуляциями. Злоумышленник может использовать видеозвонок для того, чтобы выманить ребенка из дома или склонить к совершению опасных действий. Отсутствие надлежащих мер безопасности в механизме видеосвязи подчеркивает серьезность угрозы, которую представляют умные игрушки без должного уровня защиты.

Производитель, получив отчет о найденных проблемах, принял меры к их устранению, что подчеркивает важность своевременного обновления программного обеспечения для защиты чувствительных данных. Исследование подчеркивает необходимость тщательного тестирования умных игрушек на предмет безопасности и информирования потребителей о потенциальных рисках, а родителям рекомендуется более внимательно подходить к выбору подобных устройств для своих детей.