EstateRansomware: путешествие хакера от FortiGate до сердца вашей сети

Старая уязвимость стала инструментом вымогателей.

Исправленная уязвимость в Veeam Backup & Replication используется новой программой-вымогателем EstateRansomware. Компания Group-IB, которая обнаружила злоумышленника в начале апреля 2024 года, заявила, что атака включала эксплуатацию уязвимости CVE-2023-27532 для осуществления вредоносной деятельности.

CVE-2023-27532 (оценка CVSS: 7.5) позволяет получить зашифрованные учетные данные, хранящиеся в базе данных конфигурации, что может привести к получению доступа к хостам инфраструктуры резервного копирования.

Ошибка была исправлена в начале марта 2023 года, а затем для недостатка был опубликован PoC-эксплоит. Уязвимость затрагивает все версии софта и может быть использована неавторизованными злоумышленниками для кражи учетных данных и удаленного выполнения кода от имени SYSTEM.

Цепочка атаки

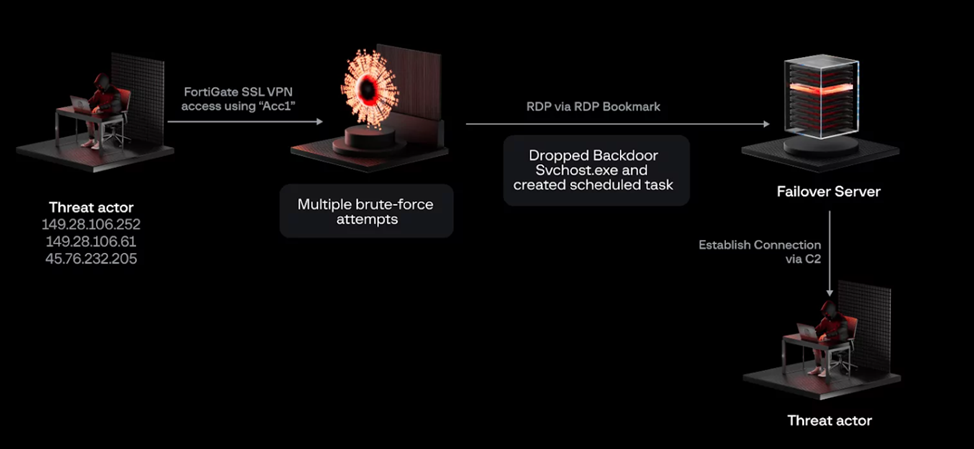

Сообщается, что первоначальный доступ к целевой среде был осуществлен с помощью устройства SSL VPN брандмауэра Fortinet FortiGate с использованием неактивной учетной записи «Acc1». Злоумышленник перешел от межсетевого экрана FortiGate к сервису SSL VPN, чтобы получить доступ к отказоустойчивому серверу.

Затем хакер приступил к установке RDP-подключений от брандмауэра к отказоустойчивому серверу, после чего развернул постоянный бэкдор под названием «svchost.exe», который ежедневно выполняется в рамках запланированной задачи.

Последующий доступ к сети был осуществлен с помощью бэкдора для избежания обнаружения. Основная задача бэкдора — подключиться к C2-серверу по HTTP и выполнить произвольные команды.

Group-IB обнаружила, как злоумышленник эксплуатирует уязвимость Veeam с целью включить xp_cmdshell на сервере резервного копирования и создать мошенническую учетную запись пользователя с именем «VeeamBkp», а также выполняет действия по обнаружению сети, перечислению и сбору учетных данных с использованием инструментов NetScan, AdFind и NitSoft.

Эксплуатация потенциально включала атаку, исходящую из папки VeeamHax на файловом сервере, против уязвимой версии Veeam Backup & Replication, установленной на сервере резервного копирования. Такая деятельность способствовала активации хранимой процедуры «xp_cmdshell» и последующему созданию учетной записи «VeeamBkp».

Отметим, что Защитник Windows был окончательно отключен с помощью DC.exe (Defender Control), после чего была осуществлена загрузка и выполнение программы-вымогателя с помощью PsExec.exe. Также перед этим были предприняты шаги по ослаблению защиты и боковому перемещению с сервера AD на все другие серверы и рабочие станции с использованием скомпрометированных учетных записей домена.