Agent Tesla, Formbook и Remcos RAT атакуют европейский бизнес

ESET раскрывает детали новой волны кибератак сразу на 3 страны.

В мае ESET зафиксировала масштабные фишинговые кампании, направленные на малый и средний бизнес в Польше, Италии и Румынии. В результате атак на устройства жертв были установлены несколько вредоносных программ – Agent Tesla, Formbook и Remcos RAT.

Злоумышленники использовали уже скомпрометированные почтовые аккаунты и серверы компаний для распространения вредоносных писем, а также для размещения и сбора украденных данных. Кампания включала 9 волн атак, в которых использовался загрузчик вредоносного ПО DBatLoader (ModiLoader и NatsoLoader) для доставки вредоносных программ.

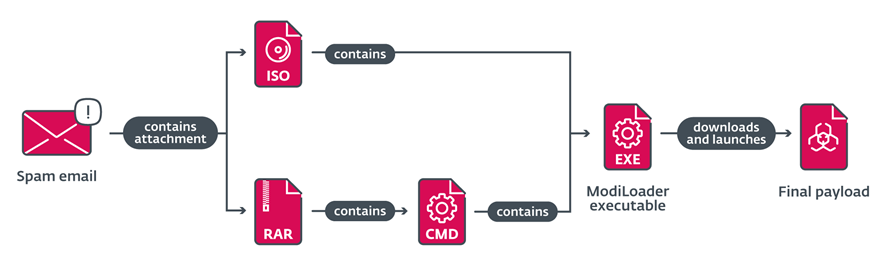

Цепочка заражения

Начальная точка атак заключалась в фишинговых письмах с вложениями в формате RAR или ISO, содержащими вредоносные файлы. При открытии вложений запускался многоступенчатый процесс загрузки и активации троянских программ.

В случаях с вложением ISO-файлов, содержимым был исполняемый файл ModiLoader (названный так же или совпадающим с названием самого ISO-файла), который запускался при открытии исполняемого файла.

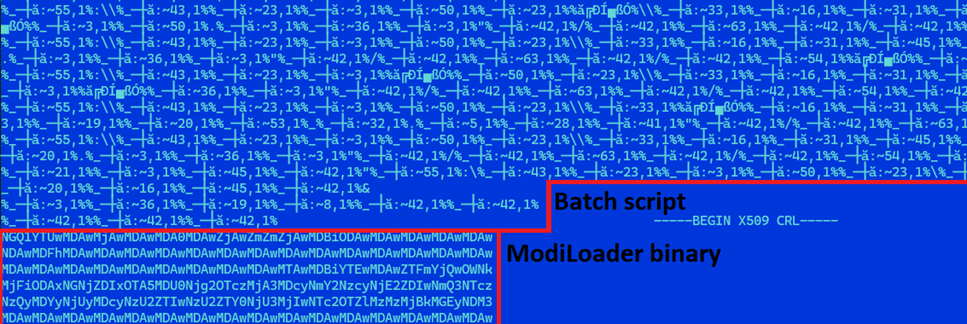

В случаях с вложением RAR-файлов, содержимое архивов представляло собой сильно запутанный пакетный скрипт (с тем же именем, что и архив) с расширением «.cmd». Файл также содержал исполняемый файл ModiLoader в кодировке Base64, замаскированный под список отзыва PEM-сертификатов. Batch-скрипт отвечает за декодирование и запуск встроенного ModiLoader.

CMD-файл содержит обфусцированный пакетный скрипт, который декодирует двоичный файл ModiLoader в кодировке Base64

DBatLoader, разработанный на базе Delphi, предназначен для загрузки и запуска вредоносного ПО следующего этапа с Microsoft OneDrive или с скомпрометированных серверов компаний. Независимо от типа установленного вредоносного ПО, Agent Tesla, Formbook и Remcos RAT обладают возможностями кражи конфиденциальной информации, в том числи из браузеров и почтовых клиентов, что позволяет злоумышленникам подготовить почву для последующих атак.