I-Soon: ключевой игрок кибершпионажа Китая

Как работает машина для взломов и «правая рука» правительства Китая.

Немецкая разведка опубликовала новый доклад, который продолжает исследование утечек данных китайской ИБ-компании I-Soon. Доклад показывает, как i-Soon тесно связана с китайскими госструктурами и участвует в промышленном шпионаже в государственных интересах.

Компания i-Soon активно занимается так называемой «добычей уязвимостей» (vulnerability mining), играя ключевую роль в создании и поддержке Китайской национальной базы данных уязвимостей (CNNVD). В 2021 году китайское правительство ввело обязательные регуляции, требующие от всех компаний сообщать о выявленных уязвимостях в течение 48 часов, которые затем собираются в государственных базах данных.

Компания i-Soon зарегистрирована как технический партнёр CNNVD, находясь на третьем уровне квалификации, что обязывает её ежегодно предоставлять минимум 5 новых уязвимостей. Найденные недостатки используются для разработки методов кибератак, и i-Soon предоставляет услуги по их реализации. Такая тесная связь с госорганами подчёркивает значимость компании в контексте национальной безопасности Китая и демонстрирует уровень интеграции в правительственные кибероперации.

Особое внимание привлекает учебный центр компании — Колледж Anxun, где ежегодно обучается более 3000 специалистов. В числе студентов — не только сотрудники i-Soon, но и представители других компаний, государственных и общественных учреждений Китая. Программа обучения охватывает широкий спектр тем, от самообучения до участия в киберсоревнованиях, что позволяет компании находить и привлекать молодых талантов.

Кроме того, i-Soon обладает множеством национальных сертификатов, которые позволяют ей выполнять специализированные задачи и работать с засекреченной информацией, что ещё больше укрепляет позиции компании как стратегического партнёра государства.

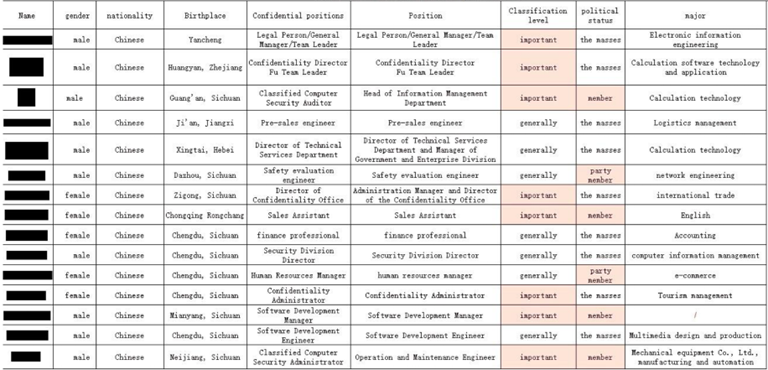

В утечках также содержится информация о сотрудниках компании, работающих с конфиденциальной информацией. Интересно, что среди них отсутствуют лица с контактами за границей, что может свидетельствовать о строгих требованиях безопасности, предъявляемых к персоналу. Кроме того, многие сотрудники компании имеют тесные связи с властями Китая и являются членами Коммунистической партии Китая (КПК), что подчёркивает её национальный характер.

Cписок «сотрудников, имеющих доступ к секретной информации» также указывает на связи между i-Soon и госаппаратом Китая. Список также дает представление о структуре отдельных рабочих мест компании

Кроме того, утечка даёт понимание связей i-Soon с другими ИБ-компаниями в Китае. В частности, обнаружены доказательства того, что основатель i-Soon, известный под псевдонимом «shutd0wn», поддерживает связи с известными APT-группами и бывшими членами патриотического хакерского сообщества. Многие из бывших участников основали собственные компании, которые также предоставляют услуги государственным структурам Китая.

Доклад BfV подчёркивает, что рынок киберуслуг в Китае развивается по законам рыночной экономики, что создало конкурентную среду, в которой компании, такие как i-Soon, стремятся к максимальной профессионализации своих услуг. Государственные органы Китая получают выгоду от такого развития, так как могут выбирать среди множества компаний, предлагающих различные услуги и техническую экспертизу. Это приводит к усложнению работы разведок других стран, которым становится всё труднее отслеживать конкретные кампании, проводимые в рамках разветвлённой системы Китая.

Изначально об утечке стало известно в феврале, когда в сеть попали документы, раскрывающие детали о разработке I-Soon шпионского ПО, нацеленного на соцсети, телекоммуникационные компании и прочие организации по всему миру. Предполагается, что за операциями стоит китайское правительство.