От IT до оборонки: PhantomCore расширяет список жертв в России

Злоумышленники маскируют вредоносные файлы под легитимные договоры.

5 сентября 2024 года специалисты исследовательской группы F.A.C.C.T. зафиксировали серию новых фишинговых рассылок, организованных кибершпионской группировкой PhantomCore. Целями атак стали несколько российских организаций, среди которых:

- российская ИТ-компания, разрабатывающая программное обеспечение и онлайн-кассы;

- компания, занимающаяся организацией командировок;

- конструкторское бюро;

- производитель систем и высокотехнологичного оборудования для беспроводной связи.

PhantomCore продолжает использовать уже скомпрометированные сторонние организации для проведения атак через фишинговые письма. Эксперты F.A.C.C.T. подробно изучили и разобрали недавние атаки.

Новые фишинговые рассылки

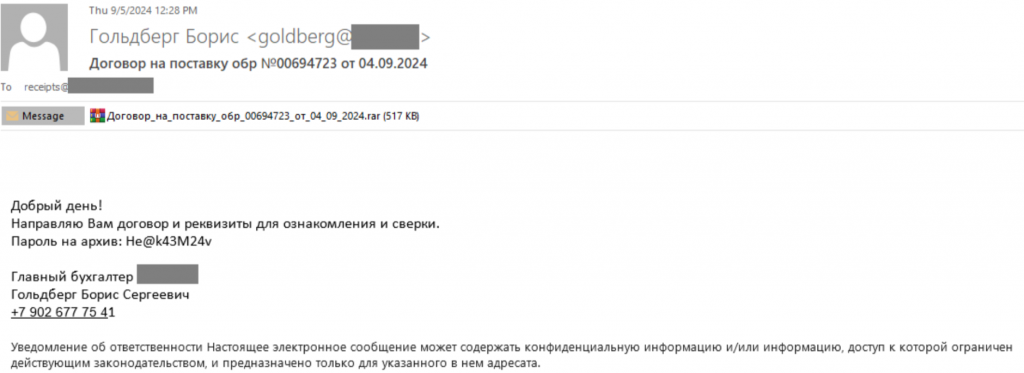

Одним из примеров фишинговых атак стало письмо, отправленное с, вероятно, скомпрометированного адреса компании, занимающейся строительством и автоматизацией объектов электроэнергетики и транспорта. В теме письма было указано «Договор на поставку обр №00694723 от 04.09.2024». Внутри содержалось вложение — архив с аналогичным названием, защищенный паролем. Такой формат вложений часто используется злоумышленниками для маскировки под важные документы, такие как договоры или счета-фактуры. Пример содержимого письма показан на рисунке 1.

Рис. 1 — Пример письма из рассылки PhantomCore от 05.09.2024

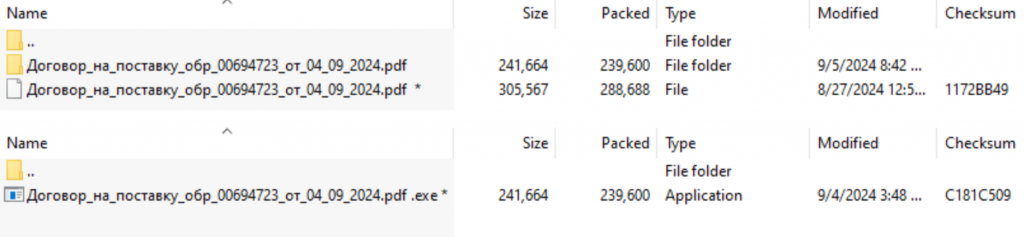

Вложение представляло собой архив, внутри которого находились два файла: один исполняемый, другой — легитимный PDF-документ-приманка с таким же именем. Примечательно, что злоумышленники усложнили пароль к архиву, сделав его более сложным по сравнению с предыдущими атаками. Содержимое архива представлено на рисунке 2.

Рис. 2 — Содержимое архива «Договор_на_поставку_обр_00694723_от_04_09_2024.rar»

Злоумышленники продолжают использовать уязвимость CVE-2023-38831, которая позволяет исполняемому файлу запускаться при открытии PDF-документа пользователем. Уязвимость затрагивает версии WinRAR ниже 6.23.

Вредоносное ПО PhantomCore.KscDL_trim

Исполняемый файл, содержащийся в архиве, представляет собой вредоносную программу, классифицированную как PhantomCore.KscDL_trim. Эта программа является облегченной версией загрузчика PhantomCore.KscDL, написанной на языке C++ и упакованной с использованием инструмента UPX. Вредоносное ПО использует HTTP-протокол для взаимодействия с управляющим сервером C2 по адресу: 185[.]130[.]251[.]55:80.

PhantomCore.KscDL_trim обладает следующими функциями:

- загрузка и запуск файлов с C2-сервера;

- выполнение произвольных команд через интерпретатор команд Windows;

- циклическая отправка запросов для получения новых команд с C2.

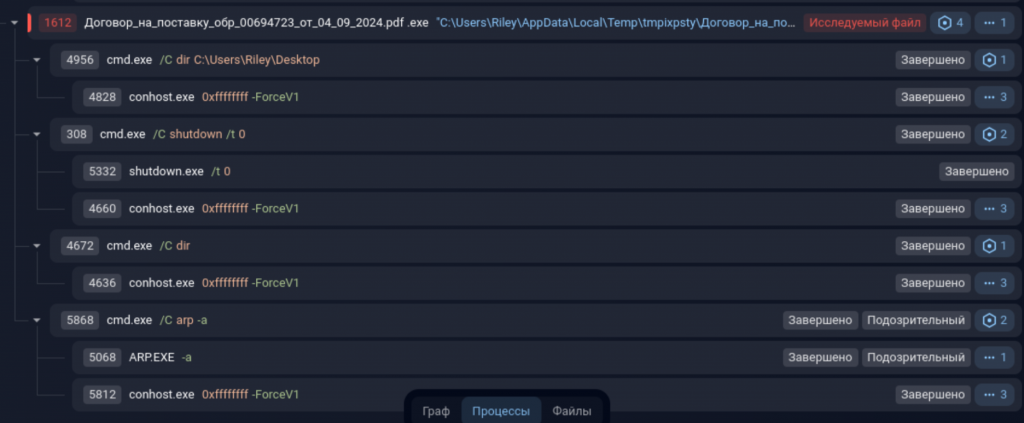

При первом запуске программа собирает информацию о системе жертвы, включая доменное имя, IP-адрес, версию операционной системы и имя пользователя. Эта информация передается на сервер с помощью POST-запроса, после чего система жертвы начинает получать команды для выполнения. Пример последовательности команд, используемых для профилирования жертвы, приведен на рисунке 3.

Рис. 3 — Команды PhantomCore для профилирования жертвы

Команды, используемые загрузчиком, позволяют злоумышленникам загружать файлы на зараженную систему, выполнять команды в командной строке Windows, а также запускать файлы на устройстве жертвы. После выполнения каждой команды результаты отправляются обратно на C2-сервер.