VeilShell: КНДР разворачивает скрытую операцию в Юго-Восточной Азии

Долгосрочная кампания обещает Ким Чен Ыну заполучить стратегические данные региона.

Специалисты Securonix Threat Research обнаружили кампанию, предположительно связанную с северокорейской группировкой APT37. Атака получила название SHROUDED#SLEEP и нацелена на страны Юго-Восточной Азии. Главной особенностью атаки является использование скрытного PowerShell-бэкдора под названием VeilShell.

Основным объектом атак APT37 (Reaper, Group123) стала Камбоджа, но география атаки может распространяться на другие страны Юго-Восточной Азии. Какие именно отрасли и компании стали жертвами атак, в отчете Securonix не уточняется.

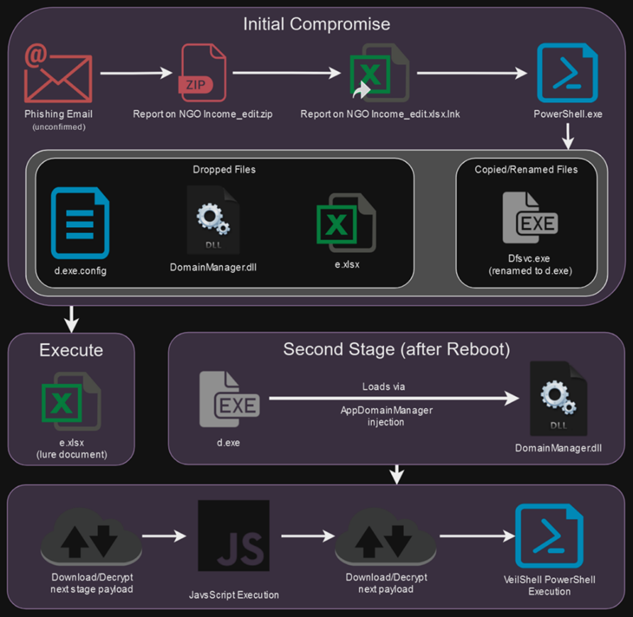

Первый этап атаки начинается с открытия жертвой прикрепленного к письму ZIP-файла. Внутри архива находятся исполняемые файлы в виде ярлыков (.lnk), которые при запуске активируют серию команд PowerShell. Такие ярлыки могут содержать двойное расширение (.pdf.lnk или .xlsx.lnk), чтобы маскироваться под документы PDF или Excel. Злоумышленники также изменяют иконки ярлыков, чтобы они выглядели легитимными.

Цепочка заражения VeilShell

Зашифрованные вредоносные компоненты расположены внутри LNK-файла и извлекаются автоматически. Основная цель атаки – установка бэкдора VeilShell, который предоставляет удаленный доступ к заражённой системе (RAT), включая возможность загружать/выгружать файлы, создавать задачи и изменять параметры реестра.

Особенностью атак SHROUDED#SLEEP является длительное ожидание перед активацией отдельных этапов атаки для обхода эвристических систем обнаружения. После установки VeilShell код не выполняется сразу, а запускается только после перезагрузки системы.

Чтобы закрепиться в системе, злоумышленники используют технику AppDomainManager Hijacking, которая позволяет незаметно внедрить вредоносный код в приложения .NET. Для этого хакеры используют файл «d.exe», который выглядит как легитимный компонент Microsoft .NET Framework. EXE-файл запускает вредоносную DLL-библиотеку «DomainManager.dll», что позволяет выполнить вредоносный код ещё до начала работы настоящего приложения.

Согласно рекомендациям Securonix, для защиты от подобных атак рекомендуется избегать загрузки подозрительных файлов из ненадежных источников, особенно ZIP-архивов и PDF-документов. Также важно контролировать изменения в реестре, сетевую активность и действия в каталогах автозагрузки. Введение логирования на уровне процессов и PowerShell может помочь выявить подобные вредоносные активности на ранней стадии.