Тайный агент в WhatsApp: кто следит за вашими устройствами?

Брешь в безопасности мессенджера позволяет узнать ОС и устройства собеседника.

Мессенджер WhatsApp столкнулся с серьёзными проблемами в области конфиденциальности. Приложение, известное благодаря своей системе сквозного шифрования (E2EE), оказалось уязвимым из-за особенностей работы на нескольких устройствах (Multi Device).

Согласно новому исследованию Zengo, злоумышленники могут получить доступ к информации об используемых устройствах и даже определить их операционную систему, что значительно упрощает подготовку атак.

Уязвимость связана с особенностями работы протокола Signal Sesame, на котором базируется шифрование WhatsApp. В режиме Multi Device каждое устройство пользователя должно устанавливать отдельную сессию шифрования с устройствами собеседника. Например, отправка сообщения пользователю с пятью подключёнными устройствами требует создания пяти отдельных зашифрованных сессий. Это приводит к утечке информации, поскольку отправители могут узнать детали устройств получателей, а сами устройства сохраняют криптографические ключи, что позволяет отслеживать активные устройства с течением времени.

Злоумышленники получают доступ к следующим данным:

- Количество устройств: WhatsApp поддерживает одно основное мобильное устройство и до четырёх дополнительных (настольные приложения или веб-версия);

- Долговременные идентификаторы устройств: Каждое устройство получает уникальный идентификатор, что позволяет отслеживать его активность;

- Тип устройства: Можно определить, является ли устройство основным мобильным или дополнительным настольным.

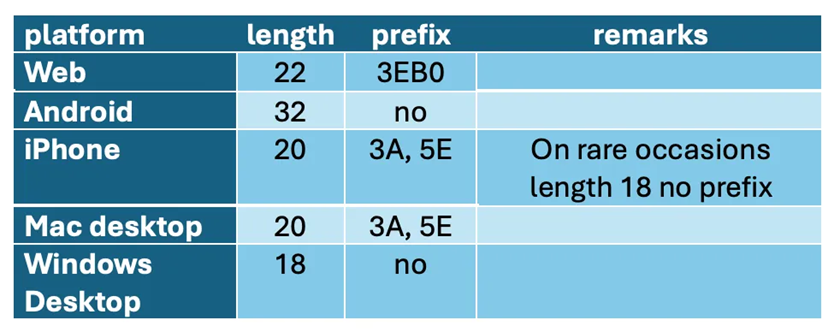

Для уточнения данных исследователи изучили процесс генерации идентификаторов сообщений (Message ID) на разных платформах. Было выявлено, что структура ID варьируется в зависимости от операционной системы. Например, сообщения, отправленные с веб-клиента, начинаются с «3EB0», что позволяет идентифицировать устройство как веб-версию.

Префиксы определенных ОС

Можно не только различать iPhone и Mac, но и проверять соответствие типа устройства (мобильное или настольное) и его ОС, что открывает возможность более точного отслеживания активности пользователя.

Полученная информация даёт хакерам ряд возможностей:

- Определение операционной системы устройства: Уязвимости часто специфичны для конкретных ОС, что позволяет целенаправленно подбирать эксплойты;

- Выбор наименее защищённого устройства: Настольные устройства обычно менее защищены, чем мобильные, что делает их приоритетной целью;

- Определение активного устройства: Злоумышленники могут дождаться момента, когда нужное устройство не будет использоваться, чтобы провести атаку.

Даже менее опытные киберпреступники могут использовать такую утечку для слежки. Например, обнаружение нового устройства или использование WhatsApp на компьютере может стать поводом для подозрений.

Исследователи уведомили Meta* о проблеме 17 сентября и получили первичный ответ в тот же день. Однако последующих действий компания не предприняла, и на дополнительные запросы не ответила. Специалисты решили обнародовать свои выводы, так как аналогичные уязвимости уже используются в популярных open-source проектах, таких как whatsapp-web.js.

Авторы отчета заключают, что WhatsApp всегда подчёркивал важность конфиденциальности благодаря сквозному шифрованию. Однако нынешняя ситуация демонстрирует, что реакция компании на обнаруженные проблемы безопасности недостаточно оперативна. Простое изменение логики генерации Message ID могло бы устранить возможность идентификации устройств, но пока никаких шагов в этом направлении предпринято не было. На данный момент WhatsApp не дал комментариев.

* Компания Meta и её продукты признаны экстремистскими, их деятельность запрещена на территории РФ.