EDRSilencer: встроенный инструмент Windows отключает EDR-решения

Хакеры научились «ослеплять» системы защиты с помощью одного лишь инструмента.

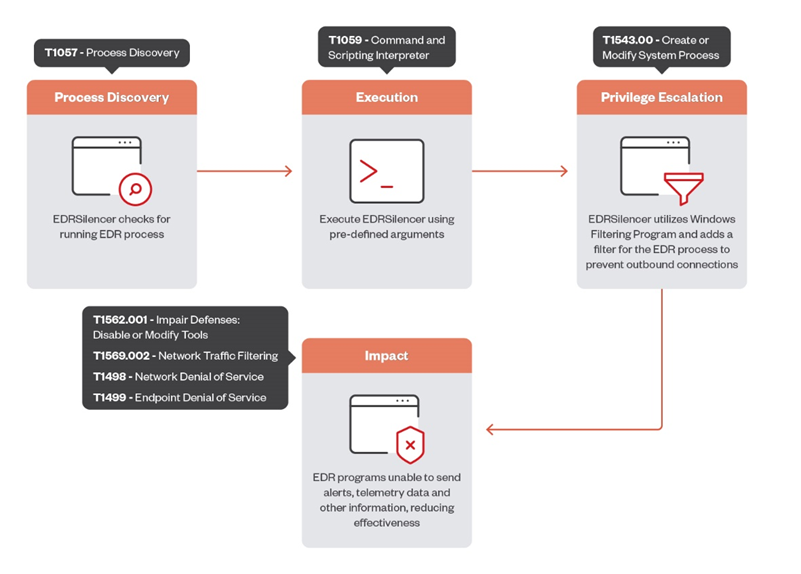

Специалисты Trend Micro обнаружили, что в ряде атак злоумышленники использовали инструмент EDRSilencer для отключения предупреждений EDR-систем. Киберпреступники интегрируют инструмент в свои атаки для сокрытия следов атак и уклонения от выявления.

EDRSilencer – инструмент с открытым исходным кодом, разработанный по аналогии с коммерческим решением NightHawk FireBlock от MdSec. Программа выявляет активные процессы EDR и использует платформу Windows Filtering Platform (WFP) для отслеживания и блокировки сетевого трафика по протоколам IPv4 и IPv6. WFP, применяемая в межсетевых экранах и антивирусах, позволяет настраивать устойчивые фильтры, используемые для контроля трафика.

EDRSilencer применяет фильтры для блокировки связи EDR с сервером управления. Во время тестирования удалось заблокировать отправку данных, и устройства выглядели неактивными на портале управления. В результате блокируется отправка уведомлений и подробной телеметрии.

В новой версии инструмента доступна блокировка 16 современных EDR-решений, среди которых:

- Microsoft Defender;

- SentinelOne;

- FortiEDR;

- Palo Alto Networks Cortex XDR;

- Cisco Secure Endpoint;

- ElasticEDR;

- Carbon Black EDR;

- Trend Micro Apex One.

Эксперименты также показали, что некоторые EDR-продукты продолжают передавать отчёты из-за отсутствия в жёстко закодированном списке некоторых исполняемых файлов. Однако у атакующих есть возможность добавить фильтры для нужных процессов, расширяя список блокируемых компонентов.

Однако после внесения дополнительных процессов в список блокировки EDR-инструменты перестают отправлять логи. Такое отключение позволяет вредоносной активности оставаться незамеченной, повышая шансы на успешные атаки без вмешательства специалистов.

Схема работы EDRSilencer (источник: Trend Micro)

Trend Micro рекомендует классифицировать EDRSilencer как вредоносное ПО и блокировать его на ранних этапах атаки. Эксперты также советуют применять многоуровневые меры безопасности для изоляции критически важных систем, использовать решения с поведенческим анализом и обнаружением аномалий, а также следить за индикаторами компрометации в сети. Принцип минимальных привилегий также является ключевым элементом защиты от подобных атак.