ClickFix эволюционирует: Zoom и Google Meet превращаются в инструменты для атак

Как злоумышленники используют надуманные предлоги для компрометации систем.

В новых кампаниях ClickFix мошенники заманивают пользователей на поддельные страницы Google Meet, где им демонстрируются фальшивые ошибки соединения для распространения вредоносного ПО, способного заражать системы на Windows и macOS.

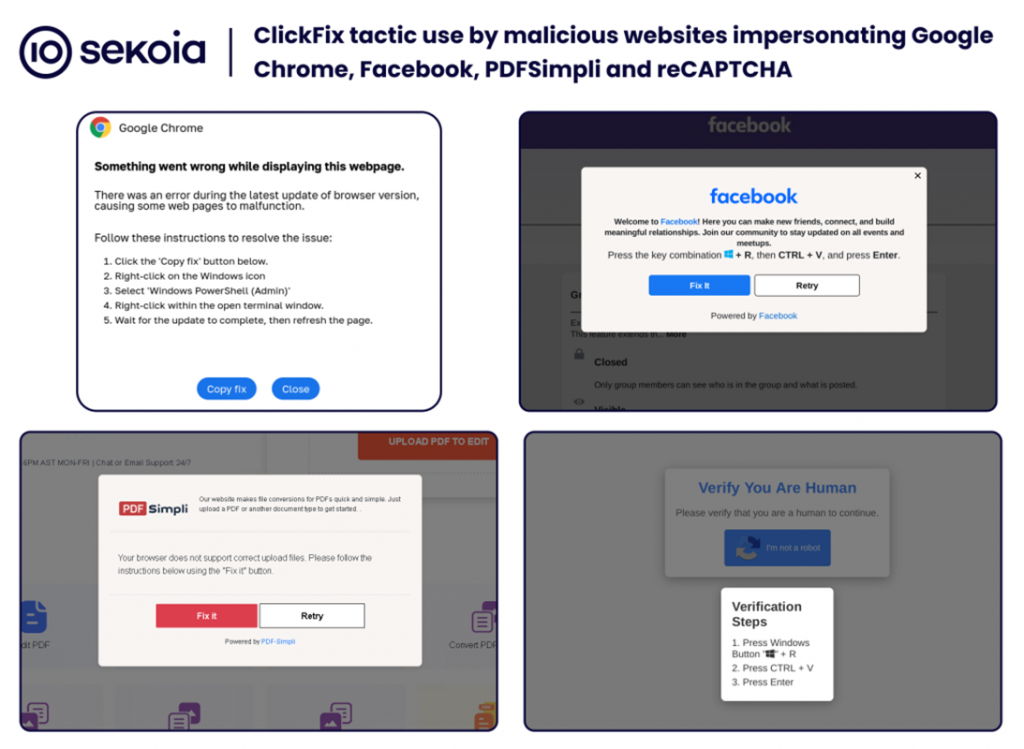

ClickFix появился в мае, когда компания Proofpoint впервые сообщила о его использовании группой TA571. Для атак применялись фальшивые сообщения об ошибках в Google Chrome, Microsoft Word и OneDrive. Жертвам предлагалось вставить в командную строку PowerShell код для исправления якобы возникшей проблемы, что и приводило к заражению их устройств.

Через этот метод распространялись такие вредоносные программы, как DarkGate, Matanbuchus, NetSupport, Amadey Loader, XMRig, Lumma Stealer и другие. В июле McAfee зафиксировала рост частоты этих атак, особенно в США и Японии.

По данным нового отчёта компании Sekoia, тактика ClickFix недавно изменилась: теперь злоумышленники используют фальшивые приглашения в Google Meet и рассылают фишинговые письма, нацеленные на транспортные и логистические компании. Среди новых уловок — поддельные страницы на Facebook и фальшивые обсуждения на GitHub.

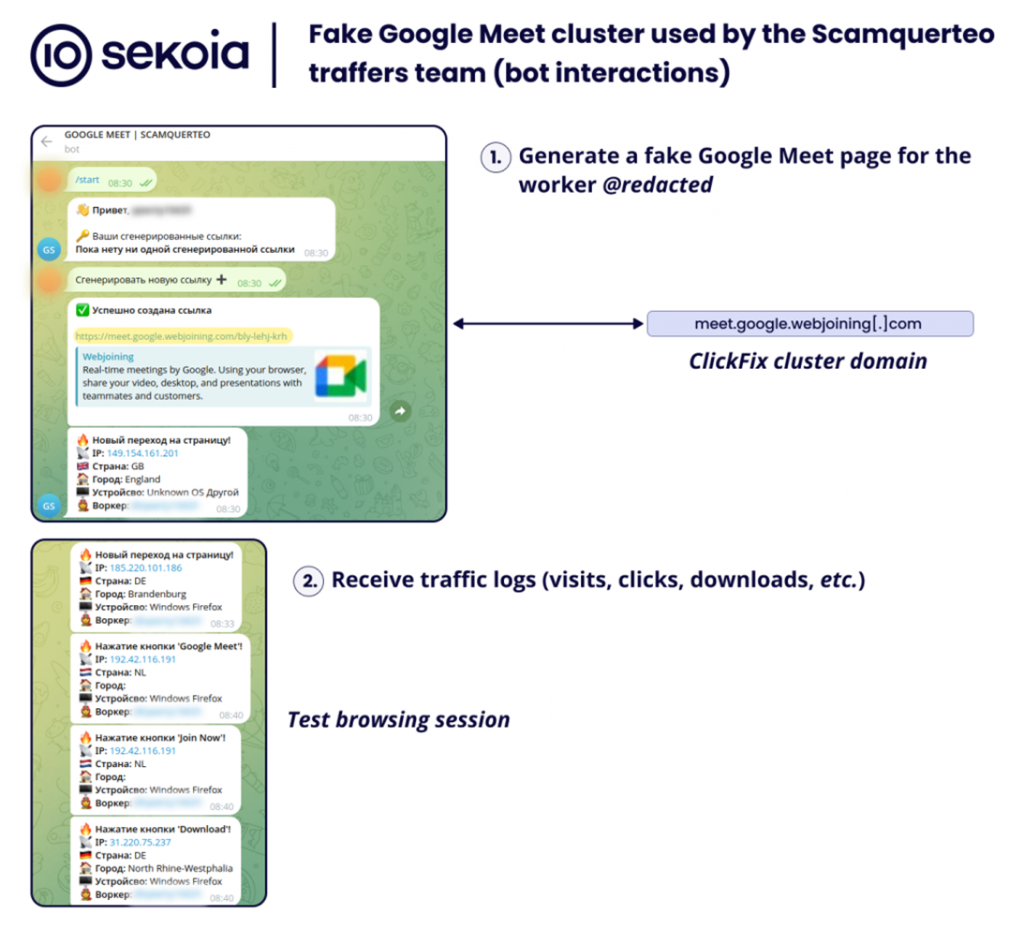

Sekoia также связывает недавние кампании с двумя группировками — Slavic Nation Empire (SNE) и Scamquerteo, которые, предположительно, входят в состав криптовалютных мошеннических групп Marko Polo и CryptoLove.

Атаки через Google Meet выглядят особенно убедительно: злоумышленники рассылают письма с поддельными ссылками, имитирующими официальные:

- meet[.]google[.]us-join[.]com

- meet[.]google[.]web-join[.]com

- meet[.]googie[.]com-join[.]us

После перехода на такие страницы пользователям показывается сообщение о якобы возникшей проблеме с микрофоном или наушниками. Попытка «исправить» ошибку активирует стандартный сценарий ClickFix: через командную строку выполняется вредоносный PowerShell код, скачивающий зловред с домена «googiedrivers[.]com».

Для Windows устройств загружаются Stealc или Rhadamanthys, а на macOS устанавливается AMOS Stealer в формате «.DMG» под названием «Launcher_v194». Помимо Google Meet, злоумышленники используют и другие платформы для распространения вредоносного ПО, включая Zoom, фальшивые PDF-ридеры, поддельные видеоигры и web3-проекты.