От конструктора сайтов до фабрики обмана: Как Webflow попал в руки мошенников

Ложное чувство безопасности открывает двери для новых атак.

Эксперты по кибербезопасности сообщили о резком росте фишинговых страниц, созданных с помощью конструктора сайтов Webflow. По данным компании Netskope, с апреля по сентябрь 2024 года трафик на фишинговые страницы Webflow увеличился в десять раз. Атаки охватили более 120 организаций, в основном в Северной Америке и Азии, включая финансовый, банковский и технологический сектора.

Преступники создают отдельные фишинговые страницы на Webflow или перенаправляют пользователей на другие вредоносные сайты. Этот подход обеспечивает гибкость: создание фальшивых страниц не требует сложного кода, а возможность перенаправления позволяет проводить более сложные атаки.

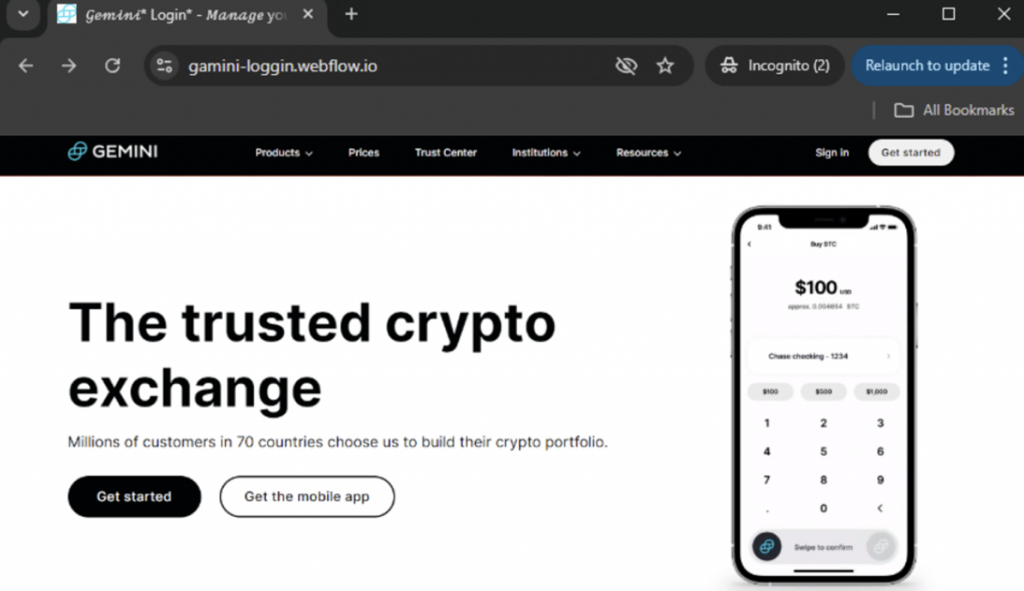

Webflow оказался привлекательнее Cloudflare R2 и Microsoft Sway благодаря возможности создавать кастомные поддомены без дополнительных затрат. В отличие от случайных алфавитно-цифровых поддоменов, такие адреса вызывают меньше подозрений у пользователей.

Фишинговые страницы имитируют страницы входа криптокошельков, таких как Coinbase и MetaMask, а также корпоративных платформ, включая Microsoft 365. Введённые данные направляются на сторонние серверы, что позволяет злоумышленникам завладеть сид-фразами и опустошить счета жертв.

Netskope также выявила сайты на Webflow, которые используют скриншоты главных страниц легитимных криптокошельков в качестве поддельных страниц. При клике на элементы страницы пользователь перенаправляется на мошеннический ресурс.

В некоторых случаях жертвам показывается сообщение об ошибке, указывающее на «неавторизованную активность» и предлагающее связаться с поддержкой через чат-сервис. Подобные методы ранее использовались в кампаниях мошенников CryptoCore.

Для предотвращения фишинговых атак, связанных с доменами типа *.webflow[.]io, рекомендуется проверять URL-адрес перед вводом данных и избегать переходов по ссылкам из поисковых систем и сторонних ресурсов.

Организациям важно пересмотреть свои политики безопасности: настраивать фильтрацию URL для блокировки известных вредоносных сайтов, инспектировать весь веб-трафик с помощью NG-SWG и использовать защиту на основе угроз и машинного обучения для выявления новых угроз.

Также стоит внедрить технологию Remote Browser Isolation (RBI) для безопасного посещения подозрительных доменов, чтобы минимизировать риски при работе с новыми или недавно зарегистрированными сайтами.