Хакеры превратили Google Assistant в инструмент миллионных краж

Легитимные сервисы стали инструментом для похищения криптовалюты у миллиардеров и инвесторов.

Мошенники активно используют легитимные сервисы Apple и Google, чтобы подделывать уведомления и обманывать пользователей. Такие атаки, известные как голосовой фишинг (фишинг), стали причиной кражи миллионов долларов, а жертвами становятся как простые пользователи, так и крупные инвесторы. Расследования показали, как тщательно организованы схемы и какие технологии применяют злоумышленники.

Одним из недавних случаев стала история криптовалютного инвестора по имени Тони, который лишился более $4,7 миллиона. Мошенники связались с ним, используя Google Assistant, и отправили ложные уведомления с поддельного адреса google.com. Впоследствии киберпреступники вызвали Google Recovery Prompt, отправив запросы на все устройства жертвы. Такие техники оказались настолько убедительными, что жертва не сразу осознала подделку.

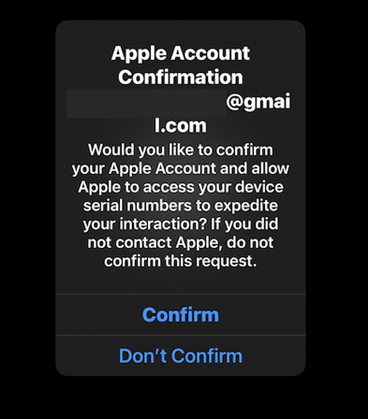

Подобные техники применяются и с участием Apple: мошенники звонят на официальную линию поддержки, подделывая номер жертвы, и отправляют уведомления о подтверждении аккаунта на все связанные устройства, чтобы убедить жертву в подлинности запроса.

Окно подтверждения учетной записи Apple (KrebsOnSecurity)

Затем жертва получила текстовое сообщение, в котором содержалась информация об аккаунте, в котором говорилось, что пользователь разговаривает со службой поддержки. В сообщение была включена ссылка на веб-сайт, который имитировал страницу входа в iCloud от Apple — 17505-apple[.]com. Пока жертва вводила свой пароль и одноразовый код доступа на поддельном сайте Apple, на панели управления мошенников осуществлялся вход в учетную запись iCloud жертвы.

Расследование показало, что за атаками стоит группа под названием Crypto Chameleon. Группа использует сложные фишинговые панели, которые подделывают интерфейсы входа в системы, например, Okta, и предоставляют инструменты для управления атаками. Руководитель группы, известный под псевдонимом Perm, сдает свою панель другим преступникам, взимая 10% от похищенных средств.

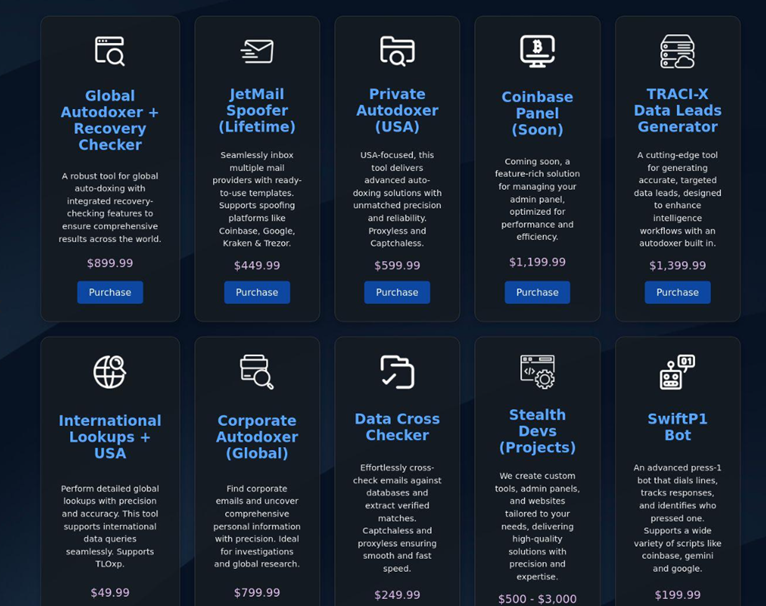

Инструменты фишеров, продающиеся в Telegram (KrebsOnSecurity)

Каждая атака тщательно организована, а участники распределяют роли:

- оператор панели – управляет технической частью;

- звонящий — убеждает жертву по телефону;

- «дрейнер» — выводит деньги с украденного аккаунта.

- владелец фишинговой панели — часто прослушивает мошеннические звонки и участвует в них.

Чтобы увеличить шансы на успех, фишеры используют утечки данных из криптовалютных сервисов и автоматизированные инструменты проверки платёжеспособности жертв.

Жертвами фишеров становятся не только инвесторы, но и известные личности. В июне 2024 года миллиардер Марк Кьюбан потерял около $43 000 из-за подобной атаки. Преступники воспользовались его невнимательностью во время съёмок телевизионного шоу, получили доступ к Google-аккаунту и нашли секретные фразы для криптовалютных кошельков в почте.

Злоумышленники активно действуют в Telegram и Discord, где вербуют новых участников и делятся методиками социальной инженерии. Для демонстрации «надежности» хакеры используют поддельные доказательства наличия крупных сумм в криптовалюте. Однако сообщества фишеров часто распадаются из-за внутренних конфликтов и взаимного предательства. Сама экосистема остаётся устойчивой благодаря постоянной вербовке новичков.

Эксперты предупреждают, что ключевая уязвимость таких схем — доверие пользователей к официальным уведомлениям и сервисам. Apple и Google заявляют, что никогда не запрашивают пароли, одноразовые коды или другую конфиденциальную информацию. Если пользователь получает неожиданный звонок или сообщение, лучше проверить информацию самостоятельно, не переходя по ссылкам и не вводя данные на подозрительных страницах.