Отельный бизнес потерял контроль над данными 24 млн туристов

Данные более 24 млн гостей отелей находились в открытом доступе, предоставив плацдарм для мошенничеств.

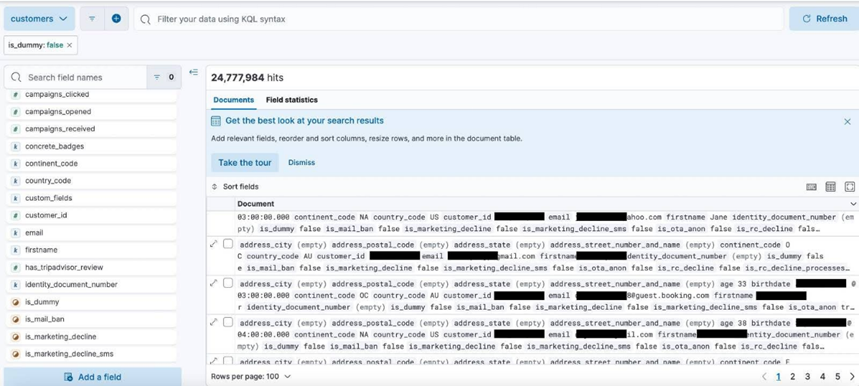

Более 24 миллионов записей с личными данными клиентов отелей оказались в открытом доступе из-за отсутствия пароля на сервере. Специалисты Cybernews обнаружили незащищённый сервер Elasticsearch и интерфейс Kibana, которые содержали конфиденциальные данные гостей.

Среди утёкших данных: имена, email-адреса, номера телефонов, даты рождения, код страны и языка, информация о посещениях гостиниц, подробности пребывания (время заезда, количество ночей, сумма оплаты, число гостей), баллы лояльности, а также идентификаторы объектов недвижимости.

Образец утекших данных (Cybernews)

Хотя компания, ответственная за утечку, не была однозначно идентифицирована, есть серьёзные основания полагать, что данные могли принадлежать Honotel Group — французской компании, управляющей гостиничными активами. Группа владеет 135 отелями в восьми странах Европы, а стоимость активов составляет €1,2 миллиарда.

В утёкшей базе данных упоминается «SITE HONOTEL», а также интеграции с Booking.com, что может свидетельствовать о принадлежности информации системе управления бронированием Honotel.

Специалисты Cybernews связались с компанией для уточнения ситуации, но ответа не получили. Утечка была обнаружена 4 октября 2024 года, раскрыта 5 октября, а доступ к базе был закрыт 7 октября 2024 года.

Данная утечка создаёт значительные риски для безопасности и конфиденциальности клиентов отелей. Личная информация в сочетании с данными о бронированиях может стать настоящей находкой для злоумышленников, которые могут использовать её для целенаправленных фишинговых атак, мошенничества и кражи личности. Кроме того, подобные инциденты грозят юридическими последствиями и ущербом для репутации компании.

В соответствии с требованиями GDPR компании обязаны сообщать о нарушении данных в течение 72 часов. Несоблюдение правил может привести к штрафам в размере от 2% до 4% от общего годового оборота.

Для предотвращения подобных утечек в будущем эксперты рекомендуют:

- Обеспечить надёжную защиту серверов с применением паролей и контроля доступа;

- Уведомить пострадавших клиентов для принятия мер предосторожности;

- Провести аудит безопасности для выявления уязвимостей;

- Регулярно проводить мониторинг безопасности и внедрить протоколы реагирования на инциденты;

- Обучать сотрудников лучшим практикам защиты данных;