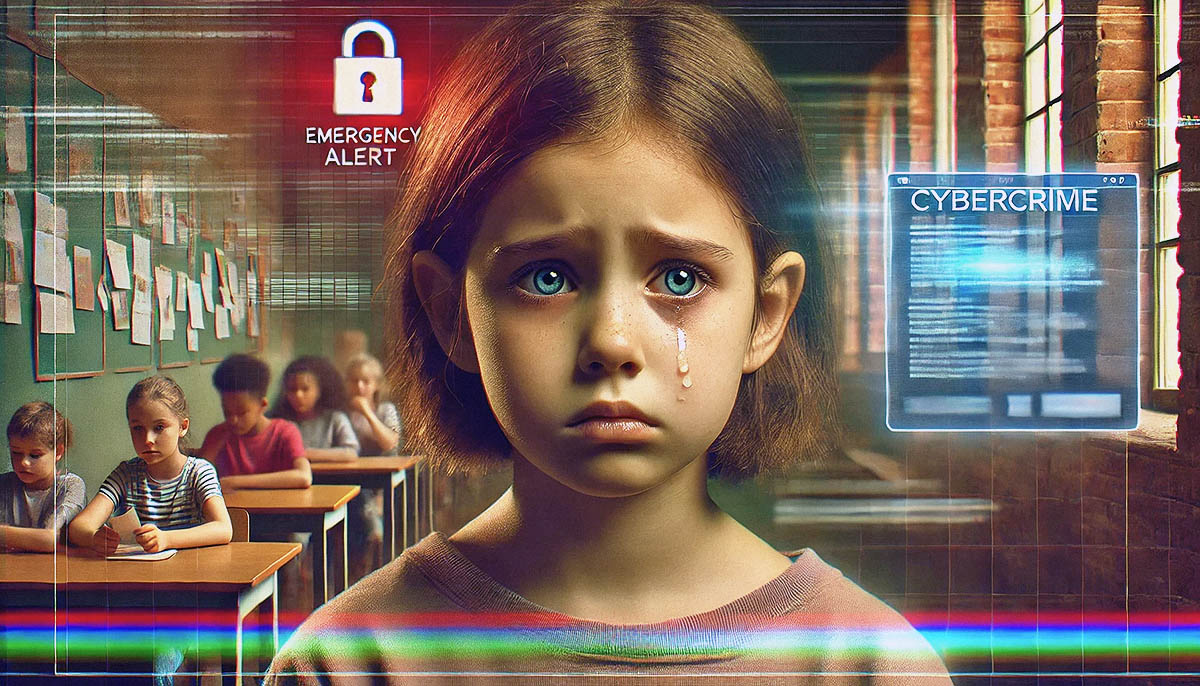

Слёзы невинных детей: как хакеры превратили экстренные кнопки в орудие террора

Киберпреступники использовали системы оповещения для массового психологического воздействия.

Иранская хакерская группа «Хандала» заявила о своей причастности к масштабной кибератаке на системы кнопок экстренного вызова в детских садах и школах Израиля. В ходе атаки в образовательных учреждениях прозвучали сирены оповещения о ракетных ударах и были воспроизведены арабские песни с призывами к поддержке терроризма. Кроме того, десятки тысяч граждан получили SMS-сообщения с пугающими текстами, которые предположительно отправлены с помощью похищенной базы данных.

Согласно заявлениям группы, она проникла в системы компании «Маагар-Тек», ответственной за оборудование кнопок экстренного вызова, и использовала уязвимости в интерфейсе для проведения атаки. В качестве первой меры безопасности всем пострадавшим учреждениям было рекомендовано отключить устройства от сети питания до завершения расследования. Параллельно на официальном сайте компании появилось сообщение о проведении технического обслуживания, и доступ к нему временно ограничен.

Национальное киберуправление Израиля подтвердило факт инцидента и сообщило, что работает над восстановлением безопасной работы систем совместно с «Маагар-Тек» и Министерством образования. Специалисты подчеркнули, что пользователям рекомендовано обновить пароли и использовать сложные комбинации для предотвращения повторных атак.

Киберпреступники также утверждают, что им удалось похитить 4 терабайта данных из баз Министерства внутренней безопасности, включая информацию о тысячах сотрудников полиции. Однако степень достоверности этих заявлений пока остаётся неясной, так как группа «Хандала» известна склонностью к преувеличению ущерба в рамках психологической войны против Израиля.

Эксперты считают, что данный инцидент может быть частью более масштабной кибервойны, направленной на создание хаоса и снижение доверия к государственным структурам. Организациям, задействованным в расследовании, предстоит установить, как именно атакующим удалось получить доступ к системам, и внедрить дополнительные меры безопасности для предотвращения аналогичных ситуаций в будущем.