«Засаливание текста»: Cisco раскрыла новую технику обмана почтовых фильтров

Традиционные методы защиты больше не справляются с современными угрозами.

Во второй половине 2024 года исследователи Cisco Talos зафиксировали резкий рост числа атак по электронной почте, использующих метод скрытого добавления текста, также известный как «Засаливание текста» (Hidden Text Salting). Эта простая, но эффективная техника позволяет злоумышленникам обходить спам-фильтры и системы обнаружения, внедряя в HTML-код сообщений символы, которые не видны пользователю, но затрудняют анализ данных.

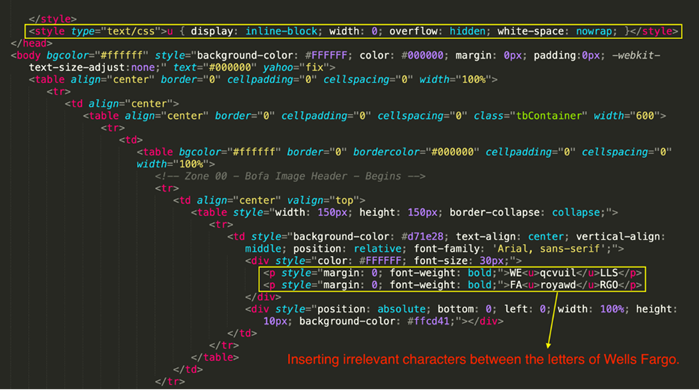

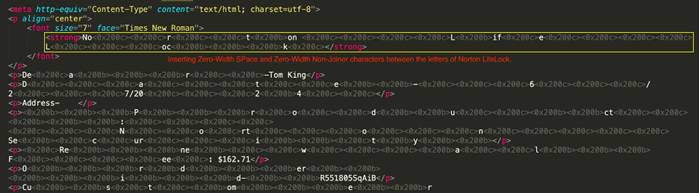

Метод скрытого добавления текста основан на использовании особенностей HTML и CSS. Например, в коде электронных писем можно скрывать символы, устанавливая свойства display: none или visibility: hidden. Кроме того, применяются невидимые символы, такие как Zero-Width Space (ZWSP) и Zero-Width Non-Joiner (ZWNJ), которые невозможно увидеть невооружённым глазом, но которые распознаются системами анализа как полноценные строки текста. Это позволяет злоумышленникам затруднять извлечение брендовых названий, обманывать языковые детекторы и даже усложнять декодирование прикреплённых файлов.

Особое внимание в отчёте Cisco Talos уделено нескольким примерам использования этой техники. Так, злоумышленники, имитируя бренд Wells Fargo, внедряли символы в текст с использованием свойства overflow: hidden, скрывая их от глаз получателя.

В другом случае в письмах, подделывающих бренд Norton LifeLock, использовались невидимые символы ZWSP, вставляемые между буквами логотипа, что позволяло обходить фильтры, ориентирующиеся на ключевые слова.

Ещё одна методика применялась в фишинговых рассылках от имени Harbor Freight, где скрытые французские слова внедрялись в HTML-код письма. В результате язык сообщения в заголовках определялся как французский, хотя визуально оно было написано на английском. Это позволяло обойти фильтры, анализирующие содержание писем на определённом языке. Злоумышленники также применяли «засаливание» в HTML-приложениях, добавляя бесполезные комментарии в base64-закодированные строки, что затрудняло их анализ и расшифровку.

Эти примеры подчёркивают, насколько эффективным может быть скрытое добавление текста в обход современных систем защиты. Простота реализации делает эту технику доступной для многих групп киберпреступников, что только усугубляет проблему. Даже передовые антиспам-системы сталкиваются с трудностями, анализируя такие сообщения.

Для противодействия этим угрозам исследователи рекомендуют разработку более продвинутых фильтров, способных анализировать использование CSS-свойств и выявлять подозрительные элементы в структуре HTML-кода. Также возможно внедрение систем, анализирующих визуальные особенности писем, что поможет обнаруживать отклонения даже при сложных манипуляциях с текстом.

Чтобы защититься от таких сложных атак, компании должны использовать комплексные системы безопасности, которые включают в себя не только традиционные фильтры, но и инновационные технологии на основе ИИ. Это поможет оперативно реагировать на новые методы злоумышленников и минимизировать риски.