ELECTRUM: новое кибероружие стирает промышленные системы в пыль

23 группировки держат в страхе производство по всему миру.

Dragos представила новый отчет о киберугрозах в сфере операционных технологий (OT) и промышленных систем управления (ICS). Восьмое ежегодное исследование отражает эволюцию угроз, анализирует действия киберпреступников и оценивает уровень защиты критически важных объектов.

Согласно отчету, число атак на промышленные предприятия стремительно растет. В 2024 году эксперты зафиксировали активность 23 группировок, нацеленных на OT-среду, из которых 9 действовали особенно активно. Две новые группы — BAUXITE и GRAPHITE — атаковали нефтегазовый сектор, водоснабжение и логистику. BAUXITE использует методологию ICS Cyber Kill Chain второго этапа, а GRAPHITE использует фишинг и эксплуатирует уязвимости для проникновения в сети промышленных предприятий.

Кроме того, исследователи отметили рост атак со стороны VOLTZITE, KAMACITE и ELECTRUM:

- VOLTZITE ориентируется на объекты энергетики и телекоммуникаций, используя украденные данные для подготовки будущих атак;

- KAMACITE действует как брокер начального доступа (Initial Access Broker, IAB), помогая другим группам проникать в сети;

- ELECTRUM разрабатывает вредоносное ПО для уничтожения промышленных систем, а новый инструмент группы AcidPour позволяет уничтожать встроенные устройства в OT-инфраструктуре.

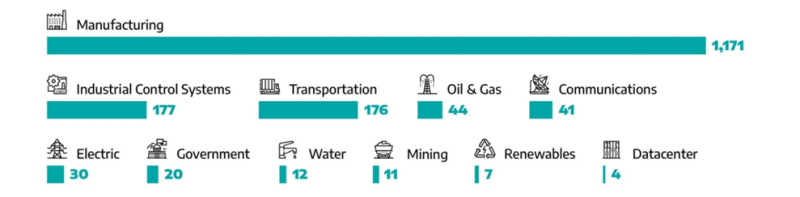

Распределение атак по секторам (Dragos)

В 2024 году выявлено 2 новых семейства специализированного вредоносного ПО для OT — Fuxnet и FrostyGoop. Fuxnet в одной из атак отключил тысячи сенсоров системы мониторинга, эксплуатируя слабые меры защиты. FrostyGoop атаковал энергетическую инфраструктуру Украины, вызвав сбои в теплоснабжении более 600 жилых зданий. Программа взаимодействовала с промышленными устройствами через протокол Modbus TCP, что сделало атаку трудной для обнаружения.

Растущую угрозу также представляет шантаж — за год число атак с использованием программ-вымогателей выросло на 87%. В 75% случаев атаки приводили к частичной остановке производственных процессов, а в 25% — к полной остановке.

Dragos также отмечает хронические проблемы защиты OT-систем. Во многих компаниях отсутствуют планы реагирования на инциденты, сегментация сети оказывается неэффективной, а мониторинг OT-среды остается слабым. Критические уязвимости выявляются, но не устраняются вовремя. Удаленный доступ остается слабым звеном — более 65% проверенных объектов допускают небезопасные подключения.

Специалисты предлагают использовать стратегию Now, Next, Never для оценки уязвимостей. Около 6% уязвимостей требуют немедленного исправления, 63% должны быть устранены в ближайшее время, а 31% можно оставить без внимания. Такой подход помогает сконцентрироваться на реальных угрозах, а не просто устанавливать исправления ради соответствия регламентам.

Dragos напоминает, что киберугрозы в промышленности продолжают расти, а киберпреступники адаптируются к мерам защиты. Эффективная защита требует не только технологий, но и грамотного управления рисками, обучения персонала и четкого плана реагирования на инциденты.