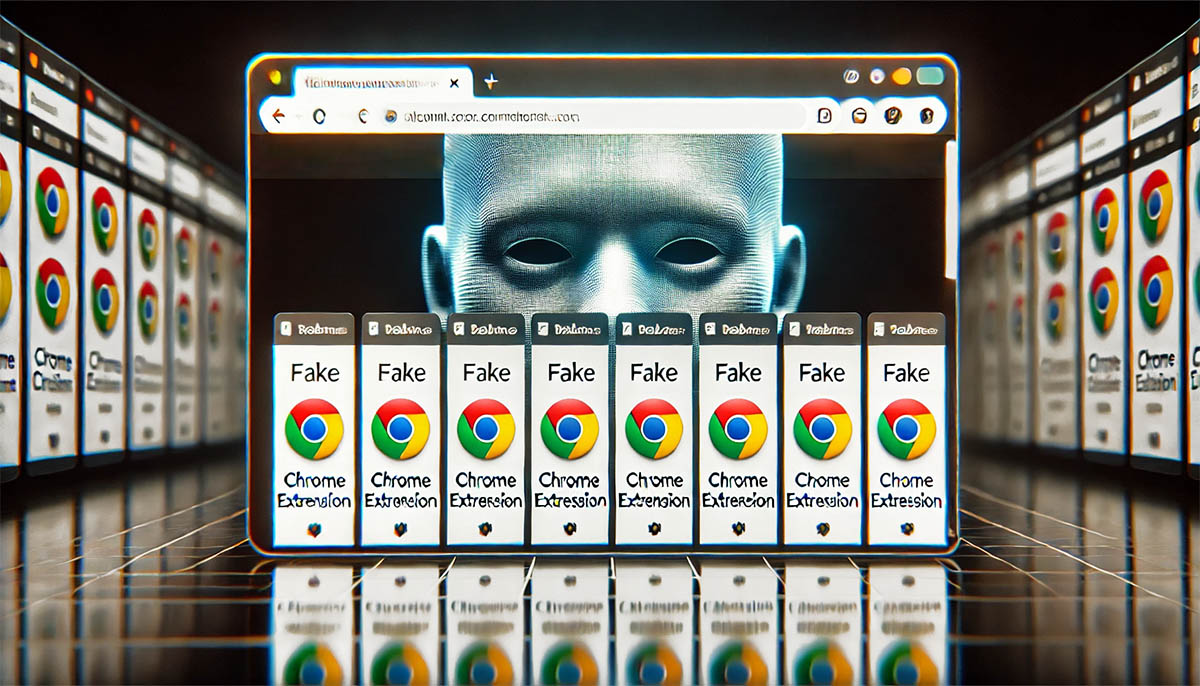

Идеальная подмена: вредонос-хамелеон мимикрирует под знакомые расширения Chrome

Как визуальные привычки пользователей становятся главным козырем киберпреступников.

Киберпреступники разработали новую тактику, позволяющую вредоносным расширениям браузера маскироваться под уже установленные легитимные расширения. Эксперты SquareX сообщили, что злоумышленники создают визуально идентичные копии значков, HTML-панелей и рабочих процессов целевых расширений, а также временно отключают оригинальные версии, что делает подмену практически незаметной для пользователей.

Атака направлена на кражу учётных данных, которые затем могут быть использованы для захвата аккаунтов и получения несанкционированного доступа к конфиденциальной информации, включая финансовые данные. Уязвимость затрагивает все браузеры на основе Chromium, включая Google Chrome, Microsoft Edge, Brave, Opera и Yandex.

Методика атаки основана на том, что пользователи часто закрепляют расширения в панели инструментов браузера. Вредоносное дополнение, размещённое в магазине Chrome Web Store или аналогичной платформе, может выглядеть как полезная утилита. В то же время оно скрытно анализирует веб-ресурсы, чтобы выявить установленные целевые расширения, используя технику «Web Resource Hitting».

Как только обнаружено подходящее расширение, вредоносный код активируется: он заменяет значок мошеннического дополнения на идентичный целевому и временно отключает оригинальное расширение через API «chrome.management». Это приводит к его исчезновению с панели инструментов, что не вызывает подозрений у пользователей.

По мнению экспертов, данная атака особенно эффективна, поскольку эксплуатирует человеческую склонность полагаться на визуальные подсказки. Закреплённые в браузере значки расширений воспринимаются пользователями как подтверждение их подлинности, что делает подмену незаметной.

Ранее исследователи SquareX выявили другую опасную хакерскую методику — Browser Syncjacking. Она позволяет злоумышленникам захватывать контроль над паролями, закладками и историей просмотров жертвы через встроенный механизм синхронизации данных.

Таким образом, любая визуальная привычка может стать слабым звеном в безопасности. Когда доверие строится на знакомых значках и интерфейсе, киберпреступники получают мощный инструмент манипуляции. Осторожность и внимательность к малейшим изменениям — единственная защита от невидимой подмены.