Яд в коде: злоумышленники заставляют ИИ внедрять бэкдоры через Unicode-символы

Невидимые символы позволяют атакующим управлять поведением Copilot и Cursor.

Специалисты по кибербезопасности обнаружили новую атаку на цепочку поставок под названием Rules File Backdoor. Уязвимость затрагивает ИИ-редакторы кода GitHub Copilot и Cursor, позволяя злоумышленникам внедрять скрытые вредоносные инструкции в генерируемый код.

Согласно техническому отчету эксперта по безопасности Зива Карлинера из компании Pillar, атака использует невидимые Unicode-символы и сложные методы маскировки для обхода стандартных механизмов проверки кода. Это создает риск незаметного распространения вредоносного кода через проекты, ставя под угрозу всю цепочку поставок программного обеспечения.

Механизм атаки

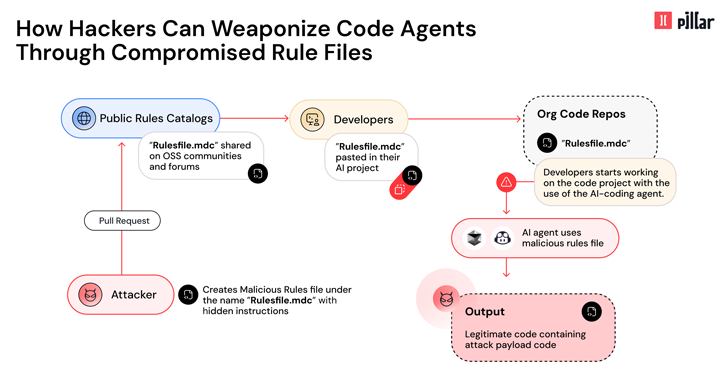

В основе атаки лежат файлы правил (rules files), которые применяются ИИ-инструментами для определения стандартов кодирования и архитектуры проектов.

Злоумышленники могут тайно внедрять в эти файлы вредоносные подсказки (prompts), вынуждающие ИИ-редактор создавать уязвимый код или бэкдоры. Для скрытия вредоносных команд используются:

- Невидимые символы (например, zero-width joiners, bidirectional text markers).

- Семантические манипуляции, заставляющие ИИ интерпретировать код в обход стандартных мер безопасности.

После внедрения зараженного файла правил в репозиторий каждая последующая сессия генерации кода для разработчиков становится скомпрометированной. Так создается вектор для атак на цепочку поставок, поскольку уязвимые компоненты проникают в форки проектов, зависимые библиотеки и конечные продукты.

Реакция разработчиков платформ

После ответственного раскрытия информации в феврале-марте 2024 года представители GitHub и Cursor заявили, что пользователи сами несут ответственность за проверку и принятие предложенных инструментами фрагментов кода.

Однако, по мнению Карлинера, данный вектор атаки представляет принципиально новый уровень опасности, превращая ИИ в инструмент атакующего и позволяя компрометировать миллионы конечных пользователей через зараженный код.