Фишеры «поймали» ИБ-эксперта: владелец сервиса HIBP сам стал жертвой мошенников

Даже самые осторожные могут попасться на крючок, если подловить их в нужный момент.

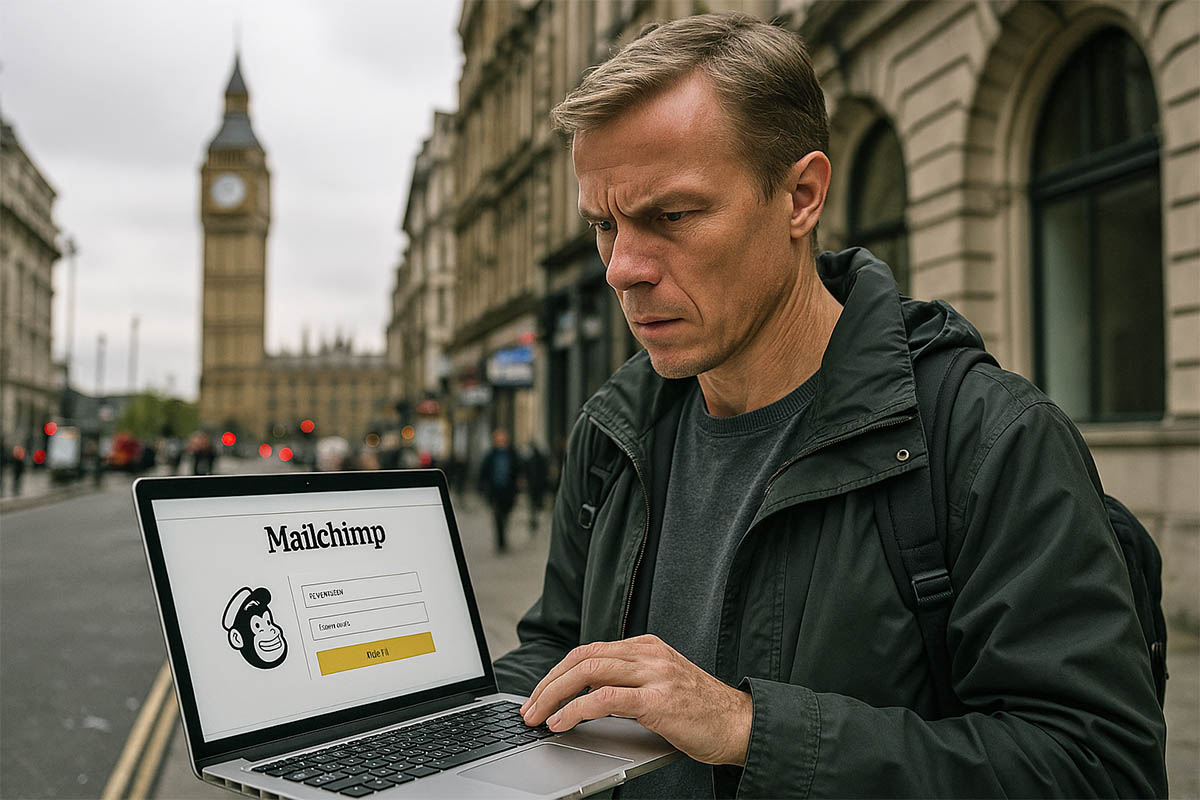

Трой Хант, автор известного блога по кибербезопасности и популярного сервиса HIBP, сообщил об утечке своей базы подписчиков, произошедшей в результате фишинговой атаки на аккаунт Mailchimp. По его словам, атака произошла утром 25 марта, когда он находился в Лондоне. Под влиянием джетлага и усталости он ввёл логин, пароль и одноразовый код на поддельном сайте, визуально имитирующем настоящий сервис Mailchimp.

Сайт фишинговой кампании располагался на домене «mailchimp-sso[.]com» и был оформлен достаточно убедительно, чтобы вызвать ощущение срочности, но не паники. В результате атаки злоумышленники получили доступ к учётной записи и в течение нескольких секунд экспортировали весь список рассылки. Mailchimp позже подтвердил вход в аккаунт из Лондона, а затем была зафиксирована активность с IP-адреса в Нью-Йорке — именно оттуда и произошёл экспорт данных.

В экспортированную базу вошло около 16 тысяч записей, включая как активных подписчиков, так и отписавшихся. Каждая запись содержит адрес электронной почты, тип рассылки, дату подписки, IP-адрес, приблизительное геолокационное положение и другие метаданные. Особенно обеспокоило автора то, что Mailchimp по умолчанию сохраняет данные даже отписавшихся пользователей, хотя это поведение может регулироваться настройками аккаунта.

Хант выразил разочарование в себе за то, что поддался атаке, несмотря на богатый опыт работы с подобными угрозами. Он признал, что игнорирование признаков фишинга — например, отсутствие автозаполнения пароля из 1Password — стало результатом банальной усталости. По его мнению, фишинговое письмо было особенно эффективно из-за умеренного уровня давления: оно не вызывало панику, но убеждало в необходимости немедленного действия.

Он отметил, что Mailchimp не поддерживает фишингоустойчивые методы двухфакторной аутентификации, такие как ключи доступа (Passkeys) или аппаратные ключи, и заявил, что передаст сервису два ключевых вопроса: планируется ли поддержка Passkeys и почему не удаляются данные отписавшихся пользователей. Также автор планирует запустить инициативу по продвижению более безопасных способов аутентификации через проект «whynopasskeys[.]com».

В результате инцидента данные всех затронутых адресов были добавлены в базу сервиса Have I Been Pwned, владельцем которого также является Хант. Уведомления об утечке были разосланы более 6,6 тыс. подписчиков и 2,4 тыс. доменов, отслеживающих попадание их адресов в базы утечек.

Позже Хант сообщил, что Mailchimp временно заблокировал его аккаунт для предотвращения дальнейших действий злоумышленников. Это также объяснило проблемы с подпиской на рассылку у новых пользователей. В настоящий момент ведётся официальное расследование, а автор параллельно изучает, как данные могли быть скомпрометированы: вероятным источником стал его уникальный Mailinator-адрес, используемый только для Mailchimp. Он подозревает, что адрес мог попасть в утечку данных самой платформы.

В завершение Хант призвал компании быть максимально прозрачными при инцидентах и оперативно уведомлять пользователей. Он подчеркнул, что даже утечка «всего лишь» адресов электронной почты заслуживает внимания и должна быть зафиксирована в публичных базах. Сам он планирует использовать эту ситуацию как кейс для будущих выступлений и обучающих материалов, а также для продвижения безопасных методов авторизации в интернете.