Секреты Twitter доступны в один клик — без API и SDK

Как обойти API Twitter и получить всё.

Несмотря на ограничения официального API Twitter*, пользователи продолжают находить обходные пути для получения внутренней информации о своей учётной записи и чужих профилях. Один из таких методов стал активно обсуждаться в сообществе после того, как один из пользователей поделился наблюдением: через инструменты разработчика в браузере можно получить доступ ко множеству скрытых данных, которые недоступны через API.

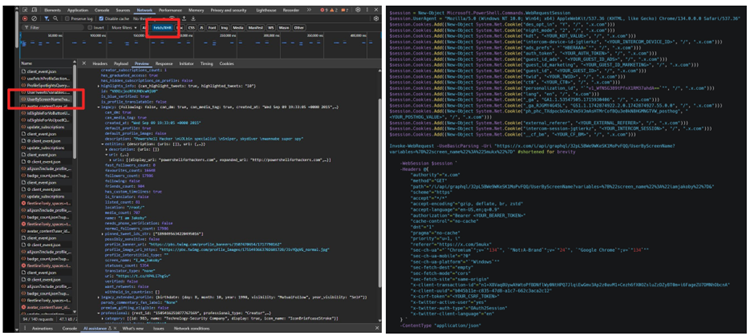

При открытии инструментов разработчика и фильтрации сетевых запросов по fetch/XHR, можно найти ответ UserByScreenName, который содержит обширную информацию о любом публичном аккаунте. Если скопировать запрос как PowerShell-команду, автоматически подставляются актуальные токены авторизации и CSRF, что позволяет выполнять запросы без дополнительной настройки.

Информация о профиле, полученная через инструменты разработчика (@I_Am_Jakoby)

В полученном ответе доступны не только стандартные данные профиля, но и более чувствительные метаданные — например, пометки о том, считается ли пользователь NSFW-аккаунтом, попадает ли он под страновые ограничения, и даже имеет ли статус «защищённого» аккаунта. Этот последний параметр, хоть и не вполне прозрачен по смыслу, может говорить о повышенном уровне приватности или модераторском вмешательстве.

Особый интерес вызвал доступ к личным сообщениям. С помощью аналогичных сетевых запросов можно получить полную структуру своих личных сообщений (DM) — от непрочитанных сообщений до реакций на отдельные реплики и всей сопутствующей метаинформации. Причём возможности не ограничиваются только активной учётной записью — обнаружилось, что можно просматривать данные даже по заблокированным или удалённым аккаунтам, если они были связаны с текущей сессией.

Хотя пока в найденных запросах не прослеживается явных уязвимостей, вызывающих прямую угрозу безопасности, объём доступной информации вызывает вопросы. Особенно учитывая, что большая часть данных не документирована и недоступна через официальные каналы API. Это позволяет предположить, что внутренние сервисы Twitter передают куда больше сведений, чем принято считать.

Пока найденные функции скорее демонстрируют особенности клиентского взаимодействия с бэкендом Twitter, нежели представляют собой серьёзный риск, но при выявлении уязвимостей автор обещает воспользоваться официальной программой bug bounty на HackerOne. До тех пор подобные открытия остаются любопытной иллюстрацией того, как много можно узнать о платформе без официального доступа.

* Социальная сеть запрещена на территории Российской Федерации.