Фишинг 2.0: просто наведите камеру на милый квадратик — и прощай, доступ

Хакеры придумали, как обойти все защиты разом.

С конца 2024 года исследователи Unit 42 фиксируют новую волну фишинговых атак, в которых злоумышленники начали активно использовать QR-коды. Вместо привычных ссылок в письмах теперь предлагается отсканировать QR-код, что делает атаку менее заметной для систем защиты и одновременно более убедительной для жертвы.

Ключевым элементом новых схем стало использование редиректов через легитимные сайты. Вредоносные ссылки скрываются за механизмами перенаправления популярных ресурсов, включая Google, что позволяет обмануть как пользователей, так и автоматические сканеры. В некоторых случаях цель фишинга тщательно подбирается заранее — злоумышленники используют e-mail конкретного человека, чтобы создать ощущение подлинности и повысить шансы на успех атаки.

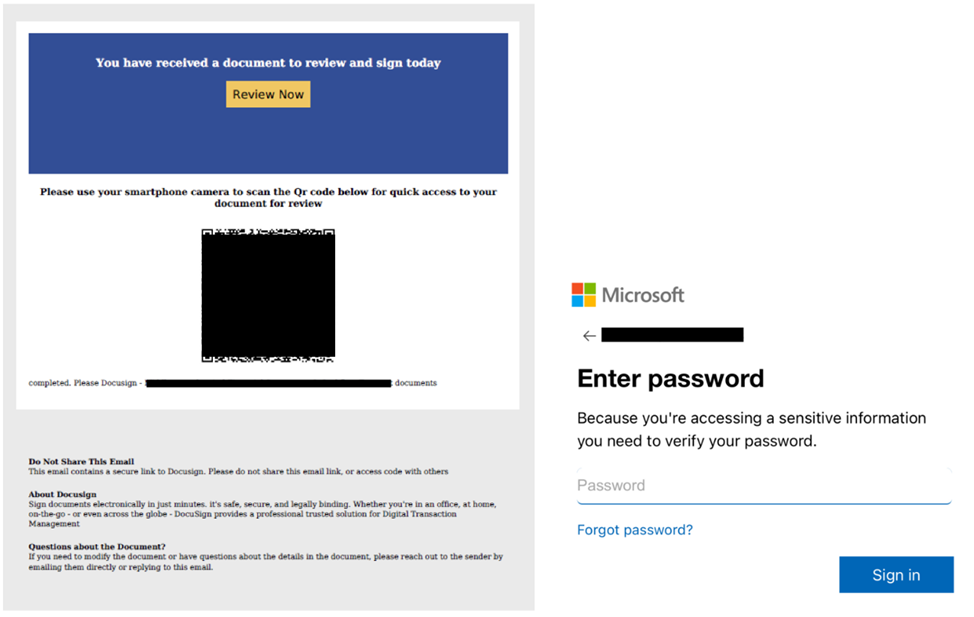

Основное отличие от классических схем — перенос действия на личное устройство. Жертва получает письмо, оформленное как уведомление от DocuSign или Adobe Acrobat Sign, и видит QR-код с просьбой отсканировать его для подписи документа. После сканирования пользователь попадает на фальшивую страницу авторизации, оформленную под SharePoint, Microsoft 365 или другой знакомый сервис, где уже введён e-mail жертвы — остаётся лишь ввести пароль.

Пример фишингового письма (слева) и поддельная страница входа Microsoft (справа) (Palo Alto Unit 42)

Фишинговые документы часто маскируются под сообщения от HR-отделов, уведомления о премиях, изменениях в зарплате или других темах, способных вызвать интерес. Для усиления правдоподобности используются фирменные логотипы, поддельные адреса и элементы деловой переписки. Такие письма легко обходят защиту корпоративной почты, так как переход осуществляется не по ссылке, а через камеру смартфона.

Кроме маскировки за легитимными сервисами, киберпреступники начали использовать механизмы верификации пользователей. Все чаще в таких схемах применяется определенная система, которая подтверждает, что сайт посещает человек, а не бот. Она работает незаметно и не требует от пользователя решать головоломки или выбирать картинки. Это позволяет пропустить ботов сканеров, а живого пользователя — направить дальше по цепочке редиректов к фишинговой странице.

Иногда, если система определяет доступ как подозрительный, жертву перенаправляют не на фальшивую страницу, а на страницу ошибки Google. Это маскирует инфраструктуру атак и усложняет анализ. При этом настоящая фишинговая страница может быть доступна только в рамках строго определённого сценария — например, при использовании заранее известного e-mail.

На поддельной странице входа жертва видит уже введённый адрес своей почты, а система «не принимает» случайные логины, выдавая сообщение об ошибке. Это говорит о целевом характере атак и высокой степени подготовки — такие страницы создаются с расчётом на конкретных людей или компании.

Атаки с использованием QR-кодов затрагивают самые разные отрасли: медицину, энергетику, образование, автопром и финансы. Специалисты подчёркивают, что подобные схемы становятся всё изощрённее и требуют как от пользователей повышенного внимания, так и от систем безопасности новых подходов. Просто проверить ссылку перед переходом теперь уже недостаточно — адрес скрыт за изображением, и обычными средствами он не распознаётся.