Поддельное обновление Ledger вымогает seed-фразы через взломанный Mailchimp

Злоумышленники обходят стандартные фильтры безопасности с помощью взломанных почтовых сервисов.

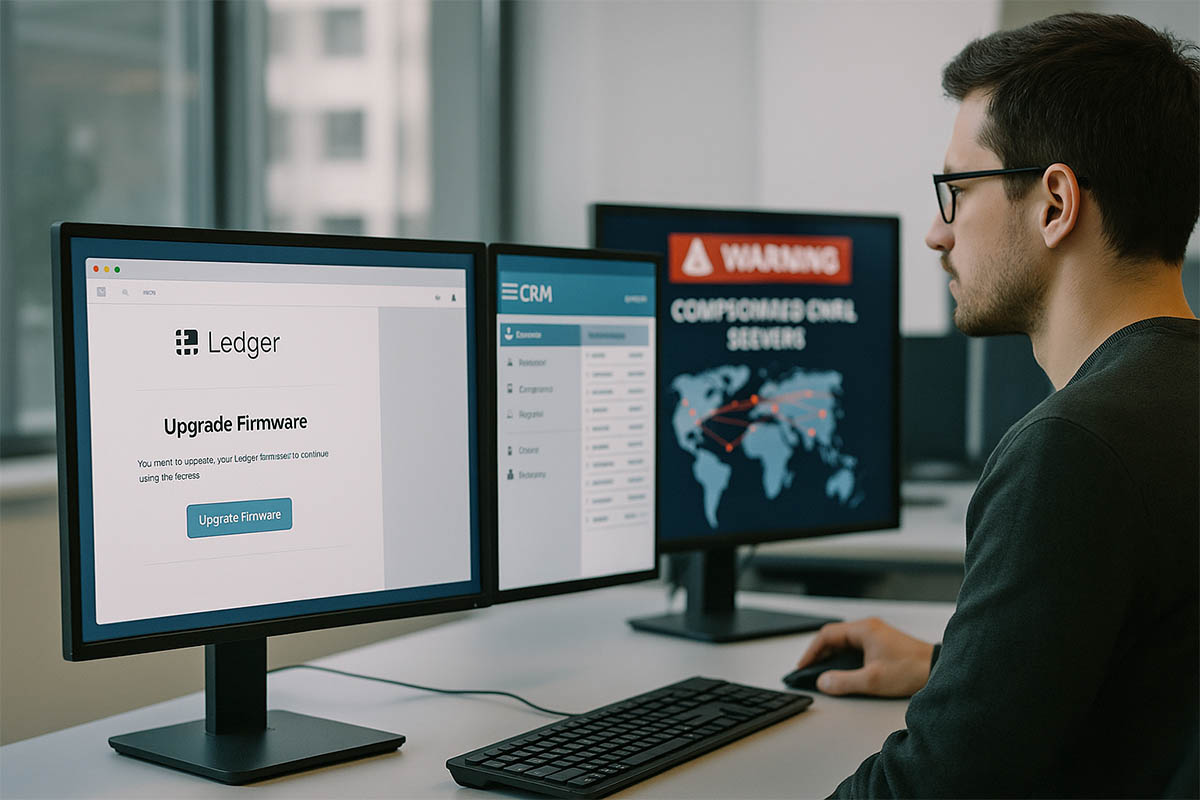

В начале апреля исследователи безопасности зафиксировали появление новой фишинговой кампании под названием PoisonSeed, направленной на компрометацию поставщиков CRM-сервисов и платформ массовой email-рассылки. Главная цель атак — пользователи криптокошельков, в первую очередь владельцы Ledger, чьи данные злоумышленники пытаются получить через доверенные каналы электронной почты.

Особенность этой операции заключается в том, что хакеры сначала взламывают инфраструктуру известных почтовых сервисов — таких как Mailchimp и SendGrid, — а затем используют их легитимные каналы для распространения вредоносных сообщений. Такой подход позволяет обойти стандартные фильтры безопасности и повысить доверие жертв к письмам.

Технический анализ показал, что злоумышленники получили доступ к административным панелям этих сервисов и начали массовую рассылку фишинговых писем, внешне не отличающихся от легитимных уведомлений. В них содержались ссылки на поддельные сайты, оформленные под интерфейсы криптоплатформ, включая страницы «обновления прошивки» Ledger, где от пользователей требовалось ввести свои seed-фразы.

Исследователи из компании Silent Push обнаружили вредоносные домены, связанные с кампанией, включая «mailchimp-sso[.]com» и «hubservices-crm[.]com». Структура директорий на этих сайтах была идентичной, что указывает на централизованную организацию атаки. Также были зафиксированы и другие домены, связанные с отправкой похищенных данных, например «nikafk244[.]com» и «mysrver-chbackend[.]com».

Один из ключевых технических элементов — вредоносный JavaScript, встроенный в поддельные страницы. Код обрабатывает введённые пользователем фразы и передаёт их на удалённые серверы. При этом реализована проверка корректности формата seed-фразы, чтобы повысить шанс получения настоящих данных.

Целью атаки становятся пользователи, привыкшие доверять email-уведомлениям от крупных CRM-платформ. Благодаря ранее установленному доверию к этим источникам фишинговые письма не вызывают подозрений. Такой метод подмены доверенной инфраструктуры представляет собой новый виток в развитии цепочек поставок внутри фишинговых схем.

Отдельную тревогу вызывает то, что фокус кампании сосредоточен именно на похищении фраз восстановления доступа. В отличие от традиционного хищения логинов и паролей, доступ к seed-фразе сразу открывает злоумышленникам полный контроль над цифровыми активами жертвы. Финансовые потери в подобных случаях моментальны и необратимы.

Несмотря на определённые схожести в инфраструктуре с другими известными группировками, такими как CryptoChameleon и Scattered Spider, аналитики склоняются к тому, что PoisonSeed — это новая автономная команда или подразделение внутри более крупной структуры под названием «The Comm».

В свете обнаруженного инцидента специалисты по безопасности рекомендуют организациям, использующим CRM-системы и платформы email-рассылок, внедрить дополнительные меры проверки и провести аудит безопасности для исключения возможных утечек и вторжений через цепочку поставок.